![screenshot screenshot]()

出品丨Docker公司(ID:docker-cn)

编译丨小东

每周一、三、五,与您不见不散!

2月11日,Docker 发布了一个更新包来修复 runC 中的权限提升漏洞(CVE-2019-5736),这是在 Docker Engine 和 containerd 中使用 Open Container Initiative(OCI) 的运行时规范。这个漏洞使恶意参与者有可能通过创建专门制作的容器镜像来获得主机上的管理特权。Docker 工程师与 OCI 上的 runC 维护人员通力合作,专门为该漏洞发布了补丁。

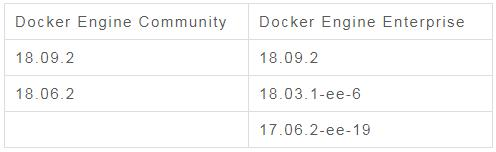

Docker 官方建议立即进行应用更新以避免出现任何潜在的安全威胁。对于 Docker Engine-Community 用户,这意味着要更新到 18.09.2 或 18.06.2 版本。对于 Docker Engine- Enterprise 用户,这意味着要更新到 18.09.2、18.03.1-ee-6 或 17.06.2-ee-19 版本。根据 Ubuntu 和 RHEL 操作系统的具体说明,请在应用更新之前阅读发布说明(浏览 https://docs.docker.com/engine/release-notes/ 查看发布说明)。

解决该漏洞的 Docker Engine 版本摘要:

![screenshot screenshot]()

为了更好地保护 Docker Engine 运行的容器镜像,以下是一些额外的建议和最佳实践。

使用 Docker 官方图像

官方图像是一组托管在 Docker Hub 上的 Docker 镜像仓库,旨在:

- 提供必要的基本操作系统镜像仓库(例如:ubuntu 以及 centos),作为大多数用户的起点;

- 为流行的编程语言运行时、数据存储和其他服务提供通用的解决方案;

- 列举 Dockerfile 的最佳实践,并提供清晰的文档,以供其他 Dockerfile 作者参考。特定于这个漏洞,以非特权用户的身份运行容器(如 Dockerfile 中的用户实践一节所述)可以缓解该问题;

- 确保应用及时进行安全更新。应立即进行应用安全更新,用户应该重建并发布其镜像,这一点尤为重要,因为许多官方镜像是 Docker Hub 上最受欢迎的镜像;

Docker 有一个专门的团队,负责审查和发布官方镜像中的所有内容。 该团队与上游软件维护人员、安全专家和更广泛的 Docker 社区进行合作来确保这些镜像的安全性。

使用 Docker 认证的容器

Docker Enterprise 容器平台使您可以确保镜像的完整性。安全性不是静态的一次性活动,而是贯穿应用程序管道的不同阶段跟踪应用程序的连续流程。为了防止系统受到破坏,Docker Enterprise 在整个供应链中提供集成的安全性保障。遵循安全最佳实践并运行基于 Docker 认证镜像可信代码的 Docker Enterprise 用户可以确保他们的软件镜像:

- 经过验证的发布者已经过 Docker Enterprise 容器平台的测试和支持;

- 遵循 Docker 容器最佳实践来构建 dockerfiles 和 images;

- 通过功能 API 测试套件;

- 完成漏洞扫描评估;

Docker 认证为用户和企业提供了一种可靠的方式,可以在 Docker 和发布者的支持下在容器中运行更多技术。客户可以使用可见的标志快速识别经过认证的内容,并确信它们是使用最佳实践构建的,同时它们也是经过测试可在 Docker Enterprise 上顺利运行的。

利用 Docker Enterprise 特性提供额外的保护

Docker Enterprise 通过内容验证和运行时应用程序安全性在整个软件供应链中提供额外的保护层。这包括基于角色的访问控制(RBAC)和用于跨多个团队的灵活和细粒度的访问权限来确定组织中谁可以运行容器。管理员还可以通过设置策略来限制任何用户在群集上运行特权容器的能力。

此外,Docker Content Trust 支持加密数字签名来确认容器镜像的出处和真实性,实际上为您的运营团队提供有关应用程序作者的详细信息,并确认其未以任何方式被篡改或修改。通过在运行时实施策略,Docker Enterprise 可确保只有受信任的团队签署的容器镜像才能在集群中运行。

扩 展