北京时间10月14日消息,据科技网站PCWorld报道,Android手机厂商没有及时发布安全更新包,使几乎所有人都面临受到攻击的可能。这是剑桥大学试图量化Android安全现状的一项研究的结论之一。谷歌为这项研究提供了部分经费。研究人员利用收集的数据,创建了一种评分体系,衡量主要手机厂商为它们的设备发布最新安全更新包的速度,结果显示Android安全状况不妙。

![系统更新不及时 87%的Android设备易受攻击]()

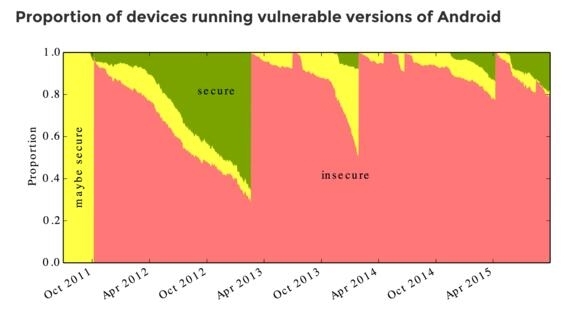

上图显示了剑桥大学研究团队对过去数年运行不安全、可能安全和安全版本Android设备比例的估计

黑客可以利用安卓手机的Stagefright缺陷,通过发送特制的彩信传播恶意程序,同时该缺陷还允许黑客远程执行恶意代码。Stagefright缺陷表明一个安全问题会迅速危及大量设备,原因就在于Android更新过程存在瓶颈。谷歌发布新版安全补丁后,手机厂商必须把它整合在自己的Android版本中,然后才会发布到用户的设备。运营商品牌的手机更糟糕,因为运营商还必须对安全更新包进行测试,然后才会发布给用户。这与苹果发布iOS更新包的过程形成了鲜明对比,苹果可以直接向用户的iPhone发布更新包。

Nexus表现最好,但所有手机都“仍须努力”

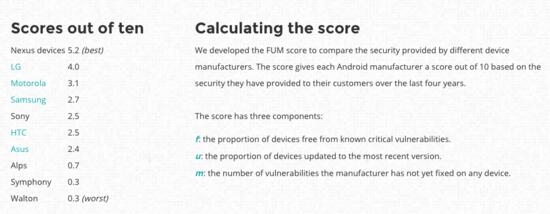

剑桥大学研究团队创建了FUM评分体系,比较不同手机的安全性。结果显示,Nexus手机得分最高,LG在第三方手机厂商中拔得头筹。

![系统更新不及时 87%的Android设备易受攻击]()

厂商安全表现排名

尽管厂商表态称会按月发布安全更新包,但除Nexus外其他手机的得分均不超过5分(满分为10分)。随着时间推移,这种情况会发生改变,但是,要了解按月发布的补丁的效果,以及厂商能否长期坚持按月发布更新包还为时过早。另外,按月发布更新包并未消除Android更新包发布过程中的瓶颈。除裸机外,手机何时获得更新包仍然由运营商说了算。

研究人员丹尼尔·瓦格纳(Daniel Wagner)简要概括了问题的要害,“谷歌在减轻风险方面做了大量工作,我们建议用户只安装来自谷歌Play Store的应用,因为谷歌会对应用进行额外的安全审查。令人遗憾的是,谷歌也只做了这么多,最近爆发的Android安全问题表明,这不足以保护用户的安全。手机需要厂商发布更新包,但大部分手机却无法获得更新包。”

令人感到欣慰的是,如果坚持从Play Store下载应用,不下载外部应用,用户应当是安全的。但在发布安全更新包的时间方面,用户在购买手机时应当考虑剑桥大学研究团队的结论。

作者:蓝雨泪

来源:51CTO