在 CES 2017 上,AGL 宣布,Mercedes-Benz 的母公司 Daimler 正式加入。这是第十家汽车制造商加入 AGL,也是第一家德国公司加入 AGL。

AGL(Automotive Grade Linux),是 Linux 基金会的一个相互协作的开源组织,志在于为联网汽车打造一个基于 Linux 的通用软件栈。目前 Mazda、 Suzuki,、Honda、 Nissan、Ford、Toyota 等汽车制造厂商均已加入,且还在不断增加中。

![image image]()

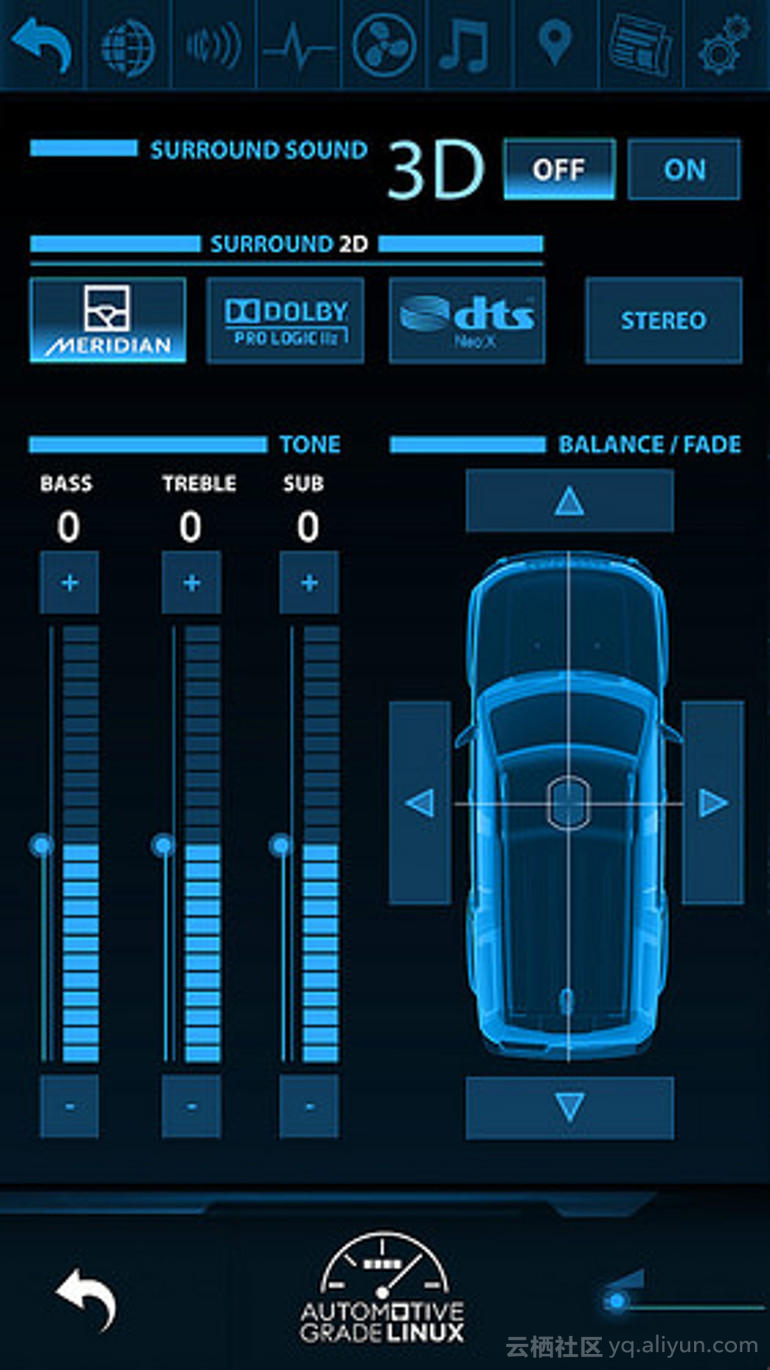

汽车制造商不是软件公司,但随着 smartcars 与信息娱乐系统和自驾驶功能的兴起,他们正在转变。AGL 执行董事 Dan Cauchy 在说:“汽车制造商正在成为软件公司,就像在科技行业一样,他们意识到开源是前进的方向”。AGL 已经在提供最先进的信息娱乐系统,该团队最近发布了 AGL 统一代码库(UCB)3.0。

UCB 的目标是提供70-80%的汽车信息娱乐生产系统。这使得汽车制造商和供应商能够将他们的资源集中在定制其他的20-30%,以满足他们独特的客户需求。作为 UCB 3.0 的一部分,AGL 还发布了一个软件开发工具包(SDK)。

AGL UCB 3.0 的新功能包括:

新的主屏幕和窗口管理器

改进的应用框架和应用启动器

包括媒体播放器、调谐器、导航、蓝牙、Wi-Fi、HVAC控制、音频混音器和车辆控制等参考应用

集成仪表盘上的同步显示

集成智能设备手机连接

后视摄像头和后座娱乐

广泛的硬件板支持,包括瑞萨、高通、英特尔、德州仪器、恩智浦和树莓派

虽然最初专注于信息娱乐,但 AGL 计划未来支持平视显示、远程信息处理、先进驾驶辅助系统(ADAS)、自主驾驶等等。

AGL 不是唯一一个致力于集成 Linux 和汽车的团队。新成立的 SmartDeviceLink(SDL)联盟,包括 Ford、Toyota,、Mazda、 Suzuki 等,正在致力于基于 Linux 的开源软件,以获得智能手机和汽车连接工作。

SDL 也已经有了其他开源竞争:Android Auto。Android Auto 是一种集成智能手机和汽车的方式。 Android Automotive 及其支持组织 Open Automotive Alliance 使用 Android 7.0 作为 smartcars 的基础。其支持者包括 Accura、Audi、Cadillac,、Ford、GMC、 Honda、 Hyundai,以及许多其他汽车制造商。

最后,还有特斯拉。特斯拉在其电动车辆中使用了自定义的 Ubuntu Linux。但令人讨厌的是,特斯拉没有公布其代码,所以它不符合 GPL 协议。