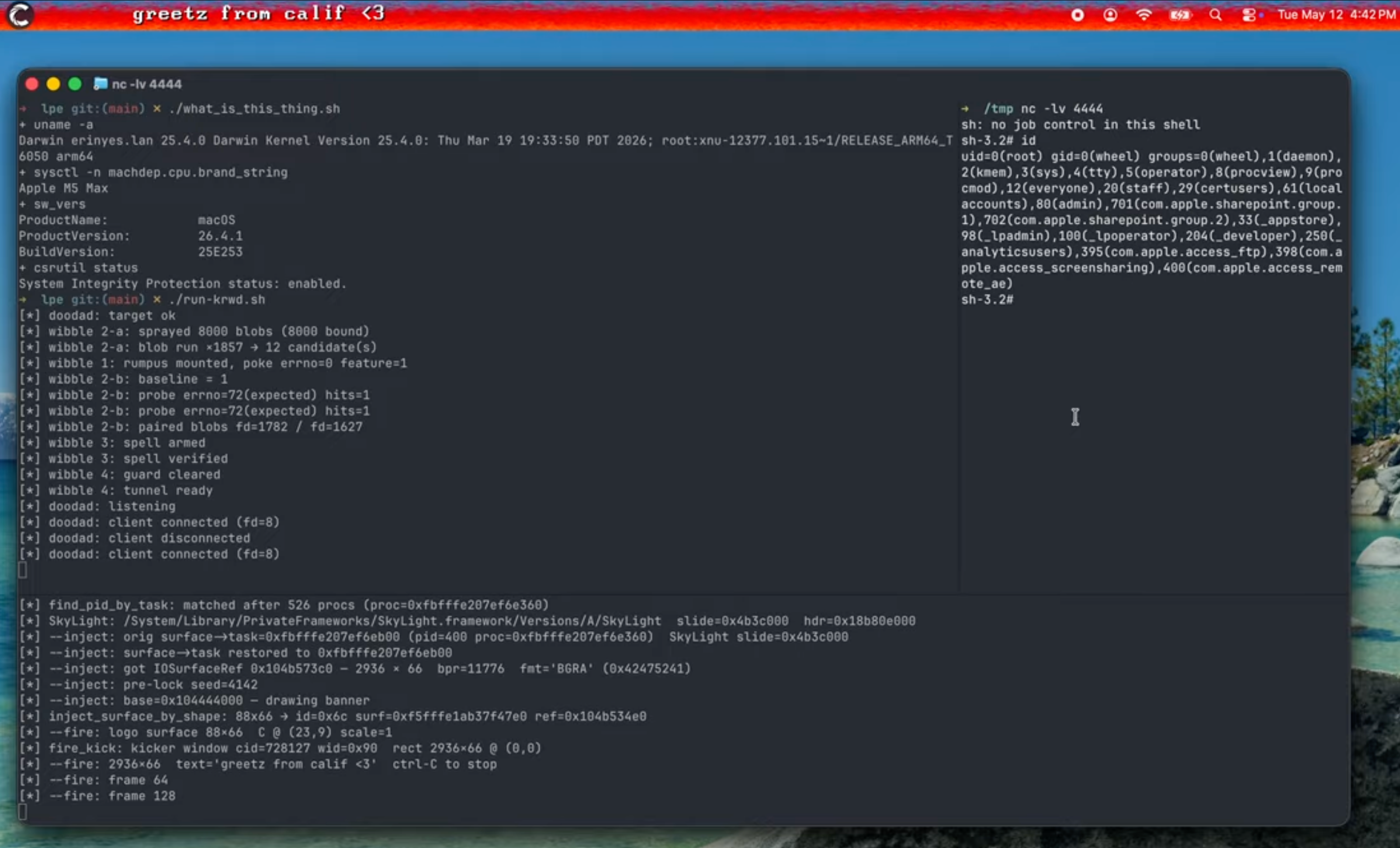

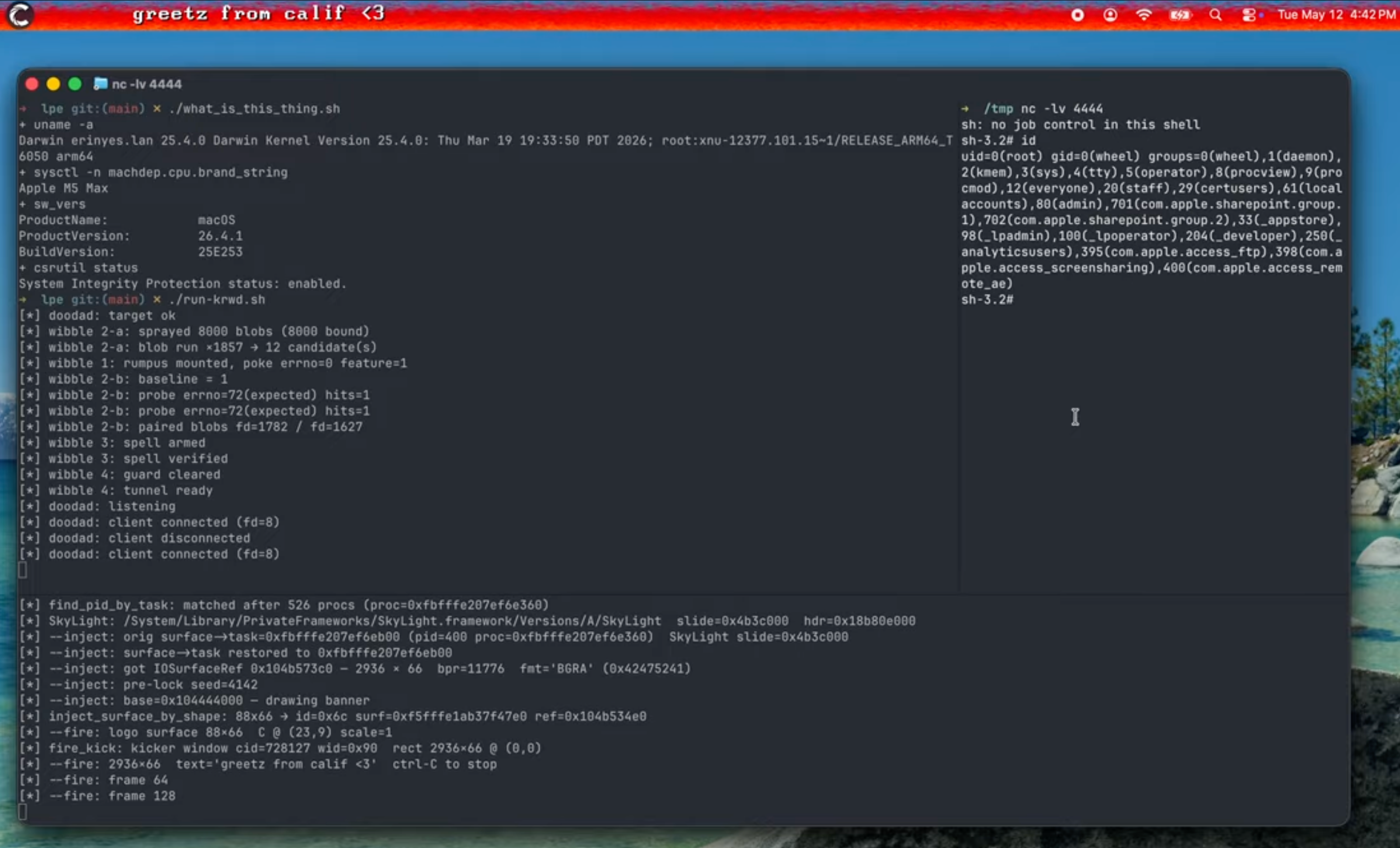

一个小型安全研究团队近日完成了一项令人瞩目的工作:他们首次公开展示了针对 Apple M5 芯片上 macOS 内核的内存损坏漏洞利用,并且成功绕过了 Apple 花费五年、耗资约50亿美元打造的 MIE(Memory Integrity Enforcement)硬件安全防护系统。这不是一次理论验证,而是一次完整的、可以获取 root 权限的真实攻击。

MIE 是 Apple 最新一代硬件辅助内存安全系统的核心,它基于 ARM 的 MTE(Memory Tagging Extension)技术,被设计用来阻止内存损坏漏洞——这是 iOS 和 macOS 平台上最常见的高危漏洞类型。从架构上看,MIE 是 Apple 垂直整合能力的体现:软件、硬件、操作系统全部自己掌控,因此能够将安全防御直接嵌入到硬件层面,这是其他厂商难以复制的优势。

然而,这项研究揭示了一个关键事实:MIE 从设计上就不是"不可破解"的。团队使用了一个"数据-only 内核本地权限提升链",从普通用户权限开始,仅使用正常系统调用,最终获取 root shell。整个攻击链涉及两个漏洞和多种技术手段,全程在启用内核 MIE 的裸机上实现。研究人员驾驶着他们的"老爷车"——其实是他们自己的设备——前往 Apple Park 亲自报告了这一发现。这种"物理策略"在安全研究圈其实相当罕见,因为大多数黑客倾向于避免与人面对面交流。

这个团队的开发效率值得关注:从4月25日发现漏洞,到4月27日加入新成员,再到5月1日完成完整漏洞利用,整个过程不到一周。在 AI 辅助下,小型团队能够完成过去需要整个组织才能完成的工作。团队使用的 Mythos Preview AI 系统能够快速识别特定类型的漏洞,并推广到几乎任何同类问题。但面对 MIE 这样的新一代缓解技术,完全自主绕过仍然具有挑战性——这正是人类专业知识发挥作用的地方。

对于安全社区来说,这项工作具有多重意义。首先,这是已知首个在 MIE 硬件上生效的 macOS 内核漏洞利用,证明了即使是最先进的硬件安全防护也存在被绕过的可能。其次,它展示了 AI 辅助安全研究的当前边界——AI 能够大幅加速漏洞发现和利用开发,但人类专家的判断和创造力仍然是关键变量。最后,它也为 Apple 后续修复提供了重要参考:完整的55页技术报告将在 Apple 修复漏洞后公开发布,这本身也是一种负责任的披露实践。

在更宏观的层面,这项工作预示了 AI 安全研究的一个趋势:当最好的 AI 模型与安全专家配对时,小型团队也能挑战大型科技公司的安全防护。这种"小而精"的策略正在改变安全研究的游戏规则。

来源:Calif (https://blog.calif.io/p/first-public-kernel-memory-corruption)