阅识风云是华为云信息大咖,擅长将复杂信息多元化呈现,其出品的一张图(云图说)、深入浅出的博文(云小课)或短视频(云视厅)总有一款能让您快速上手华为云。更多精彩内容请单击此处。

![]()

摘要:勒索病毒是一种极具破坏性、传播性的恶意软件,勒索手段也逐步发展为加密数据、威胁泄露敏感数据、DDoS攻击威胁和供应链攻击等多阶段勒索。近期某银行的美国子公司发布公告被勒索攻击,数十亿美元的业务受到影响。一旦被勒索,会严重影响公司运作、数据安全以及公司声誉。

本文分享自华为云社区《云小课|HSS教您如何应对LockBit勒索事件》,作者:阅识风云。

![cke_157.jpeg]()

近期热点勒索事件

2023年11月10日,某银行的美国全资子公司在官网发布声明称11月8日遭受了勒索软件攻击导致部分系统中断。并且11月9日LockBit勒索组织公开确认对此次攻击负责。LockBit是一种勒索软件家族,最初出现在2019年,目前已经升级至LockBit3.0,已发展成为一种具有高度定制化和复杂特性的勒索软件,并提供勒索软件即服务(RaaS)能力,是2023年最多产的勒索软件组织,其受害者名单不乏世界知名企业和机构,覆盖金融服务、食品和农业、教育、能源、政府、医疗保健、制造业和运输等,如果受害者不支付赎金,则文件可能会永久丢失或被公开泄露。

目前某银行尚未公布调查结果,据安全专家 Kevin Beaumont 称攻击者疑似利用Citrix Netscaler Gateway/ADC产品的CVE-2023-4966漏洞发起攻击(Citrix NetScaler Gateway是一套安全的远程接入解决方案,提供应用级和数据级管控功能,以实现用户从任何地点远程访问应用和数据。Citrix NetScaler ADC是一个应用程序交付和安全平台。)未授权的远程攻击者可通过利用此漏洞,窃取如cookie等敏感信息,从而绕过身份验证。

LockBit 勒索软件操作遵循勒索软件即服务 (RaaS) 模式,使用附属机构来分发勒索软件,这些附属机构使用不同的攻击方法来渗透并部署勒索软件。

初始入侵阶段

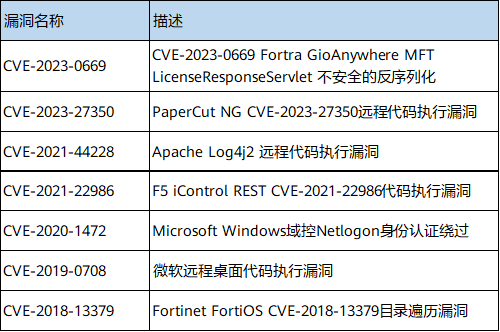

勒索入侵可能采用的攻击手法包括:远程桌面协议利用(RDP exploitation)、钓鱼活动(Phishing Campaigns)、有效帐户滥用(Abuse of Valid Accounts)、面向公众的应用程序的漏洞利用(Exploitation of Public-facing Applications),该勒索家族历史上利用的典型漏洞有:

![cke_158.png]()

感染与执行阶段

LockBit与常见的勒索软件一样,在感染阶段会执行持久化、提权、横向移动、探测内网敏感数据、禁用安全软件等操作。Lockbit 3.0在受害者环境中实际执行勒索软件时,可以提供各种参数来控制勒索软件的行为,可以接受额外的参数用于横向移动和加密端点上的特定目录的特定操作。并且通过使用加密可执行文件方式保护自身以躲避检测和分析。

![cke_159.png]()

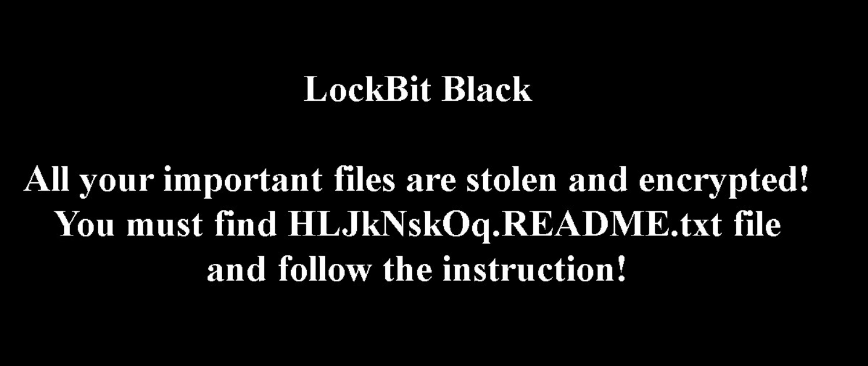

LockBit采用双重勒索策略会把受害者的部分文件窃取再加密这些文件。LockBit3.0持续针对windows、linux系统,采用AES+RSA算法加密文件(市面上无相应的解密工具),同时更改桌面壁纸用于提示用户已被勒索,并释放文件名为[Random string].README.txt的勒索信。

![cke_160.png]()

数据外泄阶段

LockBit勒索软件会使用其自研的数据外泄工具StealBit,或合法的云同步工具(如RClone、Mega等),以上传窃取的数据。

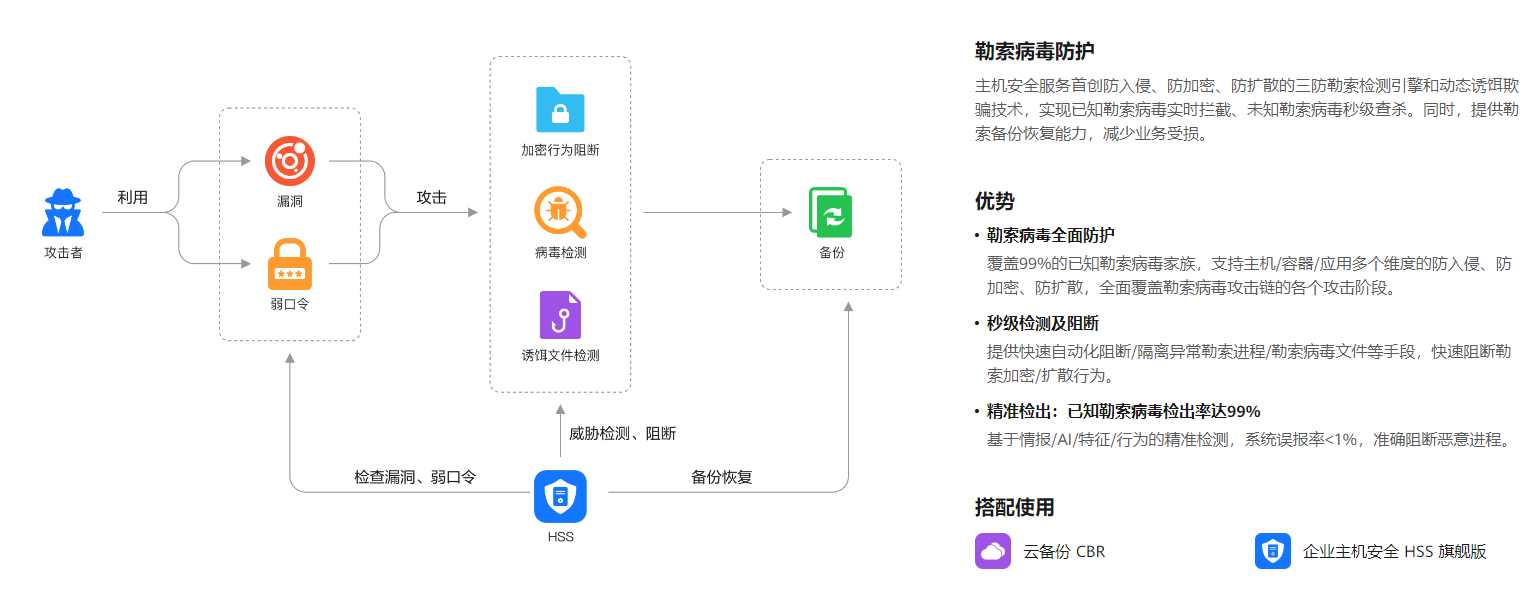

勒索病毒防护方案

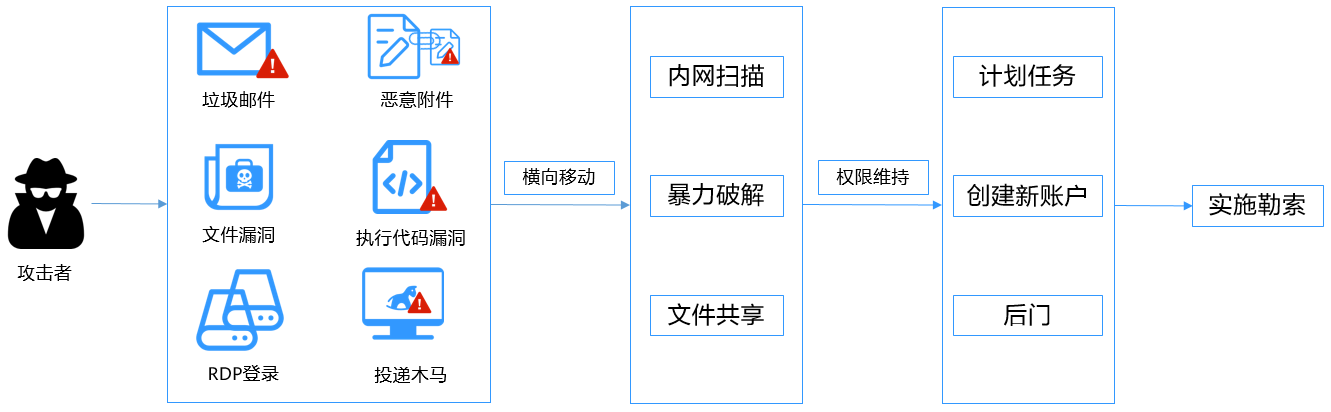

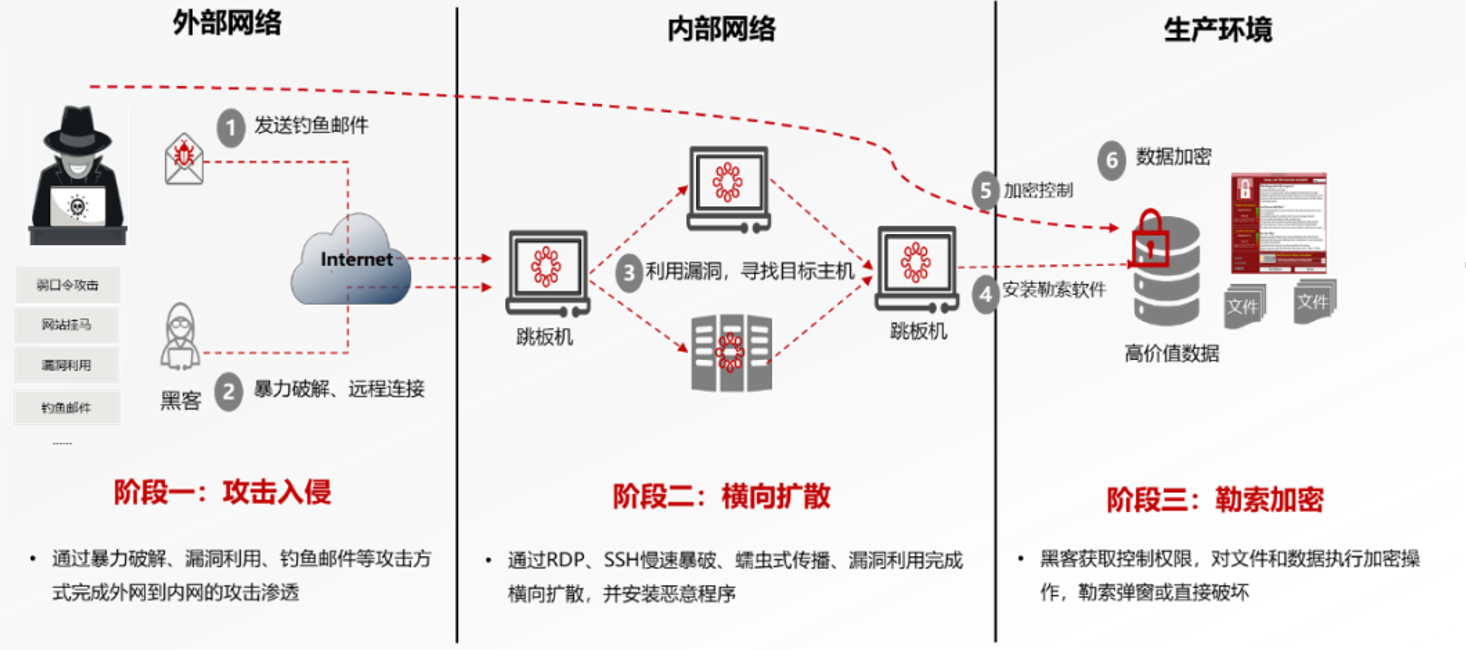

按照勒索病毒攻击的3个阶段,进行有针对性的防护。攻击阶段包括:攻击入侵、横向扩散和勒索加密。

常见勒索病毒攻击路径分析 :

![cke_161.png]()

华为云主机安全服务能够在攻击入侵前进行风险预防,在攻击入侵及横向移动时进行告警和攻击阻断,在勒索加密发生后进行数据恢复、安全加固。

![cke_162.png]()

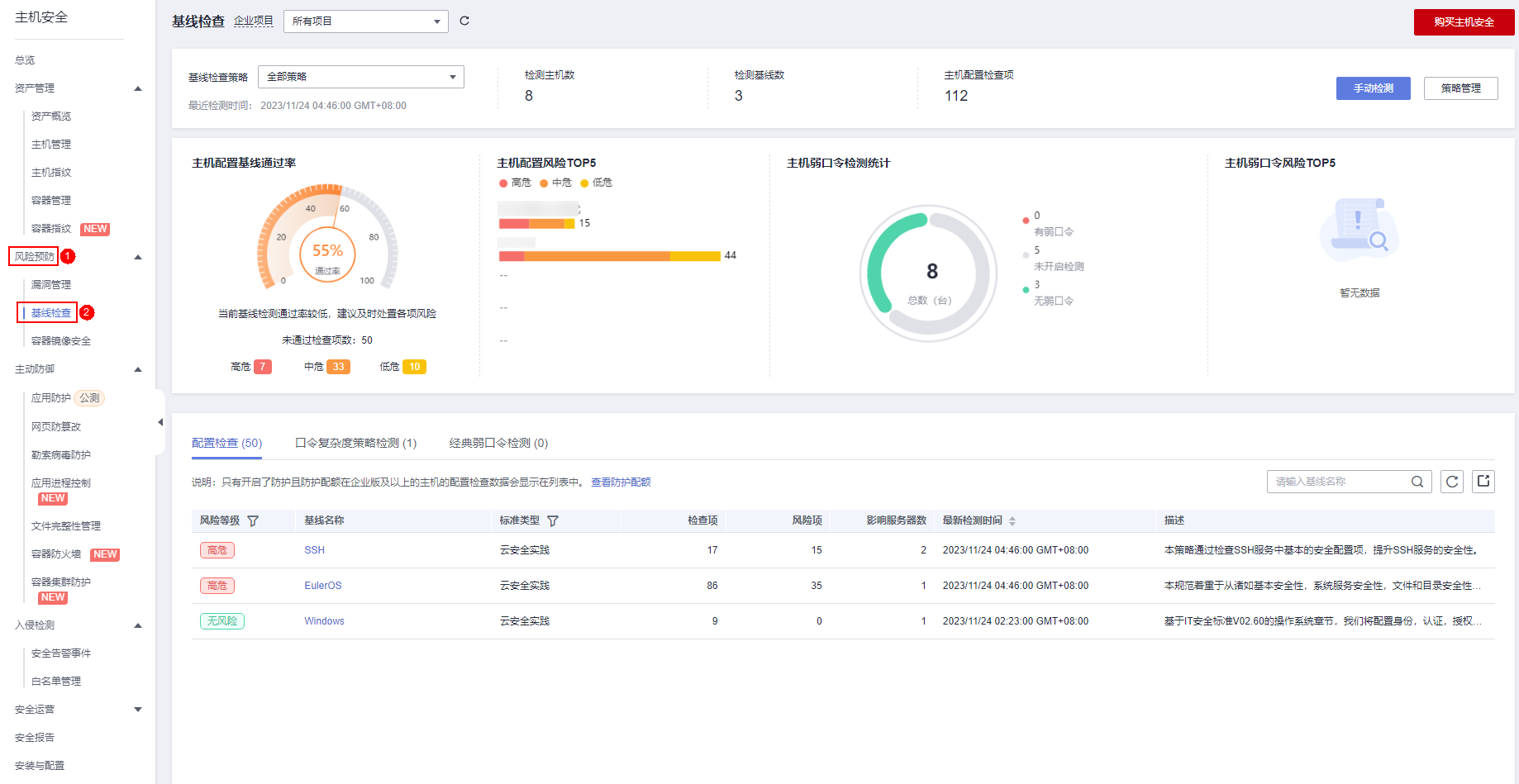

风险预防

华为云主机安全HSS对勒索攻击提供全链路的安全防护,攻击入侵前,可使用HSS主机安全提供的风险预防功能,包含基线检查、漏洞管理、容器镜像安全扫描,对企业资产进行梳理,对服务器的各项服务进行基线检查,以及对服务器运行的各类应用进行漏洞扫描,及时修复漏洞,收敛攻击面,降低服务器被入侵风险。

步骤1:进入“基线检查”页面,处理配置风险、弱口令风险等。

![cke_163.png]()

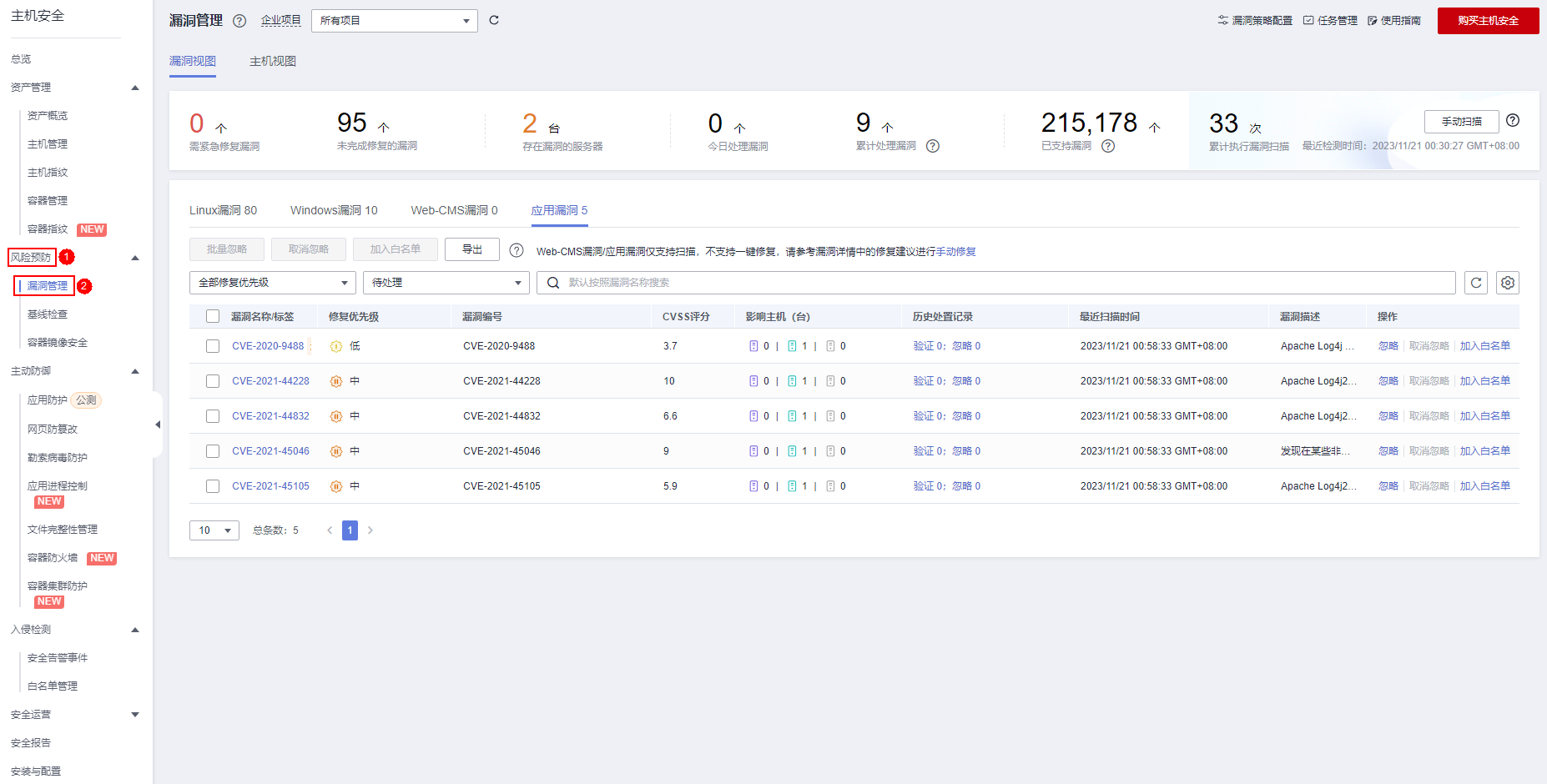

步骤2:进入“漏洞管理”页面,扫描并修复漏洞。

![cke_164.png]()

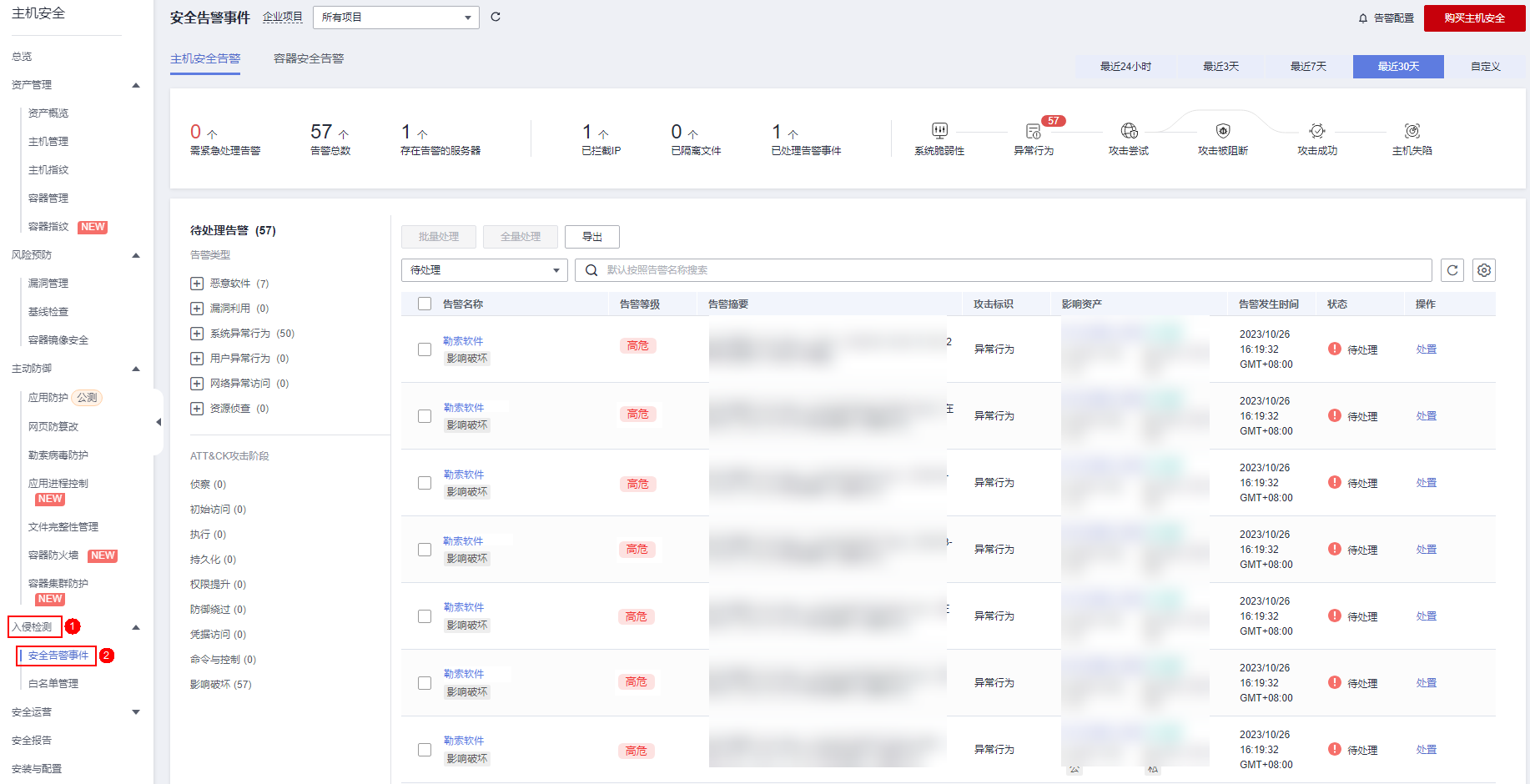

入侵检测与阻断

黑客进行勒索首先需要获取边界服务器的权限,在攻击过程运用多种攻击手段进行入侵,所以需要在黑客入侵过程,对各类入侵攻击进行及时告警、阻断,华为云主机安全HSS支持对暴力破解、漏洞利用、Webshell、反弹shell、病毒、木马、Rootkit等的检测。

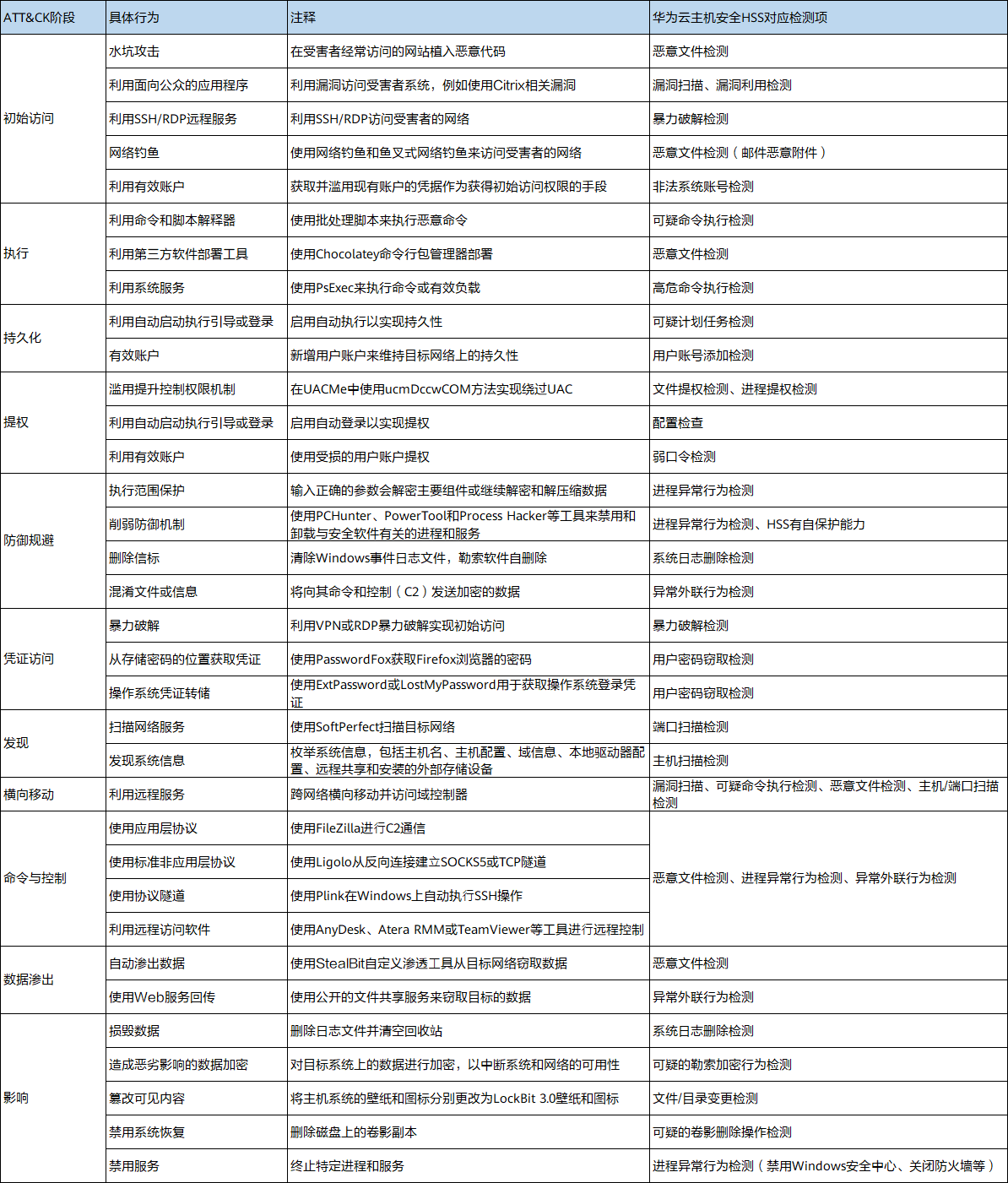

LockBit勒索攻击的常见战术行为列表及华为云主机安全HSS对应检测能力项如下表,HSS提供对攻击路径全链路的检测:

![cke_165.png]()

针对勒索病毒,华为云主机安全HSS提供了多维度的检测能力,包括AV病毒引擎检测、诱饵文件检测、HIPS主机入侵规则检测。AV病毒引擎根据勒索病毒特征进行检测,诱饵文件根据勒索病毒加密行为进行检测,HIPS引擎对勒索病毒常见异常行为进行检测。在发现勒索病毒和勒索加密行为后,对勒索病毒进程进行阻断,防止勒索病毒扩散蔓延。

![cke_166.png]()

数据恢复

若服务器被勒索病毒加密,事后需要及时通过备份恢复数据,分析被入侵的原因,然后进行安全加固,避免被再次被入侵勒索。华为云主机安全HSS支持一键恢复数据,开启勒索病毒防护策略后,可以对业务数据进行便捷地备份,服务器被勒索病毒入侵后,可以通过云服务器备份进行数据恢复,降低勒索病毒带来的损失。

赶紧戳这里,体验华为云主机安全服务防勒索能力!

点击关注,第一时间了解华为云新鲜技术~