人工智能的出现改变了IT未来的发展走势,还将在未来继续让更多的行业受益。

人工智能基本原则是可以收集数据,对数据进行分析,在了解结果的基础上做出决定并从结果中学习。这就是为什么将人工智能应用于网络安全会给其带来新的能力。

网络安全随着IT技术的发展而逐渐成熟,而海量数据的指数级增长使数据泄露变得更为普遍,原因有很多。比如:安全凭证脆弱或盗取,如密码;病毒,勒索软件,网络钓鱼诈骗形式的恶意软件;社会工程学;来自企业内部的威胁;IT系统配置不正确,以及用户错误;易受攻击的应用程序和权限管理不当等等。

![人工智能将如何影响网络安全?]()

越来越多的黑客攻击促使企业网络安全架构中采用人工智能来提升效率和更加精准的进行的数据防御。同时,人工智能的发展也为黑客提供了改进攻击方式和手段的能力。

人工智能对网络安全的影响

事物的发展总是两面性的,一方面人工智能让构建智能的防御体系,提供了更多可能,一方面黑客也在利用它提升威胁能力。

过往,黑客利用精湛的技术,来编写恶意软件代码。现在,恶意软件可以作为智能解决方案出售,只需要即插即用。这将许多不具有技术能力的犯罪分子带入这个领域,从而增加了黑客的数量。

所以,要防御这类易于使用的智能威胁,需要更加智能的解决方案。如,使用基于人工智能的网络监控工具,可以通过分析用户行为,识别模式,并识别网络中的不正常行为。做出相应的反应来快速识别安全漏洞。它可以检测,监控和关闭比人为操作的、更多的网络攻击媒介和手段。

它的工作方式是人工智能模型部署在企业的所有端点处,获取企业中每个应用程序的大量数据来开发配置文件。这有助于建立行为基准,如果在行为规范上存在统计学上显著的偏差,则算法会将其标记并进一步调查。

人工智能还可以促进生物识别认证。一直以来,用户保护数字资产的痛苦之一是需要构思,记住和定期更改强密码。黑客往往通过脆弱的加密方式来渗透和破坏数据安全。现在,可以通过使用扫描指纹,视网膜或掌纹的生物特征登录来弥补这方面的漏洞。生物识别登录可以单独使用,也可以与密码一起使用,以控制和监控访问。

自动化防御能大大降低资源成本

因为现在恶意软件已经广泛采用自动化手段,而不是亲自进行直接的黑客攻击。恶意软件的自动化使攻击变得更加频繁,复杂和无情。

尤其是自动化的恶意软件对物联网设备的威胁,随着使用率的提高,安全漏洞也成倍的增加。物联网设备特别受关注,因为设备制造商在制造产品时不会优先考虑安全性,而用户在连接设备时很少考虑安全性,这使物联网设备成为互联网攻击流量的首要目标。

在网络安全防御上,自动化也可以节省网络安全团队的时间和投入成本。网络安全团队执行许多需要自动化的例行任务,因为他们面临不断重复发生的事件,内部威胁和设备管理挑战,这占用他们完成更关键的任务的时间。所以,让这些平凡的任务自动化,不仅可以释放人力资源,而且可以在短时间内以更高的准确性获得结果。

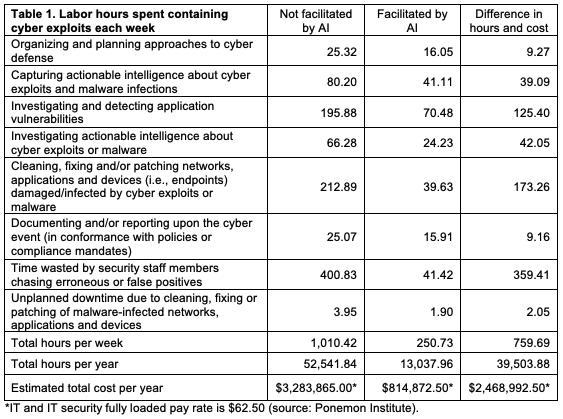

如下表,通过人工智能,网络安全人员的时间和成本将大大降低。

![人工智能将如何影响网络安全?]()

机器学习适应不断发展的恶意软件

恶意软件通常具有严格的目的或协议的程序。黑客可以将人工智能应用于它们,来适应每次攻击并从中学习。使用了人工智能的恶意软件还可以模仿IT系统中的人为或受信任元素来可乘之机,所以黑客构建具有混淆功能的多态恶意软件更加容易。

恶意软件检测的关键资产是病毒定义或带有恶意软件标识符和特征码的数据库,有助于识别威胁。黑客可以使用机器学习来逃避检测,但网络安全团队也可以使用它来快速识别风险。

![人工智能将如何影响网络安全?]()

黑客通常会调整其恶意软件代码,来逃避安全软件。而具有机器学习功能的恶意软件数据库可以检测到恶意软件,无论它是现有的,还是经过调整的恶意软件,系统都可以根据先前认为是恶意的事件将其阻止。

使用人工智能可以轻松识别不断演变的威胁。可以训练人工智能系统在威胁进入系统之前检测勒索软件和恶意软件攻击。一旦发现,可以将它们与系统隔离。人工智能的预测功能超越了传统方法的速度。所以,在网络安全中使用机器学习可以带来很多优势,比如:监控和分析多个端点来应对网络威胁;在恶意活动表现为全面攻击之前对其进行检测;自动化常规安全任务;消除零日漏洞等等。

人工智能正逐渐被应用于网络安全,比如在垃圾邮件过滤;网络入侵检测与防护;欺诈识别;僵尸网络检测;安全的用户身份验证;安全事件预测等等领域。