据报道,这是过去5年来黑客第四次对以色列军方使用这种战术。来自巴勒斯坦激进组织哈马斯的黑客设法引诱以色列士兵落入他们最新的美人计行动的圈套。在这次行动中,数百名以色列士兵的智能手机感染了恶意软件。

![]()

据以色列军方发言人Jonathan Conricus中校表示,这次攻击被阻止了,但当时黑客已经感染了数百部以色列士兵的智能手机。据报道,黑客利用漂亮女性的照片引诱以色列士兵,诱使他们在不同的通信平台上聊天,并最终下载恶意软件。

这些黑客假扮成女性,发送恶意软件,接收有关设备的重要信息,控制手机的关键功能,包括摄像头和麦克风,并访问存储的信息和联系信息。

为了实施这一行动,哈马斯使用了大约6个虚拟账户,这些账户是用来冒充年轻漂亮的以色列女性的,同时他们还使用Instagram和Facebook等社交媒体平台,还有WhatsApp和Telegram等即时通讯应用与士兵聊天。

为了分享私密照片,黑客(假扮成女性)要求士兵下载三款app,其真正目的是向黑客发送设备数据、位置数据和设备ID。

以色列军方就这次攻击发布了一份官方声明,该组织在声明中承认,数百名以色列军事人员(包括士兵和军官)的移动设备感染了恶意软件,但这一事件“没有造成安全损害”。以色列军方指责哈马斯将目标对准士兵,哈马斯尚未对此做出回应。

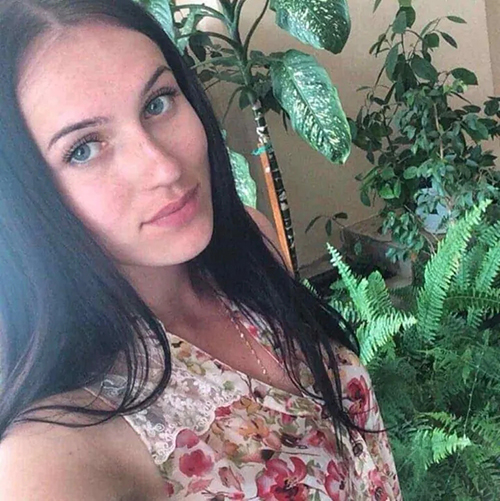

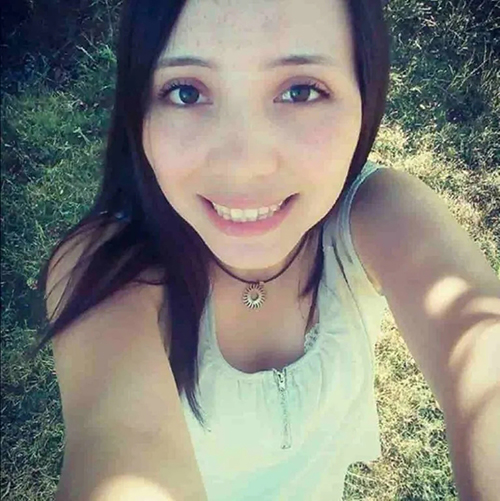

据以色列国防军称,以下是哈马斯黑客用来引诱中计士兵的一些照片:

![]()

黑客们给这张照片起的名字是雅艾尔·阿祖莱

![]()

黑客们给这张照片起的名字叫玛利亚·雅各布瓦

![]()

黑客们给这张照片起的名字是Noa Danon

![]()

黑客们给这张照片起的名字是艾登·本·以斯拉

![]()

黑客们给这张照片起的名字叫丽贝卡·阿博特西斯

![]()

黑客们给这张照片起的名字叫莎拉·奥尔洛娃

这不是第一次了!

这并不是巴勒斯坦黑客第一次利用女性照片攻击以色列国防军。此前,在2015年,在为期四个月的间谍活动中,一些属于以色列军方的电脑网络遭到了讲阿拉伯语的黑客的渗透。

这些黑客的作案手法包括使用间谍软件和带有诱人的以色列国防军女兵图片的欺骗性电子邮件。2017年哈马斯黑客在社交媒体上发布了年轻漂亮的以色列女性的诱人照片,以吸引以色列国防军士兵从她们那里获取机密信息。

结果是,数十名以色列国防军士兵的手机被入侵。在2018年,哈马斯在开展了一场包含诱人的女性照片的软件安全测试后,成功入侵了100多名以色列国防军士兵的智能手机。

![]()

最后想说,孙子兵法,世界通用,这一次明显用的就是美人计和暗度陈仓。说到这里,我们平时也应该小心不要被一些不法分子利用弱点进行诈骗。

比方说,平时我们能看见许多抢红包或者巨额优惠的链接和软件,一定不要图一时便宜顺手打开,它们都有可能是犯罪分子布下的网,就和这个色诱的软件类似,我们要时时记住,天下没有免费的午餐!

【责任编辑:

赵宁宁 TEL:(010)68476606】