Zoom开发至今,已经九年了。在冠状病毒流行期间,人们迫切需要一个易于使用的视频会议应用程序,因此,Zoom在一夜之间成为数百万人所青睐的工具。

尽管Zoom是一种高效的在线视频会议工具,但就隐私和安全性而言,它似乎不够理想。

![Zoom/漏洞/黑客 Zoom/漏洞/黑客]()

根据网络安全专家@ _g0dmode的最新发现,这也得到研究人员Matthew Hickey和Mohamed A. Baset的证实,Windows的Zoom客户端容易受到“ UNC路径注入”漏洞的攻击,该漏洞可能使远程攻击者窃取Windows系统用户的登录凭据。

这种攻击涉及SMBRelay技术,其中Windows系统在尝试连接和下载托管文件时,会自动向远程SMB服务器公开用户的登录用户名和NTLM密码哈希。

只有当Windows的Zoom客户端支持远程UNC路径,该攻击才可能发生,该路径会将此类可能不安全的URL转换为个人聊天或群聊中收件人的超链接。

要窃取运行Windows用户的登录凭据,攻击者需要做的就是通过其聊天界面向受害者发送一个精心制作的URL(即\\ xxxx \ abc_file),如图所示,然后等待受害者点击,只需一次即可成功。

![zoom-hacking.jpg]()

需要注意的是,攻击者捕获的密码不是明文,但是可以使用HashCat或Ripper John等密码破解工具,在几秒钟内便可轻松破解一个薄弱的密码。

在办公环境这样的共享网络中,被盗的登录详细信息可以立即重用,来破坏其他用户或IT资源,并发起进一步的攻击。

除了窃取Windows凭据外,还可以利用该漏洞启动目标计算机上已经存在的任何程序或下载其他程序,为攻击者进行社会工程学活动做准备。

Zoom已经收到有关此漏洞的通知,但是由于尚未修复,建议用户使用替代的视频会议软件或在Web浏览器中使用Zoom,代替其客户端应用程序避免被攻击的风险。

除了使用安全密码外,Windows用户还可以更改安全策略设置,限制操作系统将其NTML凭据自动传递给远程服务器。

![windows-security.jpg]()

正如前文所述,在过去两天里,这不是Zoom被发现的唯一隐私或安全问题。就在昨天,另一份报告证实,尽管Zoom对用户声称 “正在使用端到端加密连接”,但实际上,并未使用端到端加密来保护其用户数据免遭窥视。

昨日,纽约总检察长致信Zoom,要求公司处理敏感数据,要更透明,要切实采取措施保护用户数据。信中除了提及Zoombombings的事件,还问及Zoom应如何处理系统中存在的安全漏洞,包括允许恶意第三方访问消费者网络摄像头,以及类似于Facebook将数据共享给其他公司等问题。

对此,在3月30日,Zoom更新了隐私策略并对检察长的致信作出了回应:“我们感谢纽约州检察长在这些问题上的参与,并很高兴为她提供所要求的信息。”

据了解,Zoom近期曝出的安全问题层出不穷。就在上周,在曝出与Facebook服务器共享用户设备信息后,Zoom更新了其iOS应用程序,但是这还是引发了人们对其未能保护用户隐私的担忧。

今年早些时候,Zoom还修补了其软件中的另一个隐私漏洞,该漏洞可能让未被邀请的人参加私人会议,并远程窃听整个会话,共享私人音频、视频和文档。

用户可采取的安全防御措施

1. 了解使用Zoom时的隐私注意事项

2. 为Zoom会议添加密码

创建新的Zoom会议时,Zoom将自动启用“需要会议密码”设置并分配一个随机的6位数字密码。尽量不要取消选中此选项,因为这样做将允许任何人未经许可访问会议。

![password.jpg]()

3. 使用等候室功能

Zoom允许主持人(创建会议的主持人)启用等候室功能,该功能可以防止用户未经主持人允许就进入会议。可以在会议创建期间通过以下方式启用此功能:打开高级设置,选中“启用候诊室”设置,然后单击“保存”按钮。

![enable-waiting-room.jpg]()

4. 及时更新Zoom客户端

最新的Zoom更新默认情况下启用会议密码,并增加了对扫描会议ID的人员的保护。

5. 不要分享个人的会议ID

每个Zoom用户都会获得一个与其帐户相关联的永久“个人会议ID”(PMI)。如果将个人的PMI交给其他人,他们将始终能够检查是否有正在进行的会议,如果未配置密码,则有可能加入会议。

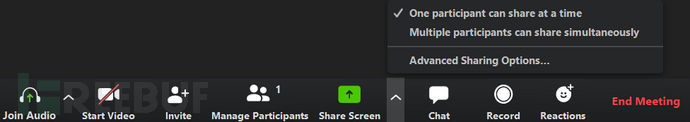

6. 禁用参与者屏幕共享

为防止会议被他人劫持,应防止主持人以外的其他参与者共享他们的屏幕。作为主持人,可以在会议中通过单击“缩放”工具栏中“共享屏幕”旁边的向上箭头,然后单击“高级共享选项”来完成此操作,如下所示。

![advanced-sharing.png]()

7. 每个人加入完毕后锁定会议

如果每个人都参加了会议,并且没有邀请其他人,则应该锁定会议,这样其他人就不能参加。为此,请单击“缩放”工具栏上的“管理参与者”按钮,然后在“参与者”窗格底部选择“更多”。然后选择“锁定会议”选项,如下所示。

![lock-meeting.png]()

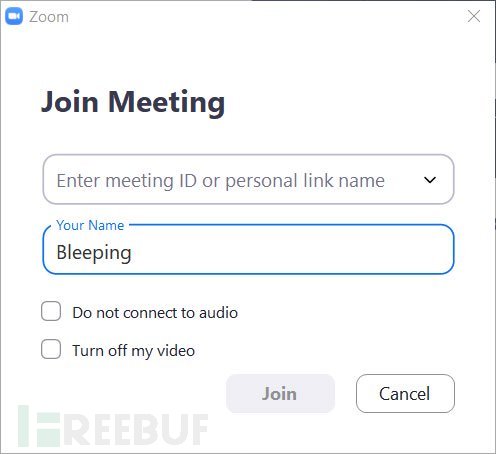

8. 不要发布Zoom的会议图片

如果为Zoom会议拍照,那么看到此照片的任何人都将能够看到其相关会议ID,然后可以尝试进入该会议。攻击者可能会使用它来尝试通过显示的ID手动加入来获得未经授权的会议访问权限。

![join-meeting.jpg]()

9. 不要发布会议的公共链接

创建Zoom会议时,切勿公开发布会议链接。 这样做会使诸如Google之类的搜索引擎对链接建立索引,并使搜索它们的任何人都可以访问它们。

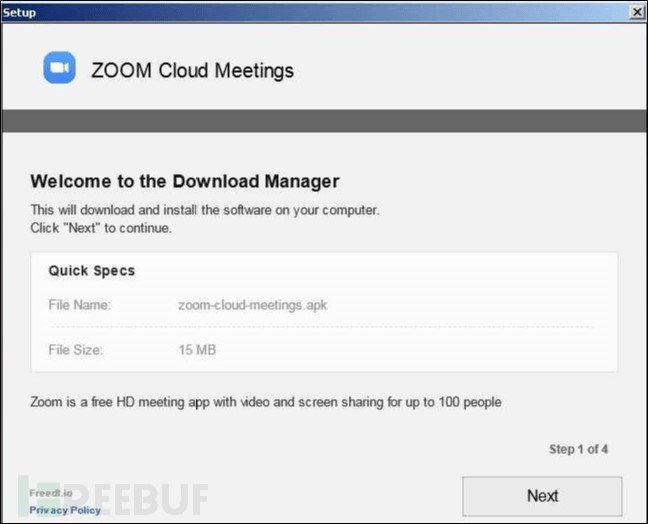

10. 警惕以Zoom为主题的恶意软件

自冠状病毒爆发以来,制造恶意软件、网络钓鱼诈骗和其他与疫情相关的攻击的威胁参与者数量迅速增加,这包括伪装为Zoom客户端安装程序的恶意软件和广告软件安装程序。

![Malicios-Zoom-Installer.jpg]()