最近,TheBestVPN 根据「美国国家标准技术研究院国家漏洞数据库」公布的官方数据,整理出了一份包含市面上常见系统或产品的「漏洞警报」。其中包括了过去二十年里漏洞最多的系统/产品。

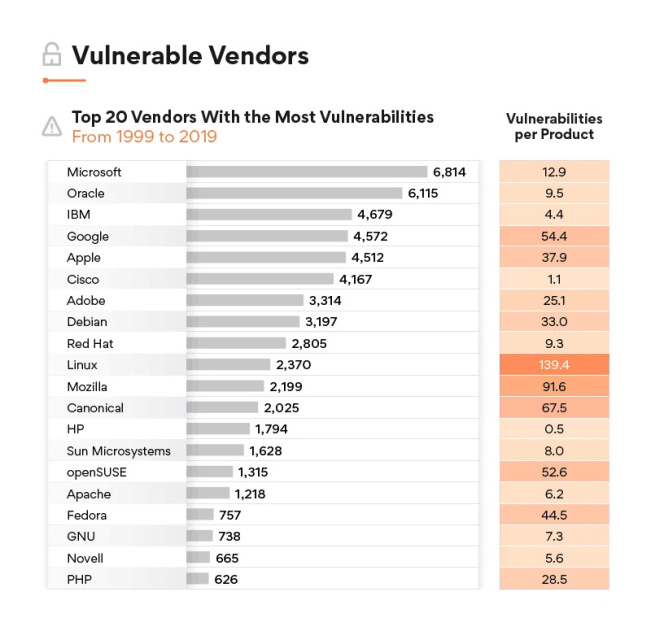

微软、IBM 等老牌科技公司推出的产品中被发现的漏洞数量更多,其中微软开发的产品在过去 20 年(1999-2019)里一共被发现了 6814 个漏洞,位列第一,前五名的完整榜单如下:

- Microsoft — 6814个漏洞

- Oracle — 6115个漏洞

- IBM — 4679个漏洞

- Google — 4572个漏洞

- 苹果 — 4512个漏洞

![]()

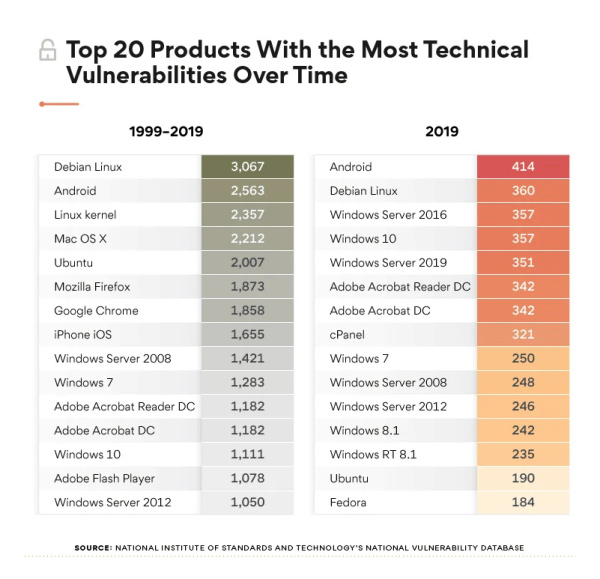

但过去的一年里,由 Google 开发的 Android 系统一共被披露了 414 个漏洞,是 2019 年漏洞最多的系统。根据该报告,Android 系统在 2016 年和 2017 年也分别有 525 个和 843 个漏洞被发现,这使其同样成为了是这两年漏洞最多的系统。

![]()

面对这样的结果,Google 发言人在回应外媒时却发表了不一样的看法:「我们致力于提高透明度,并每月发布关于 Android 系统安全问题的公共安全公告,以加强整个生态系统的安全性。我们不同意这些观点,即将已解决的安全问题数量视为衡量系统安全性的依据。这实际上是 Android 生态系统按预期开放性运行的结果。」

作为一款开源的系统,Android 被免费开放给了第三方厂商使用,这也就意味着 Google 失去了协调软件和硬件的能力,结果就是第三方厂商不规范操作或者第三方硬件导致的安全漏洞也越来越多。毕竟不同于 iOS 的封闭性,Android 开源的特性意味着它需要对更多的芯片和硬件「更加友好」,而来自手机上游厂商的硬件缺陷也可能传递到使用 Android 系统的设备上。

![]()

今年三月份谷歌就曾经修复了一个存在于 CPU 固件中的安全漏洞后门,该漏洞使得恶意程序通过简单脚本就可获得使用联发科 64 位芯片的 Android 设备访问权限,因此会影响到数百种智能手机、平板电脑和智能机顶盒。

无独有偶,2016 年被曝出的存在于高通 GPU 驱动中的「QuadRooter 漏洞」同样是来自手机上游厂商的安全问题,而且由于高通的市场占有率更高,所以这一漏洞在当时影响了全球约 9 亿台 Android 设备。

「QuadRooter 漏洞」中的其中一个甚至还允许攻击者将恶意代码隐藏在图片的 Exif 数据中,当受害者的设备打开了这张图片时便会进行攻击。这种低交互、低利用难度、低感知的特性也使得该漏洞成为当年严重程度最高的漏洞之一。

![]()

此外,第三方 OEM 厂商对于 Android 系统的不规范开发也是引发安全漏洞的原因之一。为了在市场上实现差异化,许多 Android 设备厂商都会对系统进行定制化,例如国内的 MIUI、EMUI、ColorOS 等,其中某些厂商甚至会为了某些独家功能对 Android 内核代码进行修改,而在代码增添的过程中也难免会增加整个系统安全风险。

2015 年,谷歌的安全人员在研究 OEM 厂商在 Android 中添加的代码的安全性时,便发现了三星 Galaxy S6 Edge 中存在多处漏洞,攻击者可以借助这些漏洞制作具有系统特权的文件,窃取用户电子邮件,并在内核中执行代码,同时增加特权和非特权应用。

![]()

事实上,这种由于 OEM 手机厂商私自修改代码而引发的安全漏洞在 Android 手机厂商中非常普遍。而谷歌为了杜绝这种情况的发生,甚至在今年二月份向部分 OEM 厂商发布警告。Google Project Zero 研究员表示,以三星为代表的多家智能手机厂商通过添加下游自定义驱动的方式,直接硬件访问 Android 内核的做法会引发更多的漏洞,从而导致现存于 Linux 内核的多项安全功能失效。

Android 开源的特性使它一举超越其他 OS,成为市场占有率最高的手机操作系统。但在享受这种红利的同时,开源的「副作用」也在困扰着 Google,其碎片化和安全性的问题也越来越引发关注。但作为消费者的我们,除了保持安全的用机习惯并保证系统的及时更新以外,好像也做不了什么。