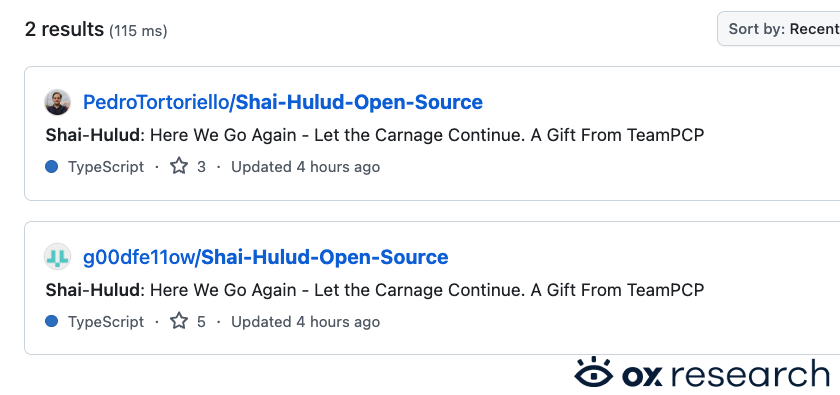

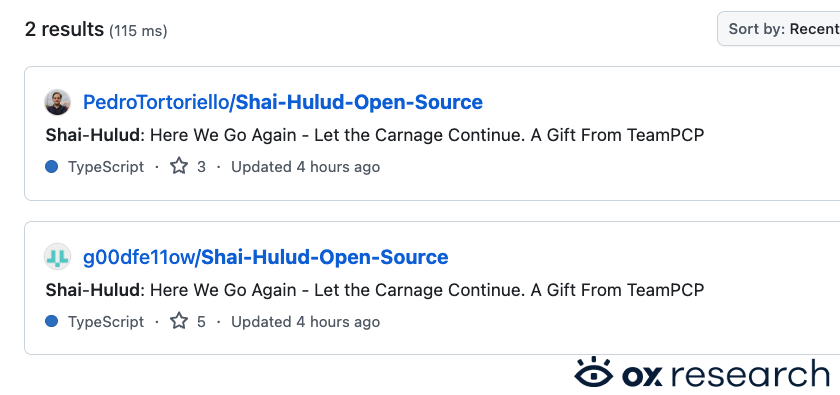

据 The Register 当地时间 13 日报道,知名恶意软件组织 TeamPCP 似乎已在 GitHub 上开源了其 Shai-Hulud 蠕虫。安全研究机构 Ox 于周二在 GitHub 上发现了两个代码仓库,其中包含如下描述:

是氛围编码吗?是的。它有效吗?让结果说话。。自行更改密钥和 C2。致敬

- TeamPCP

The Register 在发布报道前几小时查看了这两个仓库,当时一个显示有 1 个 fork,另一个显示有 31 个。截至发稿时,这些数字已增长到 5 和 39。这一增长与 Ox 的判断一致,即"独立威胁行为者已开始对其进行修改并扩大其影响范围"。

Ox 的分析师研究了仓库中的源代码,认为它"与之前 Shai-Hulud 攻击的模式相同,这是意料之中的。其中包括将窃取的凭证上传到新的 GitHub 仓库"。

Ox 评论道:"TeamPCP 不再只是传播恶意软件——他们在传播能力。通过开源,他们向任何愿意的行动者提供了构建自己变体的工具。模仿者已经在这里了。"

Shai-Hulud 蠕虫攻击 npm 包,如果成功感染,会查找用户 AWS、GCP、Azure 和 GitHub 的凭证。如果获得访问权限,它会创建并发布有毒代码以延续自身。如果恶意软件无法实现其目标,有时会试图清除本地环境作为自我破坏性的报复。

研究人员于 2025 年 9 月发现了该恶意软件,同年 11 月出现了更强大的变体。模仿者此后创建了复制恶意软件,原版已在互联网上肆虐。

TeamPCP 选择了 MIT 许可证,允许几乎任何形式的代码重用。在报道时,Shai-Hulud 仓库已上线至少 12 小时,微软的 GitHub 似乎尚未进行干预。

来源:The Register (https://www.theregister.com/security/2026/05/13/malware-crew-teampcp-open-sources-its-shai-hulud-worm-on-github/5239319)