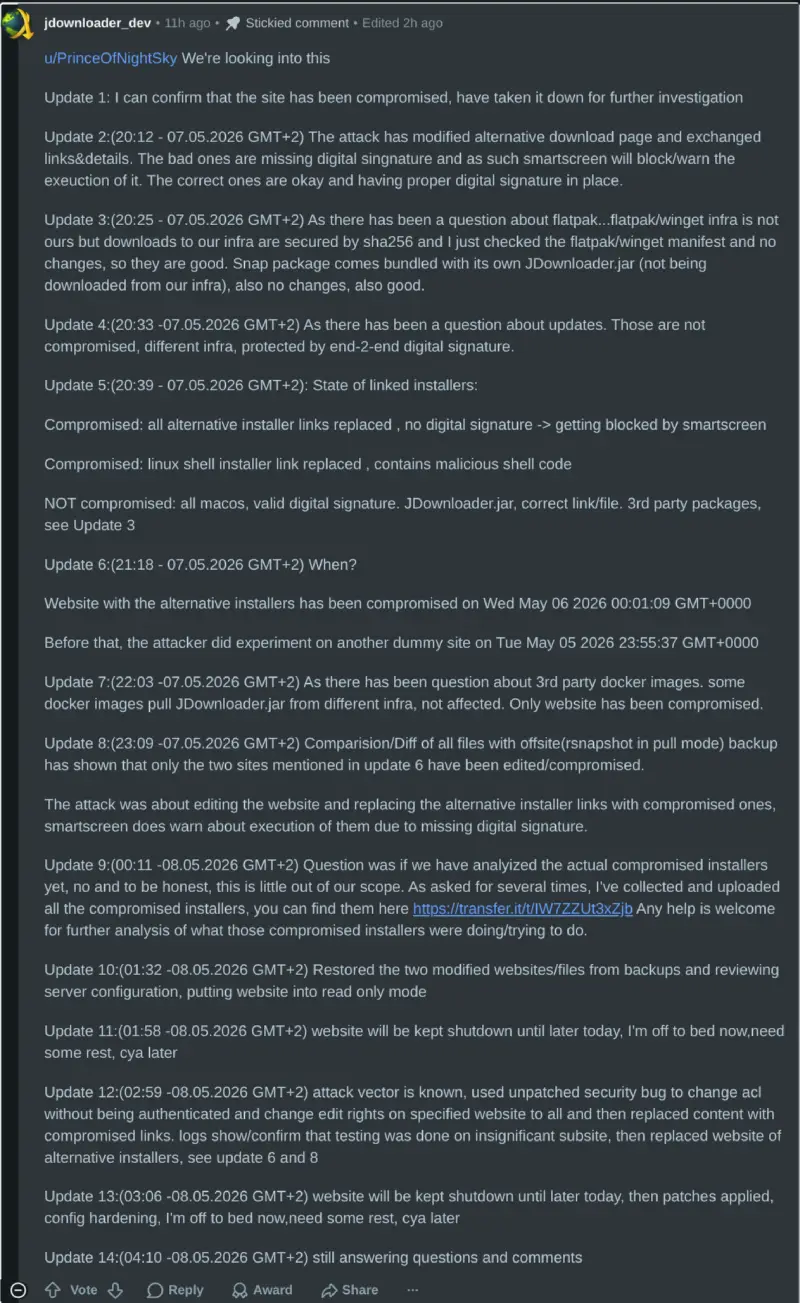

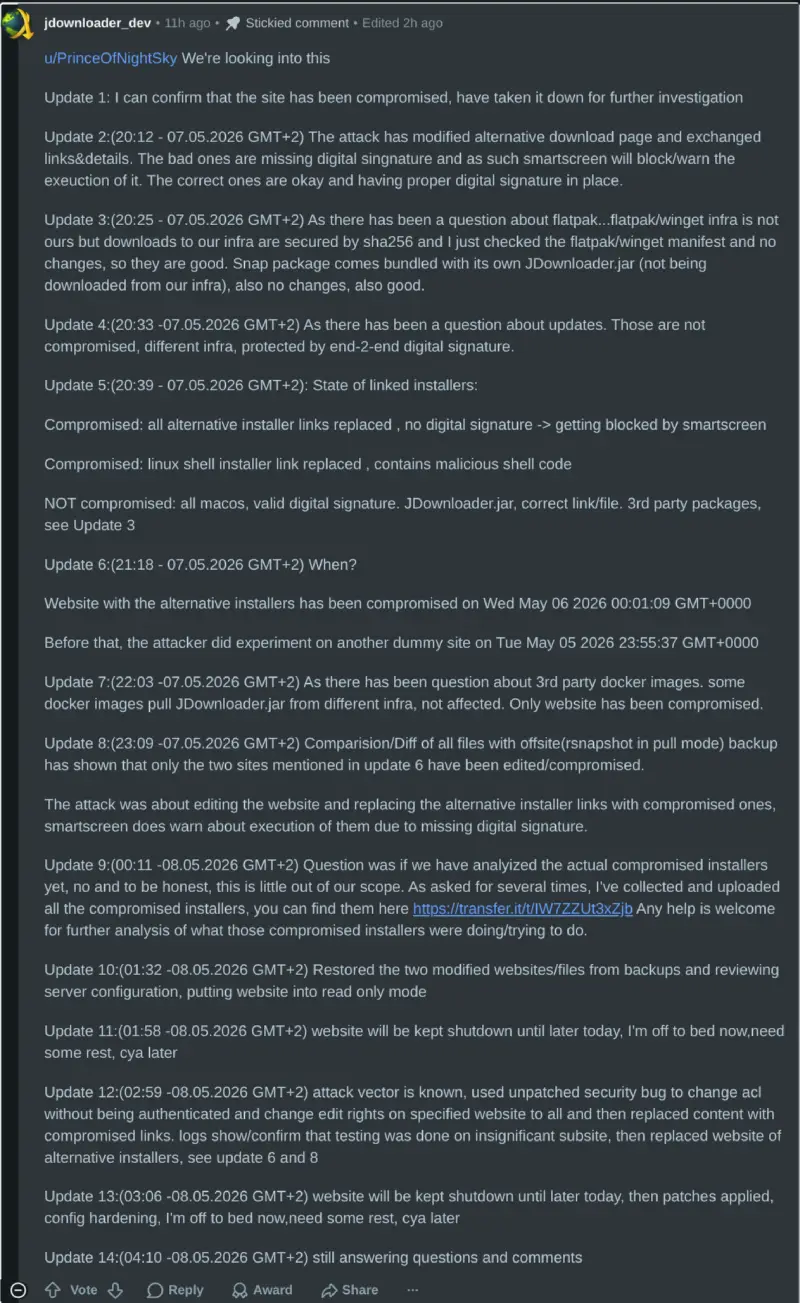

2026年5月6日至7日,知名开源下载管理器 JDownloader 的官方网站遭遇供应链攻击。攻击者利用内容管理系统(CMS)的未修补漏洞,在未获得服务器底层访问权限的情况下,篡改了网站的替代下载页面,向 Windows 和 Linux 用户分发恶意安装程序。JDownloader 开发团队已确认此次事件,并在发现后第一时间关闭网站展开全面调查,于5月9日完成修复后重新上线。

JDownloader 是一款广受欢迎的开源下载管理工具,支持多线程下载、自动解压和验证码识别等功能,在全球范围内拥有大量用户。此次攻击的核心目标是网站的"替代安装程序"下载页面。攻击者于5月6日零时前后将页面上的 Windows 可执行文件替换为未经签名的恶意程序,同时将 Linux shell 安装脚本替换为包含恶意代码的版本。整个攻击窗口持续约24小时。

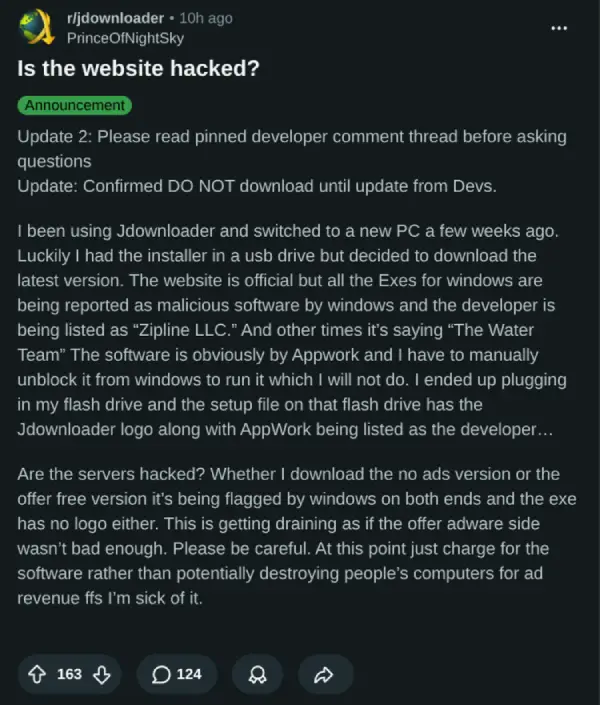

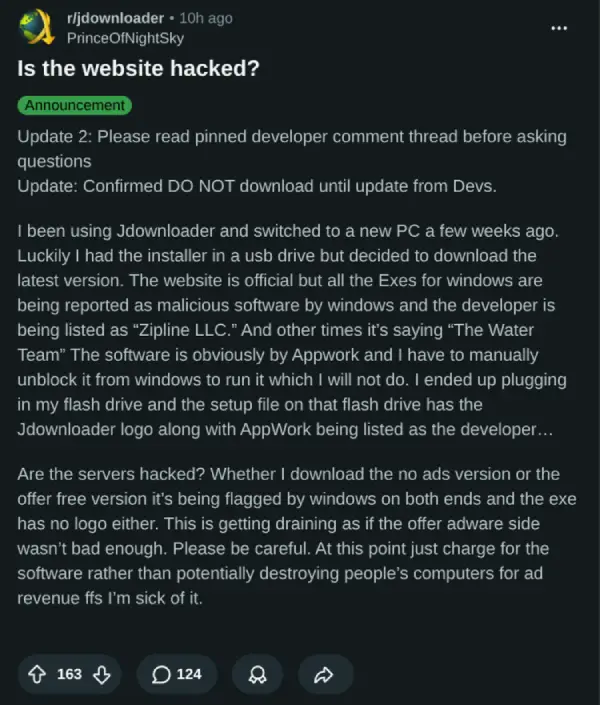

据安全研究人员分析,Windows 版本的恶意程序是一个经过重度混淆的 Python 远程访问木马(RAT)。它采用模块化架构,能够从攻击者控制的命令与控制(C2)服务器接收并执行任意 Python 代码。值得注意的是,这些恶意安装程序要么完全没有数字签名,要么使用了虚假的发布者名称,如"Zipline LLC""The Water Team""Peace Team"等,而非合法的"AppWork GmbH"。这一细节成为了用户识别恶意软件的关键线索——有 Reddit 用户正是因为发现安装程序显示的开发者名称与以往不同,才触发杀毒软件报警并揭露了此次攻击。

Linux 版本的攻击手法同样隐蔽。被篡改的 shell 脚本会从外部域名下载一个伪装成 SVG 图像文件的压缩包,解压后释放名为 pkg 和 systemd-exec 的 ELF 二进制文件。随后,恶意程序在系统中安装一个 SUID-root 权限的二进制文件,通过修改 /etc/profile.d/systemd.sh 实现持久化,并伪装成系统服务 /usr/libexec/upowerd 以隐藏自身活动。

JDownloader 团队在事后调查中强调,此次攻击的范围相对有限。主程序的 JDownloader.jar 文件、macOS 安装程序,以及通过 Winget、Flatpak、Snap 和 Docker 等官方软件仓库分发的包均未受到影响。此外,应用程序的内置更新机制由于运行在独立的签名验证基础设施上,也全程保持安全。这意味着通过正规渠道获取软件或已安装的老版本用户无需担忧。

对于在5月6日至7日期间通过官网替代下载页获取并运行了 Windows 或 Linux 安装程序的用户,JDownloader 官方给出了明确的处置建议:由于恶意程序具备深度持久化能力和系统级访问权限,常规的杀毒软件扫描无法保证彻底清除所有后门机制,最安全的做法是备份重要数据后重装操作系统。同时,受影响用户应立即重置所有在该设备上使用过的密码和凭据。

参考来源:

https://securityaffairs.com/191920/malware/official-jdownloader-site-served-malware-to-windows-and-linux-users.html https://hackread.com/hackers-hijack-jdownloader-site-malware-installers/ https://piunikaweb.com/2026/05/08/jdownloader-website-hacked-malware/