![]()

近日,Ericom(零信任安全访问解决方案提供商)发布2021年零信任安全市场调查报告,对大约1,300名安全和风险专业人员进行调研,评估企业组织对零信任安全框架的看法,及企业组织采用和实施零信任的计划,并确定阻碍其转向零信任的关键问题等。

以下,是Ericom 2021年零信任安全市场调查报告的主要观点:

- 82%的安全专业人士表示零信任是他们组织的一项基本战略,56%的人表示其所在企业计划在六个月或更短的时间内转向零信任方案。大多数安全专业人士表示,零信任是其网络安全的核心运营战略。在受访者中最受关注的零信任安全重点领域是IAM,其次是网络安全和web安全。这三个领域对于保护IT基础架构、基于运营的系统以及保护客户和渠道身份和数据至关重要。

- C级高管表示,伴随企业组织努力实现完全虚拟化的过程,企业组织的安全预算反映了其对多云和混合云基础架构的日益重视。另一个优先事项是对在线和渠道客户进行数字化改造,使其更加一致、非接触式和实时。高管们表示,保护众多新数字平台和基础设施,是加速采用零信任安全方案的另一个因素。

- 52%的安全专业人员表示,其所在企业采用零信任安全方案来实现更主动的安全防御,从而保护其核心业务运营。28%的安全专业人士表示,传统技术推动了他们的业务,这使得其所在企业转向新的网络安全基础设施变得困难。虽然受访者看好采用零信任安全方案,但他们对成功实施解决方案的能力缺乏信心。超过70%的人认为,让合作伙伴帮助其实施零信任解决方案将加快这一进程。

- 报告发现,有略超过半数的安全专业人员希望采取更积极主动的网络安全方法,但企业投资零信任方案更多的是出于商业目的,而非技术决策。因为传统的依赖域间信任关系的安全方法,无法像零信任(最低权限访问)那样对个人身份、访问凭据实施端点级别的精细控制策略。同时,零信任已被证明可有效克服遗留系统的挑战,进一步证明它在对抗复杂攻击方面的有效性。

对于网络安全行业来说,漏洞利用和网络攻击越来越频繁,企业组织由此造成的损失和风险进一步加剧。根据美国网络安全公司Cybersecurity Ventures估算,今年勒索软件的破坏成本预计将达到200亿美元。从2021年1月到7月31日,FBI互联网犯罪投诉中心(IC3)收到2,084起勒索软件投诉,涉及损失超过1680万美元,与去年相比,投诉数量增加62%,损失增加20%。美国国土安全部部长亚历杭德罗·马约卡斯(Alejandro Mayorkas)表示,2020年勒索软件攻击获取的支付赎金为3.5亿美元,2021年则增加了近300%。

![]()

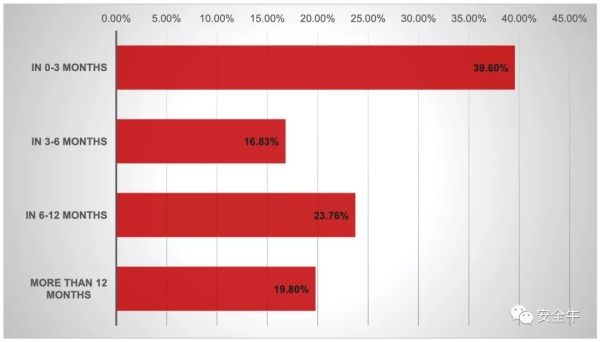

企业部署零信任安全方案的时间表

对于企业组织来说,部署零信任安全方案显得越来越紧迫,他们开始意识到需要对所有威胁采取更主动的防御措施,尤其是对那些基于高级持续威胁(APT)和国家支持的威胁,要采取更主动的防御,以保护其所有端点的数字业务。在调研中发现,有80%的受访人表示所在企业计划在不到1年的时间内实施零信任安全(见上图);83%的受访人认为零信任对所在企业业务战略非常重要。此外,美国国防部日前被授权转向使用零信任安全框架,这标志着零信任已经成为主要政府机构的全球网络战略要求。

Ericom报告称,2021年网络安全行业呈现出一个显著特点是,网络安全决策的权重开始与业务决策摆在同样的位置;2021年网络安全投资既是一项业务决策,又是一项运营决策;选择通过IAM、网络安全和Web安全作为入口,开启零信任安全之旅的企业组织,其投资新网络安全框架的核心驱动力是业务案例/场景。

【本文是51CTO专栏作者“安全牛”的原创文章,转载请通过安全牛(微信公众号id:gooann-sectv)获取授权】

戳这里,看该作者更多好文

【责任编辑:

赵宁宁 TEL:(010)68476606】