详细讲解如何对K8S权限进行优化

背景 一直以来在内网开发、测试环境的K8S web控制台使用的是rancher面板。 通过使用rancher面板服务,在容器管理上运维、开发、测试人员的工作效率得到了极大的提升 问题 由于早期仅注重功能实现及用户体验上问题,忽略了权限管理上的问题。给用户开放出去的rancher面板用户均为cluster-owner权限。导致最近一天,突然接到研发人员的通知,说开发环境namespace下的所有工作负载都消失了。通过排查,发现问题时刻所有的node节点都正常运行,dev namespace已不存在,另外两个 test1、test2namespace下的全部资源均运行正常。 因此初步怀疑是人工方式对namespace进行了删除操作,将dev namespace下的全部资源删除(包括secret、sa、configmap、pvc、deployment、svc等) 用户可能通过rancer面板删除namespace,也有少部分研发人员有服务器权限,可以操作kubectl工具进行删除操作,因此需要对rancher和kubectl工具进行权限配置 解决方案 1、首先对环境进行恢复 2、对ranch...

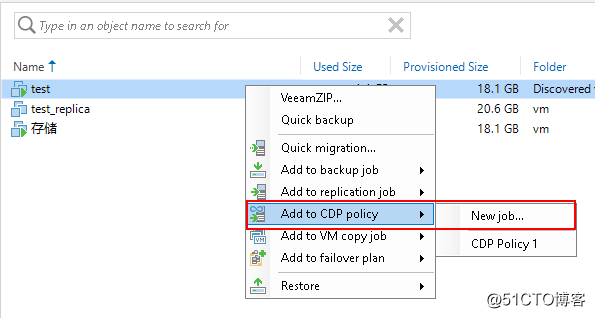

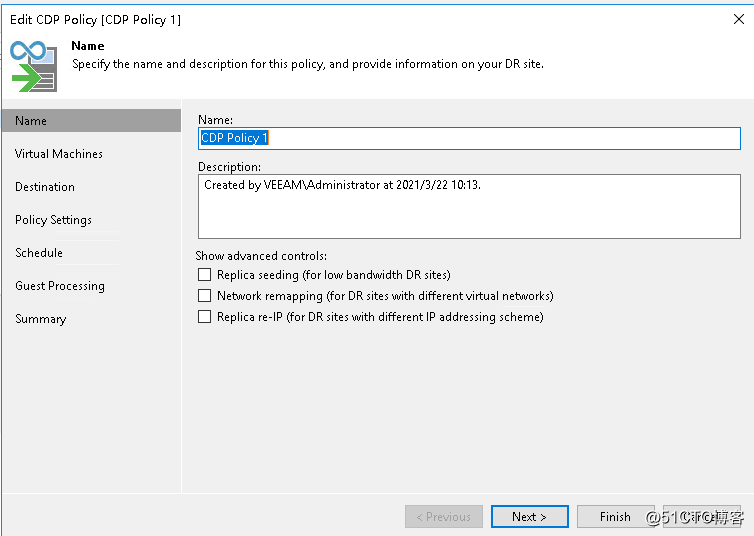

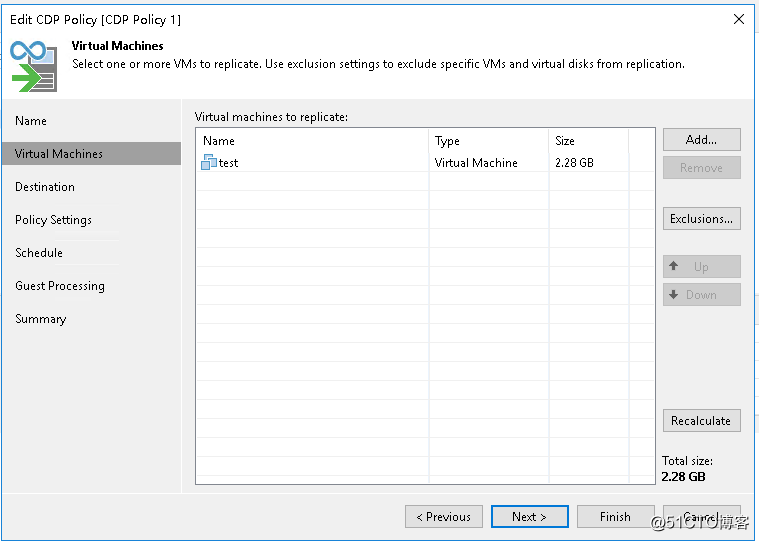

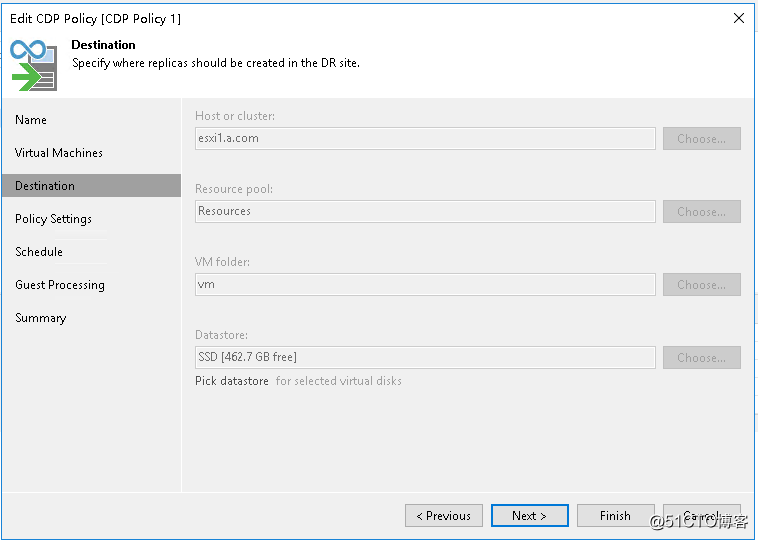

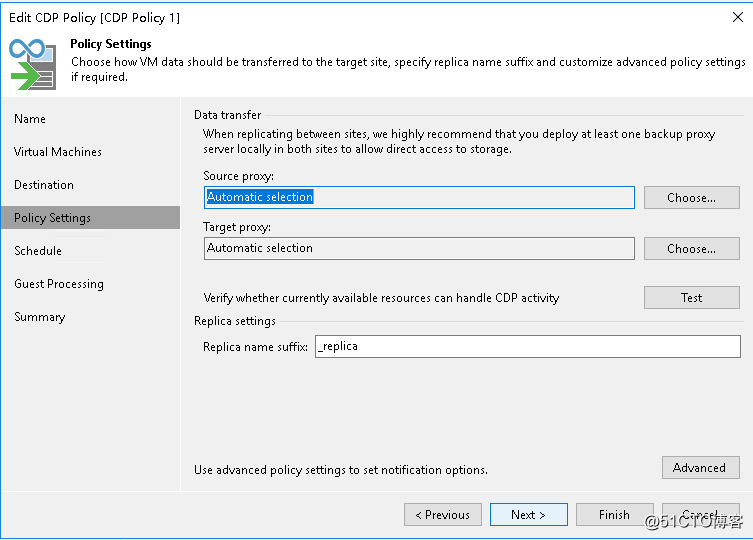

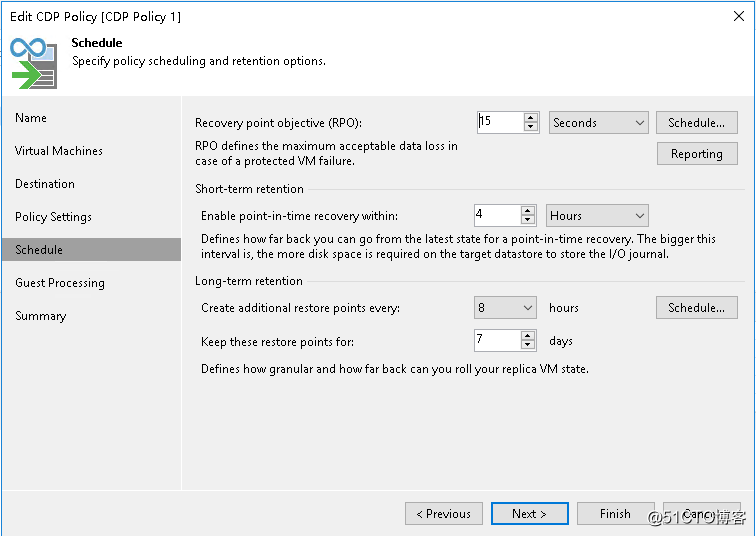

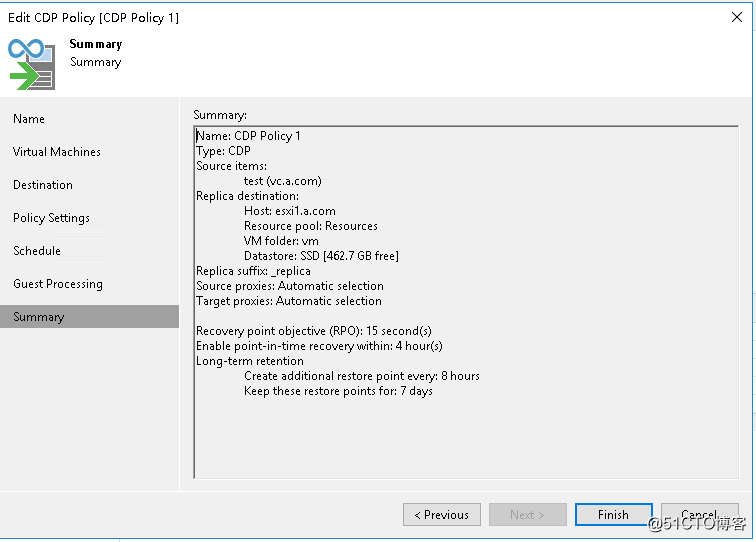

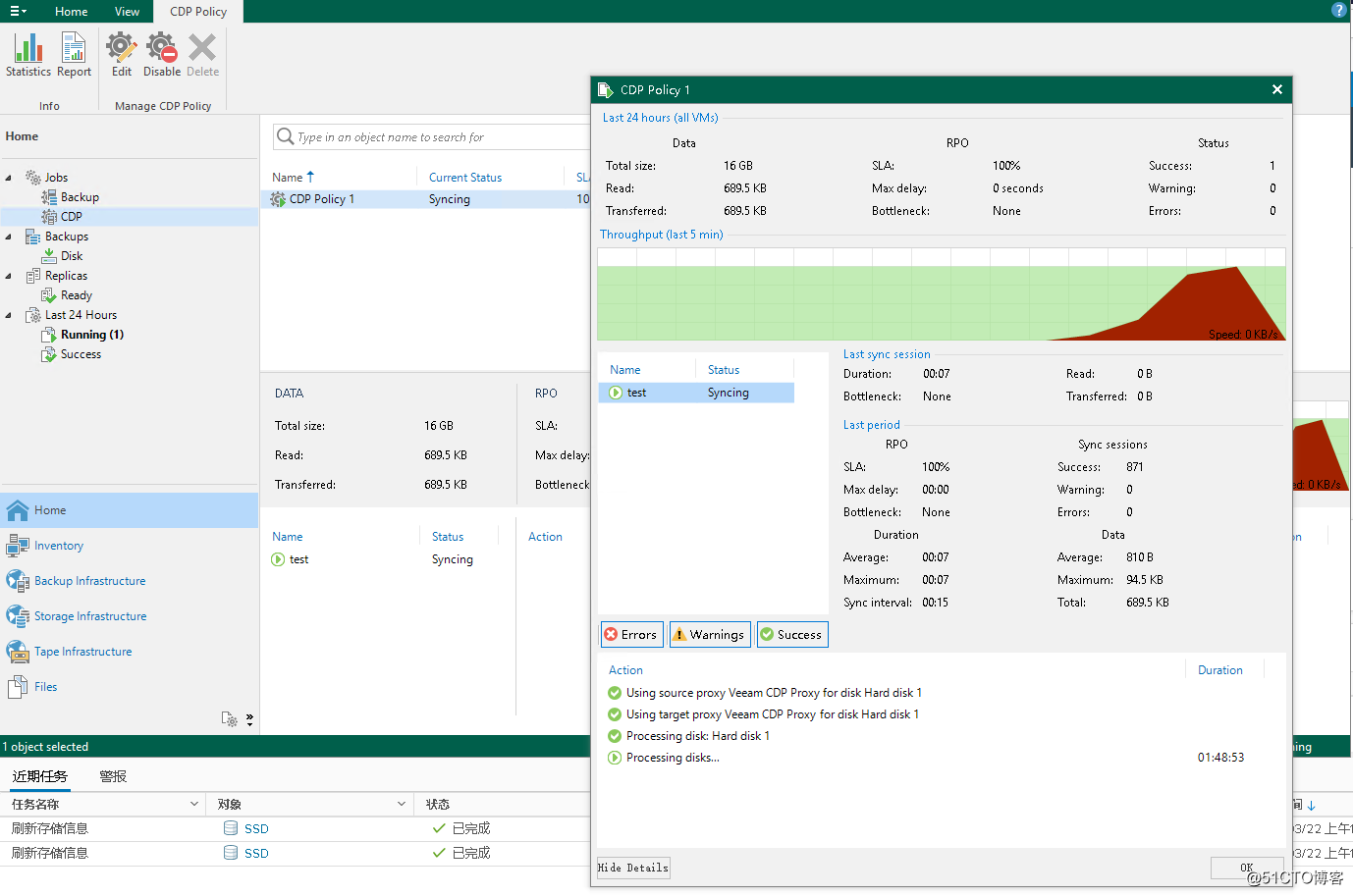

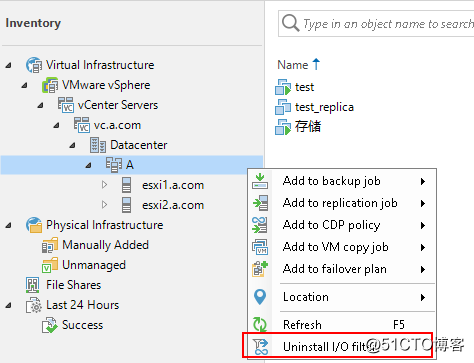

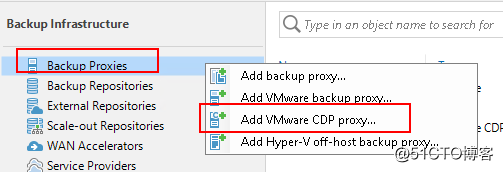

为需要保护的虚拟机创建CDP保护策略

为需要保护的虚拟机创建CDP保护策略