尽管安全厂商不遗余力的检测和删除恶意软件,但恶意软件带来的威胁仍然在不断上升,恶意软件感染了更多的计算机。相关的统计数字可以帮助我们更好地了解恶意软件的趋势和影响。

1. 美国人很担心网络犯罪

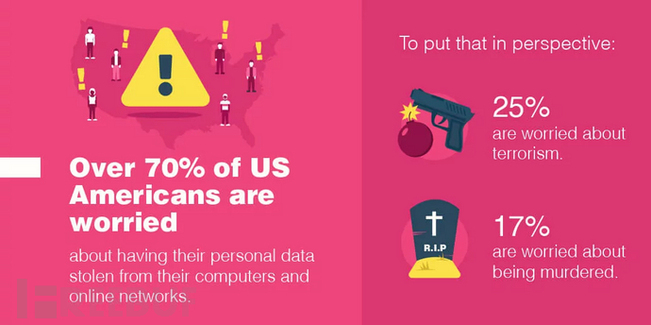

超过 70% 的美国人担心自己的个人数据和个人计算机信息被盗。与之相对的,只有 25% 的人担心恐怖主义、17% 的人担心被某杀。

![]()

2. 数据泄露正在增加

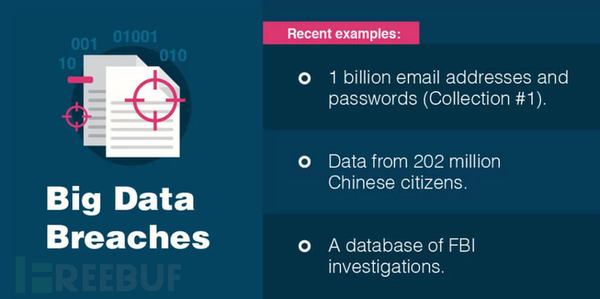

到 2019 年 1 月,有接近 20 亿的个人数据被泄露,准确地说是 1,769,185,063 个,数据泄露席卷全球带来了数量惊人的受害者。

![]()

3. Office 仍是主要攻击目标

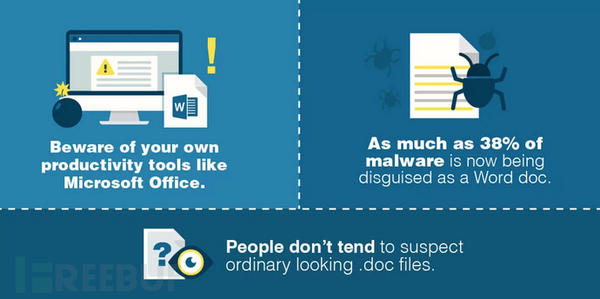

过去 .exe 文件是攻击者的首选,但是用户已经意识到不应该点击这些被告警的程序。但是普通用户不会怀疑普通的 .doc 文档文件。攻击者开始利用这一弱点进行攻击,有多达 38% 的恶意软件伪装成 Word 文档。

![]()

4. 违规的成本有所增加

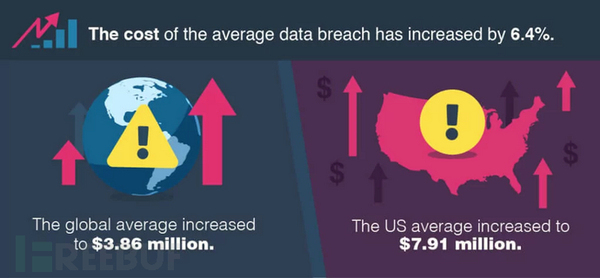

也许是黑客的攻击水平越来越高,也有可能是攻击的目标越来越重要。在 2018 年,数据泄露的平均成本增加了 6.4% 达到 386 万美元。这是全世界的平均数值,在美国为 791 万美元。

![]()

5. 勒索软件无处不在

预计 2020 年组织和个人将会为勒索软件支出 115 亿美元,作为支付赎金或者是恢复的花费。

地方政府仍然是攻击的重点目标,佐治亚州杰克逊、北卡罗莱纳州奥兰治和马里兰州巴尔的摩都成为了勒索软件的受害者。

![]()

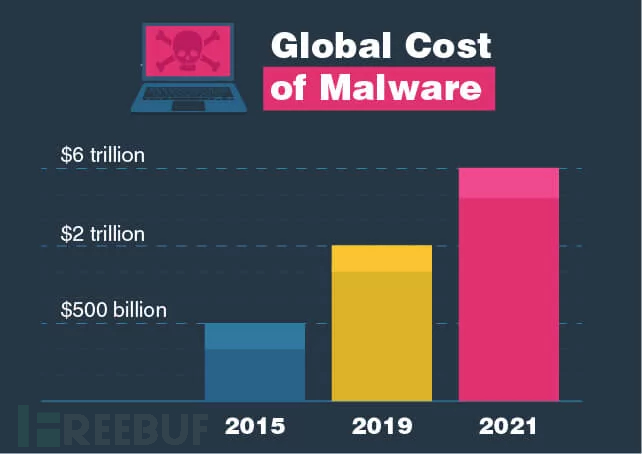

6. 恶意软件造成的损失越来越大

2015 年,恶意软件在全球带来的损失就超过 5000 亿美元,短短几年,网络犯罪带来的经济损失增长了四倍之多,已达到 2 万亿美元。按照这个增速,到 2021 年的总成本将会达到 6 万亿美元。

![]()

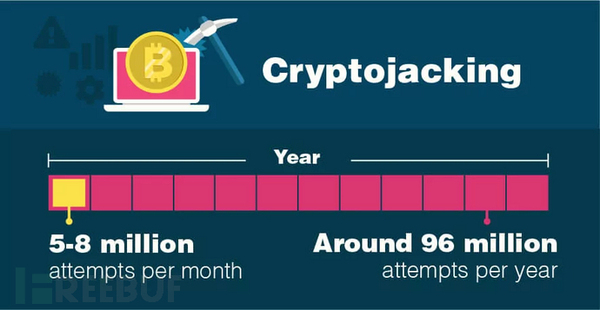

7. 挖掘加密货币持续上升

为了挖掘加密货币,矿工需要大量的 CPU 计算资源。攻击者一直在窃取其他人的计算资源,来获得成本低廉的算力。和加密货币相关恶意软件是增长最快的,在 2018 年初每个月有将近 800 万次此类攻击尝试。

![]()

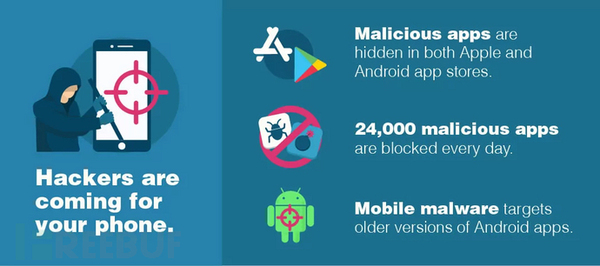

8. 手机正成为新的攻击目标

移动恶意软件通常针对较旧版本的 Android 应用程序。现在,在 Apple 和 Android 的应用商店里也有恶意程序了。每天有大约 24000 个恶意应用程序被阻止,但是仍然有恶意软件可以通过检查。

![]()

9. 普通家庭或者企业尚未做好准备

家庭网络或者企业网络还没有为应对网络攻击做好准备,针对超过 4000 家企业的调查显示,超过七成的组织面对最基本的安全漏洞攻击尝试都没有准备。

![]()

10. 应该更重视钓鱼攻击

绝大多数的攻击都是源自网络钓鱼,每十个网络攻击中就有九个是从简单的钓鱼邮件开始的。钓鱼正在变得越来越具有侵入性和复杂度。

![]()

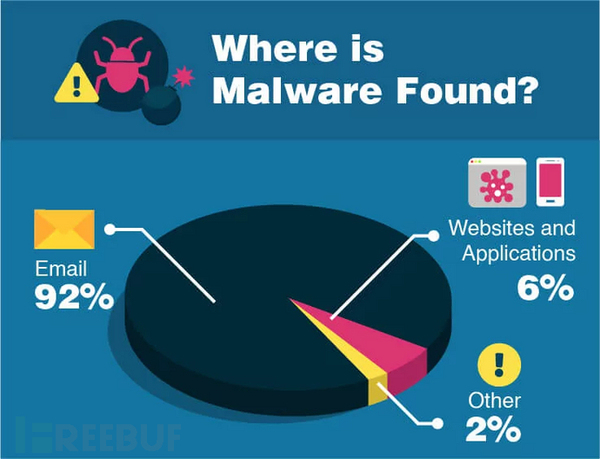

11. 相当多的恶意软件都是通过电子邮件发送的

在 50000 起安全事件中,有超过 92% 的情况下与电子邮件有关。网站与应用程序排名第二,仅占 6%。

![]()

12. 大多数网络犯罪都是为了钱

在网络犯罪中,间谍活动、蓄意破坏和彰显能力都只是很少的一部分,大多数网络犯罪都是为了钱。调查显示,76% 的攻击者都是出于经济利益的动机,且有组织网络犯罪占据了大多数。

![]()

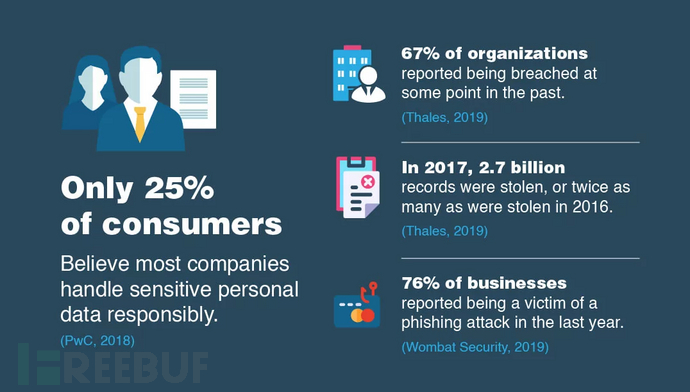

13. 大多数客户认为其数据并不安全

随着公司泄露的数据越来越多,消费者感觉其隐私数据没有得到应有的保护。只有 25% 的人认为他们的数据不容易受到黑客攻击,不担心数据泄露。

![]()

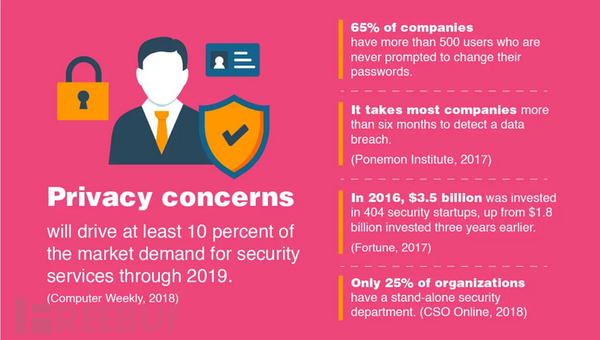

14. 公司已经开始重视隐私

为了应对消费者的不安全感,大公司已经开始投资网络安全防止客户流失。但是在安全领域的投资中,只有 10% 是由客户隐私问题驱动的。

![]()

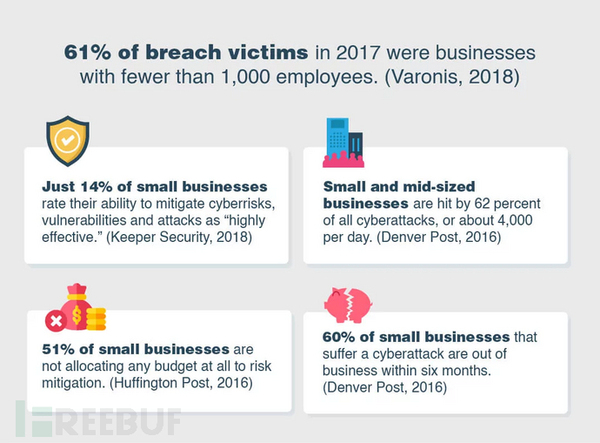

15. 小型企业最容易受到影响

如果公司少于 1000 名员工,就会被恶意软件盯上。超过 60% 的攻击针对此类公司,这些公司没有足够的预算和人力来进行威胁防御。

![]()

【责任编辑:

赵宁宁 TEL:(010)68476606】