美国一家室内设计网站Havenly被曝数据泄露事件,一名黑客在黑客论坛上免费发布了一个包含其130万条用户记录的数据库。

Havenly是一个在线室内设计和家庭装饰网站,用户可以从上面认证的设计师那里获得设计房间的帮助。

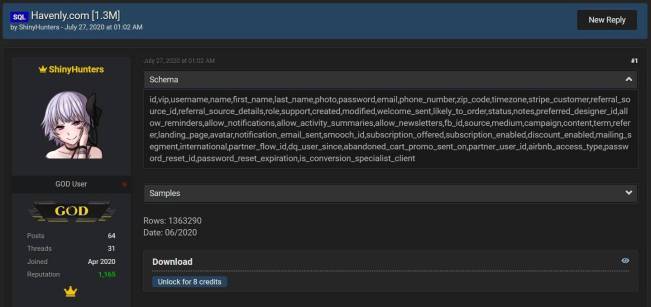

上周,BleepingComputer报告称,ShinyHunters黑客组织已在一个黑客论坛上免费泄漏18家公司的数据库。这些数据库总共包含3.86亿个用户记录。

泄露的数据库其中就包含Havenly.com的130万用户记录。

![]()

Havenly数据库在黑客论坛上泄漏

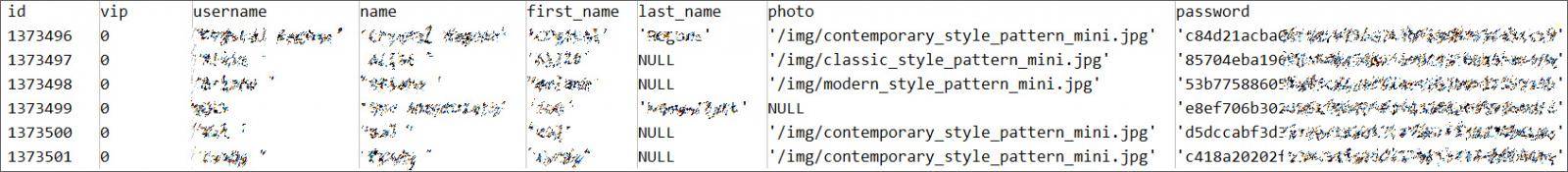

从BleepingComputer看到的该数据库的样本中,泄漏的数据包括用户的登录名,名字,MD5哈希密码,电子邮件地址,电话号码,邮政编码以及与该站点的使用有关的各种其他数据。

![]()

泄漏的Havenly用户数据库的样本

7月27日,BleepingComputer与Havenly联系,报告了数据泄露事件,但未收到答复。

8月1日,在我们发送电子邮件五天后,Havenly正式披露了数据泄露行为,并正在通过电子邮件通知用户。

Haverly发布数据泄露通知

Havenly正在发送数据泄露通知,声明他们“最近意识到了一个潜在的威胁事件”,并强制重置了所有密码。

Havenly的数据泄露通知说:

| 我们非常重视社区的安全。作为预防措施,我们想告知您,我们最近意识到可能影响某些客户帐户安全的潜在事件。我们正在与外部安全专家合作进行调查此事。但与此同时,出于谨慎考虑,我们将所有现有客户从其Havenly帐户中注销,并要求我们的用户在下次登录Havenly网站时重设密码。我们还鼓励我们所有的用户在所有在线服务和应用程序中使用不同的密码,并立即定期更新这些密码。 |

他们解释说,没有存储完整的信用卡信息,只有最后四位数字可能被曝光。

| 我们了解,您可能会担心您过去在Havenly上使用过的信用卡号。但请注意:除了在某些情况下会记录信用卡的最后4位数字外,我们不会存储信用卡信息,这些数据还不足以进行信用卡欺诈。而且在BleepingComputer看到的有限样本中,我们没有看到任何信用卡信息,包括最后四位数字。 |

用户应该做什么

尽管在此数据泄露中泄漏的密码已被散列,但威胁攻击者仍然有可能解密该密码。

破解用户密码后,威胁行为者将可以使用它们来尝试登录您可能拥有帐户的其他站点。

因此,如果您是Havenly客户,则应立即将密码更改为强大而独特的密码。

如果在另一个站点上使用了相同的密码,则也应该立即进行修改操作。

更改密码时,请确保在每个站点上使用唯一且强度高的密码,以保障数据泄露不会影响您在其他地方的帐户。

密码管理器可以使在每个站点上使用唯一密码变得更加容易,强烈建议使用。

【责任编辑:

赵宁宁 TEL:(010)68476606】