2017年6月1日《网络安全法》正式实施,网络安全等级保护进入有法可依的2.0时代,网路安全等级保护系列标准于2019年5月陆续发布,12月1日起正式实施,标志着等级保护正式迈入2.0时代。

![]()

网络安全等级保护2.0时代,落实等级保护制度的五个规定基本动作仍然是:定级、备案、建设整改、等级测评、监督检查。

本文全面介绍网络安全等级保护工作流程。

网络安全等级保护基本概述

网络安全等级保护是指对国家秘密信息、法人和其他组织及公民的专有信息以及公开 信息和存储、传输、处理这些信息的网络资源及功能组件分等级实行安全保护,对网络中使用的安全技术和管理制度实行按等级管理,对网络中发生的信息安全事件分等级响应、处置。

为开展网络安全等级保护工作,国家制定了一系列等级保护相关标准,其中主要的标准有:

- 计算机信息系统安全保护等级划分准则(GB 17859-1999)

- 信息安全技术 网络安全等级保护定级指南(GB/T22240-2020)

- 信息安全技术 网络安全等级保护实施指南(GB/T25058-2019)

- 信息安全技术 网络安全等级保护基本要求(GB/T22239-2019)

- 信息安全技术 网络安全等级保护设计技术要求(GB/T25070-2019)

- 信息安全技术 网络安全等级保护测评要求(GB/T28448-2019)

- 信息安全技术 网络安全等级保护测评过程指南(GB/T28449-2018)

开展网络安全等级保护工作的原因

开展网络安全等级保护的原因大致可以概括为下列三点:

- 合规要求:落实网络安全等级保护制度,满足国家法律法规要求。

网络安全法第二十一条规定国家实行网络安全等级保护制度。网络运营者应当按照网络安全等级保护制度的要求,履行下列安全保护义务,保障网络免受干扰、破坏或者未经授权的访问,防止网络数据泄露或者被窃取、篡改。

网络安全法第三十一条规定国家对公共通信和信息服务、能源、交通、水利、金融、公共服务、电子政务等重要行业和领域,以及其他一旦遭到破坏、丧失功能或者数据泄露,可能严重危害国家安全、国计民生、公共利益的关键信息基础设施,在网络安全等级保护制度的基础上,实行重点保护。

网络安全等级保护基本对各行业进行全覆盖,主要行业有:政府机关、金融行业、卫生医疗、教育行业、运营商、能源电力、企业单位及其他行业等。

- 安全需求:基于等级保护构建安全防护体系,推动安全保障建设,合理规避风险。

网络安全等级保护是信息系统安全领域实施的基本国策,是是国家信息安全保障工作的基本制度、基本方法。

网络运营者依据国家网络安全等级保护政策和标准,开展组织管理、机制建设、安全规 划、安全监测、通报预警、应急处置、态势感知、能力建设、监督检查、技术检测、安全可控、队伍建设、教育 培训和经费保障等工作,构建集安全管理体系、安全技术体系、网络信任体系、风险管理体系等多方位的网络安全综合防御体系。

等级保护有效的支撑了网络安全法,作为网络安全法的抓手,有效推动了可信计算、全网安全态势感知等新型安全技术的使用,促进“云大物移工”等新应用新技术的安全落地,提升了面对高级持续性威胁与勒索病毒的安全防护能力。

开展网络安全等级保护工作的流程

等保2.0时代,开展网络安全等级保护工作的的五个规定基本动作:定级、备案、建设整改、等级测评、监督检查。

![]()

定级阶段:

网络运营者依据《GB/T 22240-2020 信息安全技术 网络安全等级保护定级指南》,确定等级保护对象,明确定级对象,梳理等级保护对象受到破坏时所侵害的客体及对客体造成侵害的程度。根据下列矩阵表分别确定等级保护对象业务信息等级和系统服务等级:

![]()

在分别确定业务信息安全的安全等级和系统服务的安全等级后,由二者中较高级别确定等级保护对象的安全级别,如:

业务信息安全:第二级,系统服务:第三级,最终等级保护级别为:第三级;

业务信息安全:第四级,系统服务:第三级,最终等级保护级别为:第四级;

业务信息安全:第三级,系统服务:第三级,最终等级保护级别为:第三级。

具体的定级流程如下:

![]()

备案阶段:

第二级以上网络运营者在定级、撤销或变更调整网络安全保护等级时,在明确安全保护等级后需在10个工作日内,到县级以上公安机关备案,提交相关材料。

备案所需材料(下列材料为浙江宁波公安官网发布的所需材料及流程,供参考,不同地市可能存在差异,以当地公安机关要求为准)

![]()

公安机关应当对网络运营者提交的备案材料进行审核。具体流程大致如下:

![]()

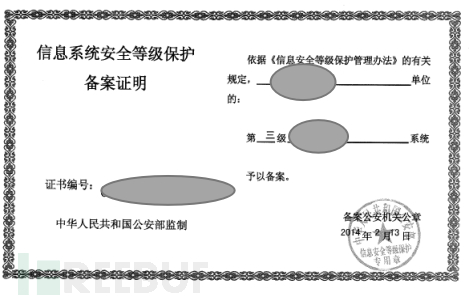

对定级准确、备案材料符合要求的,应在10个工作日内出具网络安全等级保护备案证明。

![]()

建设整改阶段:

安全建设整改工作分五步进行:

- 落实安全建设整改工作部门,建设整改工作规划,进行总体部署;

- 确定网络安全建设需求并论证;

- 确定安全防护策略,制定网络安全建设整改方案(安全建设方案经专家评审论证,三级以上报公安机关审核);

- 根据网络安全建设整改方案,实施安全建设工程;

- 开展安全自查和等级测评,及时发现安全风险及安全问题,进一步开展整改。

![]()

等级测评阶段:

网络安全等级保护测评过程分为4个基本活动:测评准备活动、方案编制活动、现场测评活动、分析及报告编制活动。

![]()

![]()

监督检查阶段:

公安机关对第三级以上网络运营者每年至少开展一次安全检查,涉及相关行业的可以会同其行业主管部门开展安全检查。必要时,公安机关可以委托社会力量提供技术支持。

县级以上公安机关对网络运营者开展下列网络安全工作情况进行监督检查:

(一)日常网络安全防范工作;

(二)重大网络安全风险隐患整改情况;

(三)重大网络安全事件应急处置和恢复工作;

(四)重大活动网络安全保护工作落实情况;

(五)其他网络安全保护工作情况。