WAF透明代理模式向您提供一种简便的接入阿里云Web应用防火墙(WAF)的方法。本文介绍了使用透明代理模式接入WAF的具体操作。

前提条件

只有满足以下条件才能使用WAF透明代理模式:

- 您的WAF实例为包年包月模式。

- 源站服务器部署在阿里云ECS,且ECS实例所在地域为华北2(北京)。

- 源站ECS实例拥有公网IP或已绑定弹性公网IP(EIP)。

![1 1]()

背景信息

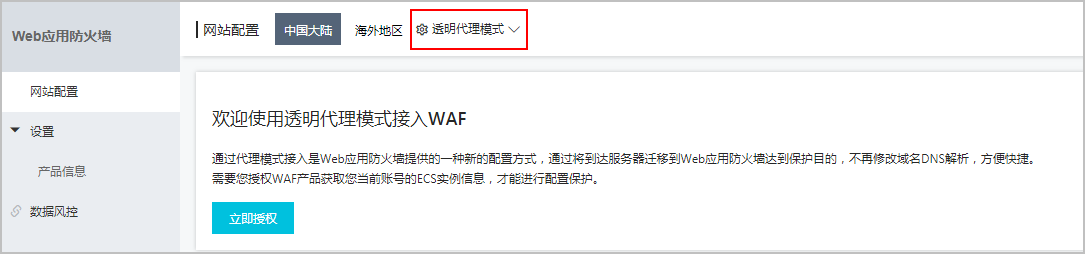

您可以使用透明代理模式或DNS配置模式将网站接入WAF进行防护。

![2 2]()

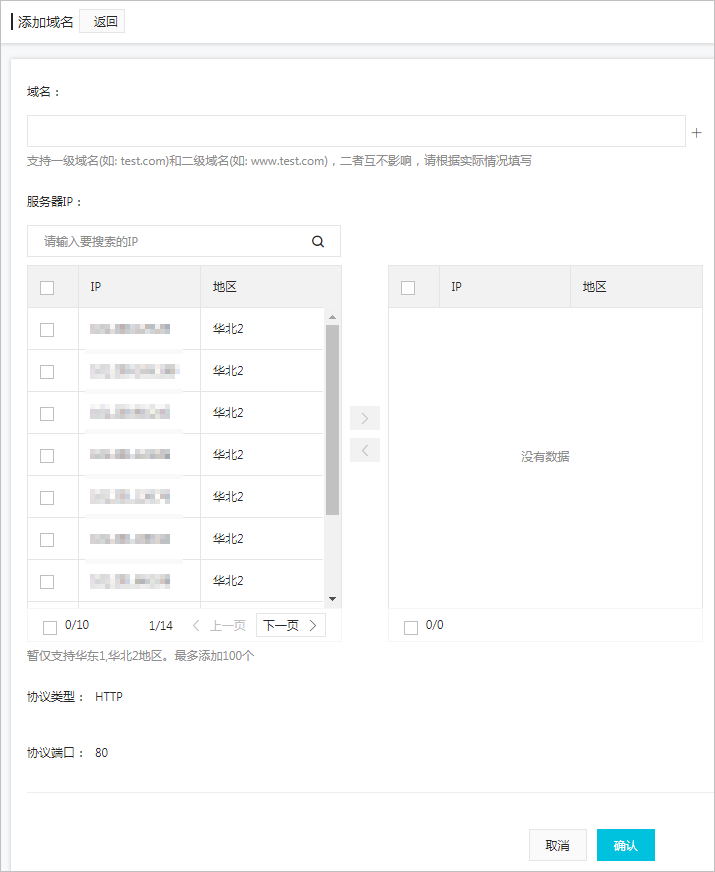

将所配置的源站服务器公网IP的80端口接收到的HTTP协议的流量直接牵引到WAF,经WAF处理后再将正常的访问流量回注给源站服务器。

该方式需要您授权WAF读取您的ECS实例信息。配置过程中只用在WAF控制台添加域名和勾选相应的服务器IP。具体操作见本文操作步骤。

- DNS配置模式:通过修改域名解析的方式,将被防护域名的访问流量指向WAF;WAF根据域名配置的源站服务器地址,将处理后的请求转发回源站服务器。

该方式需要您在WAF控制台添加一个网站配置并更新域名的DNS设置。具体操作请参见网站配置、业务接入WAF配置。

透明代理模式优势

- 自动支持基于目标ECS、EIP(源站服务器)的全流量防护,避免因未配置源站保护而导致的潜在安全风险。

- 自动透明的流量迁移,无需修改域名DNS记录,避免对业务造成影响。

操作步骤

1.登录云盾Web应用防火墙控制台。

2.前往管理 > 网站配置页面。

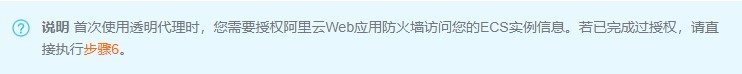

3.选择透明代理模式。

![3 3]()

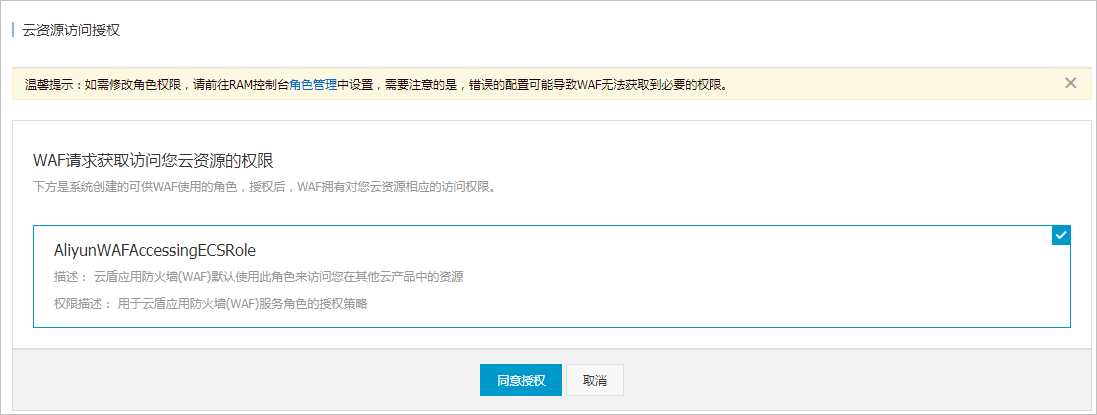

4.可选: 单击立即授权。

![4 4]()

5.可选: 在云资源访问授权页面,单击同意授权。

![5 5]()

完成授权后直接跳转到添加域名页面,请直接执行步骤7。

6.可选: 单击添加域名。

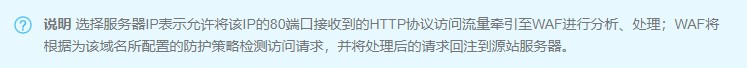

在添加域名页面,输入要防护的域名,并从左侧WAF读取到的当前云账号中符合前提条件的ECS服务器IP中,选择域名对应的源站IP地址。

![6 6]()

![7 7]()

8.确认其他配置,并单击确认,完成域名添加。

添加域名后自动触发流量牵引,您可以在服务器IP管理中查看已配置IP的牵引状态。

![8 8]()

流量牵引状态包括:

- 已牵引:表示该服务器IP 80端口接收到的所有HTTP协议流量都将自动牵引至WAF进行监控。

![9 9]()

- 牵引中:表示正在牵引流量。

- 牵引失败:表示流量牵引失败。

- 删除中:表示正在移除该IP。

对于不再需要流量牵引的服务器IP,您可以在服务器IP管理中删除对应记录。

说明 在删除网站配置时,对应的服务器IP流量牵引不会随之删除,您需要在服务器IP管理中执行删除操作。

后续步骤

使用透明代理模式成功接入WAF后,请参见WAF防护配置,为域名配置防护策略。

本文来自 阿里云文档中心 使用透明代理模式接入WAF