博文大纲:

- 一、华为防火墙设备的几种管理方式介绍

- 二、各种管理方式的配置

1、通过Telnet方式管理

2、通过web方式管理

3、通过SSH方式管理

一、华为防火墙设备的几种管理方式介绍

由于在对防火墙设备配置管理方式时,涉及到了AAA这个概念,索性就将AAA的相关介绍简单写一下。

AAA是验证(Authentication)、授权(Authorization)和记账(Accounting)三个部分组成,是一个能够处理用户访问请求的服务器程序,主要目的是管理用户访问网络服务器,为具有访问权限的用户提供服务。其中:

- 验证:哪些用户可以访问网络服务器。

- 授权:具有访问权限的用户可以得到哪些服务,有什么权限。

-

记账:如何对正在使用网络资源的用户进行审计。

AAA服务器通常同网络访问控制、网关服务器、数据库及用户信息目录等协同工作。若要访问网络资源,首先要进行用户的入网认证,这样才能访问网络资源。鉴别的过程就是验证用户身份的合法性;鉴别完成后,才能对用户访问网络资源进行授权,并对用户访问网络资源进行计费管理。

网络设备的AAA认证方式有本地身份验证、远程身份验证两大类,本地身份验证通过将用户名和密码在本地创建并验证,而远程身份验证通过各个厂商自有的AAA服务器来完成,这需要设备和AAA服务器进行关联。

华为防火墙支持用户进行本地与远程配置,以下所有配置都将以本地配置来进行身份验证。

华为防火墙常见的管理方式有:

- 通过Console方式管理:属于带外管理,不占用带宽,适用于新设备的首次配置时使用,在第一次配置时,会配置下面几个管理方式的其中一个或多个,下次在配置直接远程连接即可,无须使用Console连接了。

- 通过Telnet方式管理:属于带内管理,配置简单,安全性低,资源占用少,主要适用于安全性不高、设备性能差的场景。因为在配置时所有数据是明文传输,所以仅限于内网环境使用。

- 通过web管理方式:属于带内管理,可以基于图形化管理,适用于新手配置设备(但也要熟知其工作原理)。

- 通过SSH方式管理,属于带内管理,配置相比较复杂些,资源占用也高,但是欣慰的是安全性极高,主要适用于对安全性要求较高的场景,如通过互联网远程管理公司网络设备。

二、各种管理方式的配置

Console方式的管理,只要连接console线,在客户端使用超级终端连接即可,具体操作请百度吧,这里就不写了。

1、通过Telnet方式管理配置

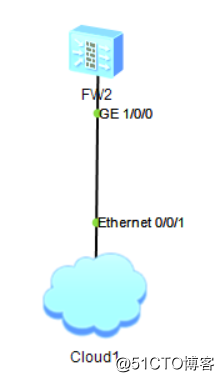

这个的网络环境没什么好说的,我这里使用eNSP拉了一台防火墙,连接上宿主机即可,连接宿主机主要是为了验证,若需要在eNSP上验证效果,需要给模拟器上的防火墙导入系统,我这里使用的是USG6000的防火墙,可以下载我提供的防火墙系统文件

防火墙配置如下:

USG6000的防火墙,默认编号最小的接口(一般是G0/0/0)已经配置了远程管理的一些相关配置及IP地址,所以有很多配置是可以省略的,不过为了完整的将所需的配置写下来,我不使用它的G0/0/0接口,而使用别的全新没有配置的接口。

如下:

![华为防火墙的管理方式介绍及配置]()

开始配置:

<USG6000V1>sys <!--进入系统视图-->

[USG6000V1]in g1/0/0 <!--进入该接口-->

[USG6000V1-GigabitEthernet1/0/0]ip add 192.168.1.254 24 <!--给接口配置IP地址-->

[USG6000V1-GigabitEthernet1/0/0]quit

[USG6000V1]telnet server enable <!--打开防火墙的Telnet功能-->

[USG6000V1]in g1/0/0 <!--进入该接口-->

[USG6000V1-GigabitEthernet1/0/0]service-manage enable <!--配置接口管理模式-->

[USG6000V1-GigabitEthernet1/0/0]service-manage telnet permit <!--允许Telnet-->

[USG6000V1-GigabitEthernet1/0/0]quit

[USG6000V1]firewall zone trust <!--进入trust区域-->

[USG6000V1-zone-trust]add in g1/0/0 <!--将g1/0/0加入该区域-->

[USG6000V1-GigabitEthernet1/0/0]quit

[USG6000V1]security-policy <!--设置安全策略-->

[USG6000V1-policy-security]rule name allow_telnet <!--配置规则,allow_telnet是定义的规则名-->

[USG6000V1-policy-security-rule-allow_telnet]source-zone trust <!--指定规则中的源区域为trust-->

[USG6000V1-policy-security-rule-allow_telnet]destination-zone local <!--指定目标区域为local-->

[USG6000V1-policy-security-rule-allow_telnet]action permit <!--动作是允许-->

[USG6000V1]user-interface vty 0 4 <!--进入vty接口-->

[USG6000V1-ui-vty0-4]authentication-mode aaa <!--指定验证方式为AAA-->

[USG6000V1-ui-vty0-4]protocol inbound telnet <!--允许Telnet连接虚拟终端-->

[USG6000V1-ui-vty0-4]quit

[USG6000V1]aaa <!--进入AAA配置-->

[USG6000V1-aaa]manager-user lv <!--配置本地用户“lv”-->

[USG6000V1-aaa-manager-user-lv]password <!--设置密码-->

Enter Password: <!--输入密码-->

Confirm Password: <!--确认密码-->

[USG6000V1-aaa-manager-user-lv]service-type telnet <!--配置服务类型为Telnet-->

[USG6000V1-aaa-manager-user-lv]level 3 <!--设置管理级别为3-->

[USG6000V1-aaa-manager-user-lv]quit

[USG6000V1-aaa]quit

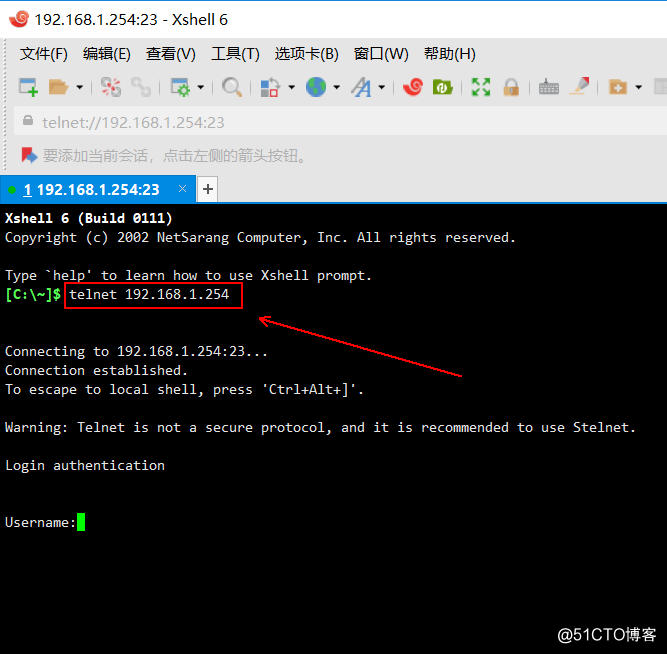

经过上面的配置,即可使用Xshell等超级终端软件连接该防火墙了。使用Telnet命令即可连接,如下:

![华为防火墙的管理方式介绍及配置]()

[C:\~]$ telnet 192.168.1.254 <!--telnet连接防火墙-->

Connecting to 192.168.1.254:23...

Connection established.

To escape to local shell, press 'Ctrl+Alt+]'.

Warning: Telnet is not a secure protocol, and it is recommended to use Stelnet.

Login authentication

Username:lv <!--输入刚才创建的用户名-->

Password: <!--输入刚才指定的密码-->

The password needs to be changed. Change now? [Y/N]: y

<!--账号首次登陆需要更改密码,输入“y”确定-->

Please enter old password: <!--输入旧密码-->

Please enter new password: <!--新密码-->

Please confirm new password: <!--新密码-->

<!--

当新密码输入完成后,会断开连接,

再执行一下Telnet命令重新连接,使用新密码登陆即可

-->

关于管理级别,在之前的博文提到过,“0”是参观级别,啥都做不了;“1”是监控级别,可以查看相关配置;“2”为配置级别,可以配置部分参数;“3-15”是管理级别,拥有最大的权限

2、配置web方式登录防火墙配置

注意:以下配置是在全新的防火墙上配置的,该防火墙默认没有任何配置,上面配置了Telnet的防火墙已经删除了。

开始配置:

<USG6000V1>sys <!--进入系统视图-->

[USG6000V1]in g1/0/0 <!--进入该接口-->

[USG6000V1-GigabitEthernet1/0/0]ip add 192.168.1.254 24 <!--给接口配置IP地址-->

[USG6000V1-GigabitEthernet1/0/0]service-manage https permit <!--允许https管理-->

[USG6000V1-GigabitEthernet1/0/0]service-manage http permit <!--允许http管理-->

[USG6000V1]firewall zone trust <!--进入trust区域-->

[USG6000V1-zone-trust]add in g1/0/0 <!--将g1/0/0加入该区域-->

[USG6000V1-zone-trust]quit

[USG6000V1]security-policy <!--设置安全策略-->

[USG6000V1-policy-security]rule name allow_web <!--配置规则,allow_telnet是定义的规则名-->

[USG6000V1-policy-security-rule-allow_web]source-zone trust <!--指定规则中的源区域为trust-->

[USG6000V1-policy-security-rule-allow_web]destination-zone local <!--指定目标区域为local-->

[USG6000V1-policy-security-rule-allow_web]action permit <!--动作是允许-->

[USG6000V1-policy-security-rule-allow_web]quit

[USG6000V1-policy-security]quit

[USG6000V1]web-manager security enable

<!--

开启web管理功能,该命令后面可以跟自定义端口号,默认是8443,

如web-manager security enable port 2000,执行security参数,是开启https功能,

不执行security参数,是开启http管理。注意不要使https和http的端口号冲突

-->

[USG6000V1]aaa <!--进入AAA配置-->

[USG6000V1-aaa]manager-user jian <!--配置本地用户“jian”-->

[USG6000V1-aaa-manager-user-jian]password <!--设置密码-->

Enter Password: <!--输入密码-->

Confirm Password: <!--确认密码-->

[USG6000V1-aaa-manager-user-jian]level 3 <!--设置管理级别为3-->

[USG6000V1-aaa-manager-user-jian]quit

[USG6000V1-aaa]quit

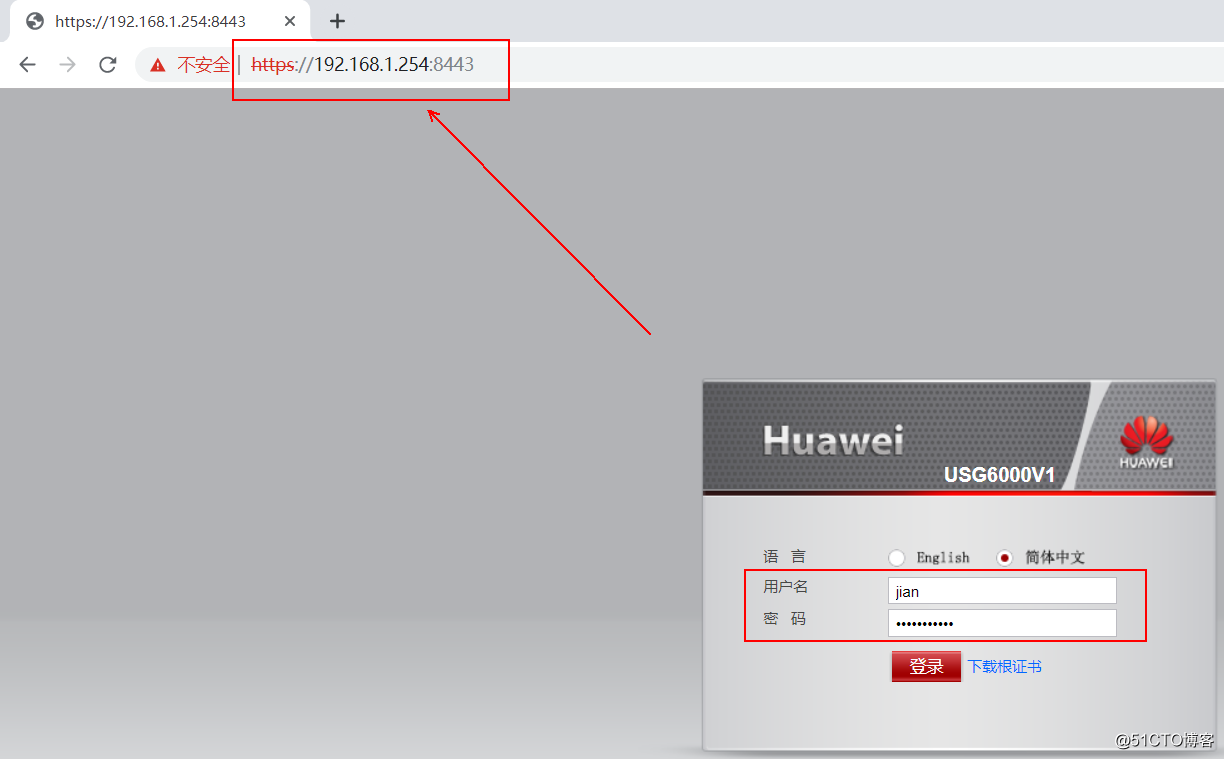

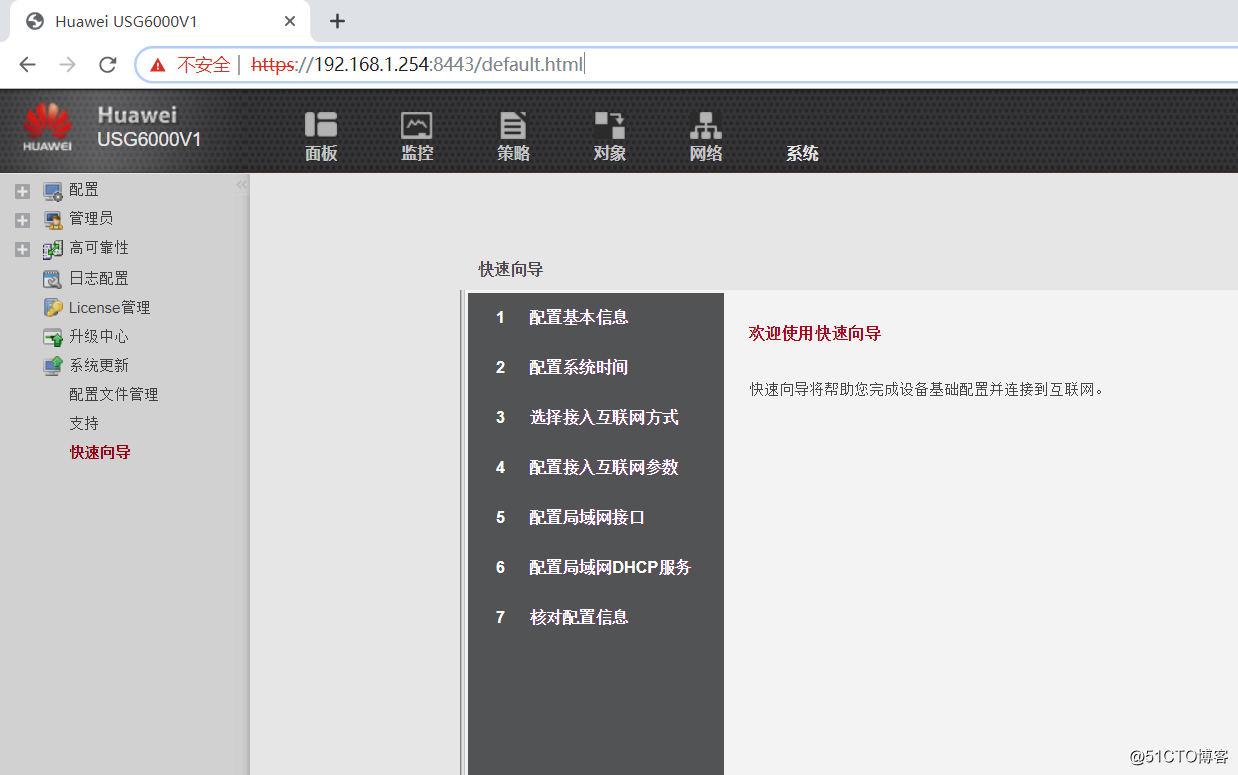

经过以上配置,现在即可使用web访问测试,防火墙默认情况下开启的https端口为8443,使用客户端访问测试,经过上面的配置,应使用 https://192.168.1.254:8443 进行访问(建议使用谷歌浏览器,可能是eNSP模拟器的原因,若网页加载不出来,多刷新几次就好):

![华为防火墙的管理方式介绍及配置]()

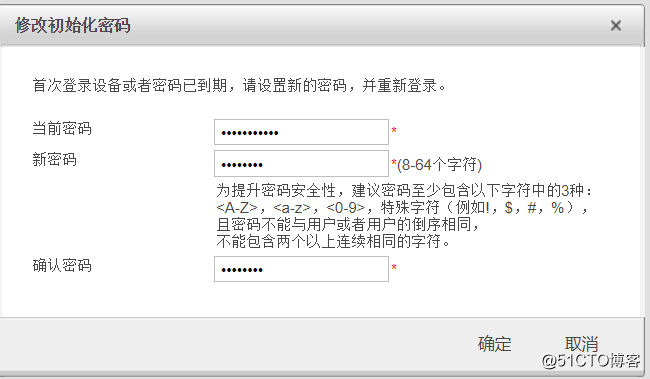

根据提示,输入相应密码,更改密码(用户首次登陆须更改密码):

![华为防火墙的管理方式介绍及配置]()

更改新密码后,使用用户名及新密码进行登录:

![华为防火墙的管理方式介绍及配置]()

登录后就可以看到下面的管理界面了(加载不出来就多刷新几次):

![华为防火墙的管理方式介绍及配置]()

配置web方式管理设备至此就完成了。

3、配置SSH方式登录设备

和Telnet相比,SSH安全性更高,所以一般不推荐使用Telnet方式登录设备,而是通过ssh来登录设备,下面开始配置SSH方式登录设备(注意:防火墙所有配置都没了,现在又是重新开始配置):

开始配置:

<USG6000V1>sys <!--进入系统视图-->

[USG6000V1]in g1/0/0 <!--进入该接口-->

[USG6000V1-GigabitEthernet1/0/0]ip add 192.168.1.254 24 <!--给接口配置IP地址-->

[USG6000V1-GigabitEthernet1/0/0]service-manage enable <!--配置接口管理模式-->

[USG6000V1-GigabitEthernet1/0/0]service-manage ssh permit <!--允许SSH-->

[USG6000V1-GigabitEthernet1/0/0]quit

[USG6000V1]firewall zone trust <!--进入trust区域-->

[USG6000V1-zone-trust]add in g1/0/0 <!--将g1/0/0加入该区域-->

[USG6000V1-zone-trust]quit

[USG6000V1]security-policy <!--设置安全策略-->

[USG6000V1-policy-security]rule name allow_ssh <!--配置规则,allow_ssh是定义的规则名-->

[USG6000V1-policy-security-rule-allow_ssh]source-zone trust <!--指定规则中的源区域为trust-->

[USG6000V1-policy-security-rule-allow_ssh]destination-zone local <!--指定目标区域为local-->

[USG6000V1-policy-security-rule-allow_ssh]action permit <!--动作是允许-->

[USG6000V1-policy-security-rule-allow_ssh]quit

[USG6000V1-policy-security]quit

[USG6000V1]rsa local-key-pair create <!--创建密钥-->

The key name will be: USG6000V1_Host

The range of public key size is (512 ~ 2048).

NOTES: If the key modulus is greater than 512,

it will take a few minutes.

Input the bits in the modulus[default = 2048]: <!--设置密钥的长度,直接回车即可-->

Generating keys...

..+++++

........................++

....++++

...........++

[USG6000V1]user-interface vty 0 4 <!--进入vty接口-->

[USG6000V1-ui-vty0-4]authentication-mode aaa <!--指定验证方式为AAA-->

[USG6000V1-ui-vty0-4]protocol inbound ssh <!--允许ssh连接虚拟终端-->

[USG6000V1-ui-vty0-4]quit

[USG6000V1]ssh user zhao <!--创建本地用户“zhao”-->

[USG6000V1]ssh user zhao authentication-type password <!--设置密码-->

[USG6000V1]ssh user zhao service-type stelnet <!--配置服务类型为stelnet-->

[USG6000V1]aaa <!--进入AAA配置-->

[USG6000V1-aaa]manager-user zhao <!--配置本地用户“zhao”-->

[USG6000V1-aaa-manager-user-zhao]password <!--设置密码-->

Enter Password: <!--输入密码-->

Confirm Password: <!--确认密码-->

[USG6000V1-aaa-manager-user-zhao]service-type ssh <!--配置服务类型为ssh-->

[USG6000V1-aaa-manager-user-zhao]level 3 <!--设置管理级别为3-->

[USG6000V1-aaa-manager-user-zhao]quit

[USG6000V1-aaa]quit

[USG6000V1]stelnet server enable <!--开启stelnet-->

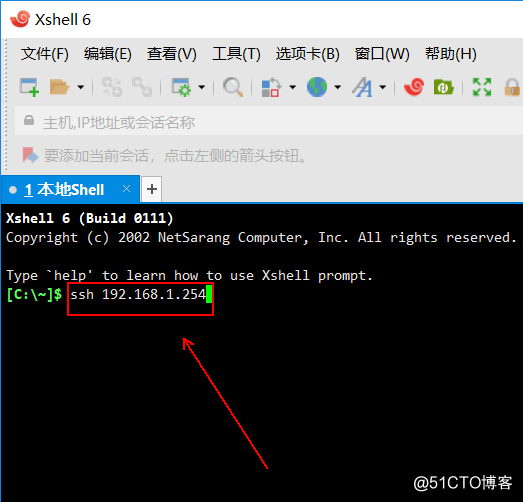

至此配置完毕,开始使用Xshell连接即可。

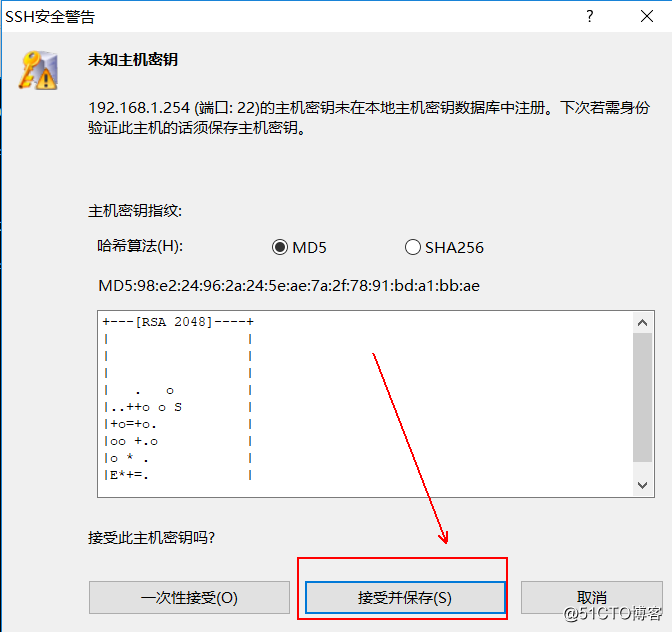

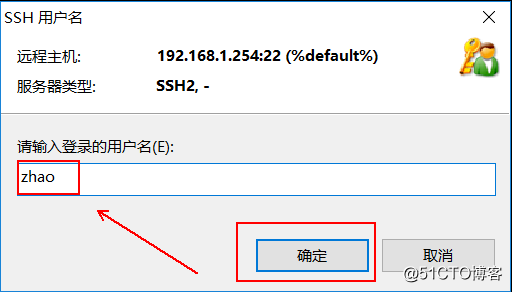

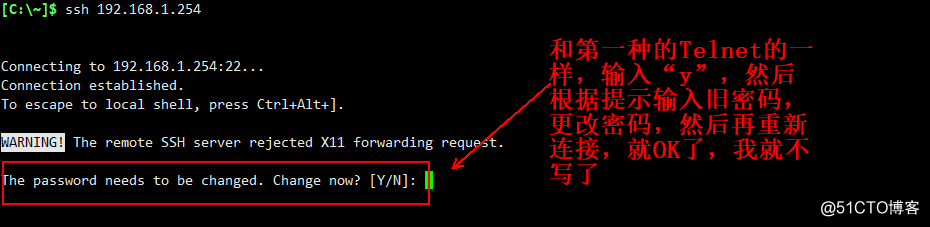

执行命令“ssh 192.168.1.254”进行连接,剩下操作看图吧,不解释了。

![华为防火墙的管理方式介绍及配置]()

![华为防火墙的管理方式介绍及配置]()

![华为防火墙的管理方式介绍及配置]()

![华为防火墙的管理方式介绍及配置]()

![华为防火墙的管理方式介绍及配置]()

写在最后:

其实你们仔细看完后,应该不难发现,每种方式管理的配置并不复杂,很多地方都一样(第三种管理方式的注释我基本上都是复制前两种的,稍作改动就行了,所以,别嫌我繁琐,因为我想在一些新手参考这篇文档时可以看的更方便些。)

———————— 本文至此结束,感谢阅读 ————————