DevSecOps作为安全领域中逐渐步入成熟期的技术体系,本质上承继了安全开发生命周期(SDL)安全关口左移的理念,DevSecOps总结起来就是:能力集成,持续学习,文化融合。其中“融合”这一理念也体现在了今年RSAC DevSecOps day的主题上-“DevOps Connect”,通过CI/CD(持续集成/持续交付)并有效度量,实现效率提升。

本届会议上,文化融合和冲突成为了演讲者聚焦的重点话题,比如红队文化和开发人员之间的冲突,技术人员和非技术人员的冲突(包括HR等职能部门)、管理者和被管理者的冲突等。以红队与开发者的冲突场景来举例:红队习惯制造“惊喜”(提出高危漏洞,但不提供解决方案)、获取“机密”(用红队做掩护而获取隐私数据),而这些都不被开发人员以及组织所轻易接受。

![]()

文化冲突的体现

大量从业者意识到DevSecOps实施过程带来的文化冲突,并尝试解决这个问题,重要手段之一就是文化转型。为此,Larry Maccherone在会议中提出了Dev[Sec]Ops宣言:

l 建立安全而不仅仅是依赖安全;

l 依赖赋能的工程团队而不仅仅是安全专家

l 安全的实现功能而不仅仅是安全功能

l 持续学习而不是闭门造车

l 采用一些专用或常用的***实践而不是“伪”全面的措施

l 以文化变革为基础而不仅仅依赖规章制度

文化的建立和转型不仅要运用培训宣贯、会议沟通这类手段,还需要对组织的重新设计,比如建立“拧麻花”式的开放式组织,将安全人员融入每一个开发团队,而不是建立封闭的部门。这种方式,使得掌握安全能力的人员深入业务、开发、运维等各个领域,让DevSecOps真正创造价值,避免成为效率瓶颈。

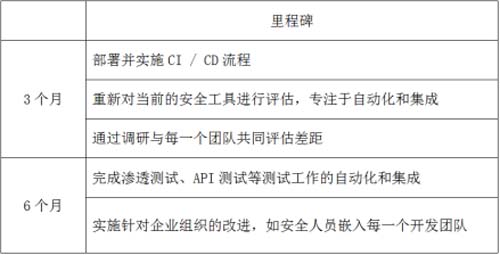

解决冲突的过程同样离不开自动化和度量。借用演讲者的一句话:“将一切简单的东西自动化,将精力聚焦在复杂的事情上” 。基于这一原则,提升“简单领域”的自动化和集成程度,聚焦在业务领域的复杂问题上(业务领域知识、组织、管控流程),企业可逐步建立并实现DevSecOps领域的实施路线图和里程碑。

![]()

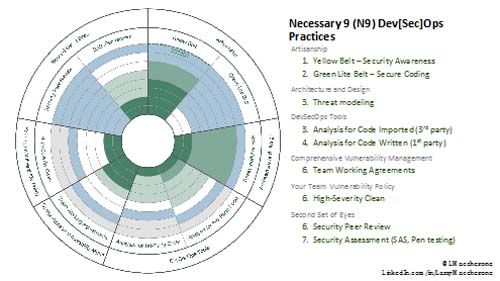

本届会议上,可以看到度量机制被实践DevSecOps的组织以及演讲者广泛应用。度量机制的好处就是效率提升可以量化,用数字说话,这是减少冲突的一种有效方式。关于DevSecops的实施路线和度量理念,Larry Maccherone提出9个实践关键点和文化接受度的7个阶段。

9个实践关键点包括:

l 安全意识

l 安全编码

l 威胁建模

l 第三方导入代码分析

l 代码编写分析

l 团队合作协议

l 高危脆弱性清理

l 同业人员评审

l 安全评估

![]()

DevSecOps的9个关键实践

通过对9个关键实践进行分为7个阶段的度量标注,运用不同颜色直观展示DecSecOps在组织中的实践和接受程度,使企业对其安全开发能力和发展状态有了全景认识,为后续持续和深度的改进打造良好的基础。

![]()

从抵制到文化融入的7个阶段

绿盟科技安全服务团队经过在金融、企业、运营商等行业的多年实践,总结形成了基于DevSecOps进行组织安全开发能力提升的5个关键成功要素,即

l 安全开发管控流程

l 安全开发知识库及工具

l 安全人员组织

l 度量与评价指标

l 持续优化

![]()

围绕上述要素,绿盟科技安全服务团队设计了基于SDL和DevSecOps的安全开发能力提升服务方法论和整体框架,并构建安全开发能力平台辅助安全服务的实施过程,通过基于服务能力的平台产品实现对实施过程中各类安全开发资源的集成与管控:

l Jenkins、Gitlab等DevOps工具链的集成

l 6种代码安全审计工具以及超过3000条规则的定制与梳理;

l 专家级知识库

n 基于威胁建模的威胁库

n 900条+,针对4大类应用安全、通信安全、系统部署运维安全、典型业务场景安全的安全需求库

n 覆盖82个场景,540个安全设计的安全设计库

![]()

借助安全开发能力平台可以***程度上将安全开发的管控时间点左移,从而在持续集成阶段即解决代码安全问题,并通过专家级知识库的构建,降低了组织对于无论是“Dev”、“Sec”或者“Ops“人员的安全能力要求,并通过绿盟科技具有丰富的全行业项目经验的安全服务顾问进行全程现场辅导,协助企业完成跨部门的安全文化构建和流程打穿,最终实现安全开发工作的全程闭环。

关于DecSecOps社区

由DecSecOps社区组织的2019年的RSAC DevSecOps day 的活动热度超出预期,同样对比CSA社区的热度已经明显下降,其推出的读物以及海报均下载,是了解DevSecOps技术和文化的重要窗口。会议现场DevSecOp社区通过对负责“造轮子”的安全厂商与注重实践经验分享的***方进行空间上的分割,也一定体现了DecSecOps社区的业界生态理念。相信在下一届的DevSecOps上会看到ShiftLeft等创新沙盒中异军突起厂商的加入。

【责任编辑:

蓝雨泪 TEL:(010)68476606】