![screenshot screenshot]()

出品丨Docker公司(ID:docker-cn)

编译丨小东

每周一、三、五,与您不见不散!

随着2018年的结束,我们将回顾排名前五的最受读者欢迎的文章。今天将分享该系列的第四篇文章,Docker Hub 的全新改版。全新的 Docker Hub可以更好地查找、存储和共享 Docker 容器镜像,大大提升了用户的使用体验。

![screenshot screenshot]()

近日,Docker 宣布将 Docker Store 和 Docker Cloud 集成到 Docker Hub 中,为用户提供一种集查找、存储以及共享容器镜像的一站式体验。这意味着:

- Docker 官方镜像和经验证的发布者镜像现在可以直接在 Docker Hub 上进行查找和下载了;

- Docker Hub 拥有了全新的用户体验;

数百万的个人用户以及数十万的组织都在使用 Docker Hub、Store 和 Cloud 来满足其容器内容的需要。本次 Docker Hub 的更新就是要将这些产品中用户最熟悉、最喜欢的功能集中在一起,同时围绕用户、镜像仓库和团队管理的易用性等方面来处理已知的 Docker Hub 请求。下面是全新的内容:

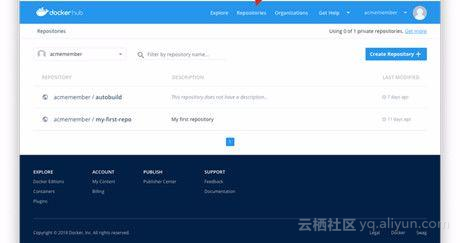

镜像仓库

![screenshot screenshot]()

- 在镜像仓库页面可以查看最近推送的标签和自动构建的内容;

- 添加了镜像仓库标签分页功能;

- 改进了在 Docker Hub 主页登录时的镜像仓库过滤机制;

组织和团队

- 作为一名组织的管理者,可以在一瞥间快速查看镜像仓库中的团队权限;

- 通过电子邮件将 Docker Hub 用户添加到团队(如果您不记得他们的 Docker ID);

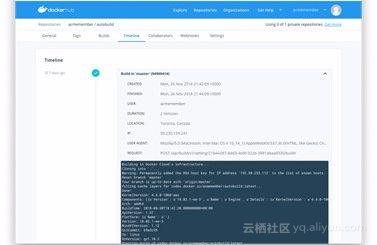

全新的自动化构建

![screenshot screenshot]()

- 使用构建缓存加快构建速度;

- 在构建中可以添加环境变量和进行运行测试;

- 对现有的镜像仓库添加自动化构建;

注意:对于组织,需要将 GitHub 和 BitBucket 帐户重新链接到您的组织中,这样才可以使用全新的自动化构建。现有的自动化构建将在未来几个月内迁移到这个新系统。浏览 https://docs.docker.com/docker-hub/builds/classic/ 了解更多详细信息。

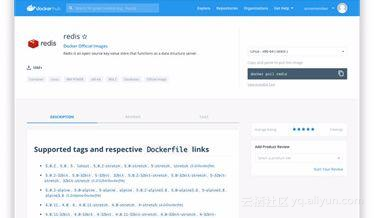

改进容器镜像过滤机制

![screenshot screenshot]()

- 按官方、发布者和已认证镜像进行过滤,确保每一个搜索出来的 Docker 镜像的质量水平;

- 根据类别进行过滤,快速挖掘您正在寻找的镜像类型;

- 现有的 URL 将继续有效,您可以在适当的时候进行自动重定向。无需更新任何自定义标签;

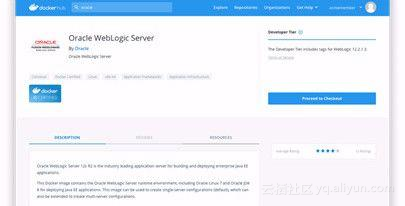

经验证的发布者镜像和插件

经验证的发布者镜像现已在 Docker Hub 上提供。 与官方镜像类似,这些镜像已经通过了 Docker 官方的审查。Docker 维护官方镜像库时,经验证的发布者镜像将由我们的第三方软件供应商提供。有兴趣的供应商可以在 https://goto.docker-.com/Partner-Program-Technology.html 上注册。

经验证的镜像和插件

![screenshot screenshot]()

经验证的镜像现在也可以在 Docker Hub 上使用。经验证的镜像是经验证的发布者镜像的一个特殊类别,这些镜像通过了 Docker 质量、最佳实践和支持的需求。

- 经过验证的发布者在 Docker Enterprise 平台上进行了测试和支持;

- 坚持 Docker 的容器最佳实践;

- 通过 API 测试套件;

- 完成漏洞扫描评估;

- 由合作伙伴提供协作支持关系;

- 显示唯一标识“Docker Certified”;