自己做了一个轻松配置8266的板子,配合上位机很方便的就配置好8266的各种模式,上电自动运行上次配置的模式

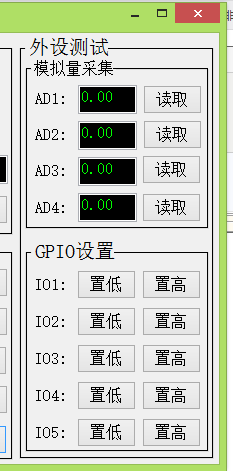

而且多加了四路模拟量采集,5路IO口输出,,其中前两路为断电保持型

开始展现ESP8266的强大吧!!!!!

后来想了想这块板子就做为esp8266的开发板,,自己就用这块板子一步一步的从AT指令,到Lua,再到做成这样

,最后再深入下SDK开发,希望这块小板能带给大家兴奋和欢乐![]()

用AT指令版本的

一, http://www.cnblogs.com/yangfengwu/p/5205570.html 发AT指令,,其实AT指令就是事先用SDK内部写好了

二, http://www.cnblogs.com/yangfengwu/p/5295632.html 这个呢是配合路由器实现远程,,其实可以买个域名,或者用云端

三, http://www.cnblogs.com/yangfengwu/p/5220919.html 这是做了一个用手机控制的WIFI小车

用LUA语言的,更灵活,功能更强

一 http://www.cnblogs.com/yangfengwu/p/7514336.html 下载自己选择功能的固件,刷固件,写LUA的软件

二 http://www.cnblogs.com/yangfengwu/p/7520260.html GPIO,串口,注意事项,空闲中断

三 http://www.cnblogs.com/yangfengwu/p/7524297.html SPI通信介绍,,STM32 SPI 从机

四 http://www.cnblogs.com/yangfengwu/p/7524326.html TCP服务器,单个连接

五 http://www.cnblogs.com/yangfengwu/p/7531730.html TCP服务器,多个客户端连接,CRC校验

六 http://www.cnblogs.com/yangfengwu/p/7533302.html TCP Client 断开自动重连,AD采集

七 http://www.cnblogs.com/yangfengwu/p/7533845.html UDP支持一路默认,3路动态连接,ssid 与 pwd 的读取

八 http://www.cnblogs.com/yangfengwu/p/7534521.html 文件保存数据

Android 软件

一, http://www.cnblogs.com/yangfengwu/p/5212570.html Android TCP客户端

二, http://www.cnblogs.com/yangfengwu/p/5294921.html Android TCP服务器

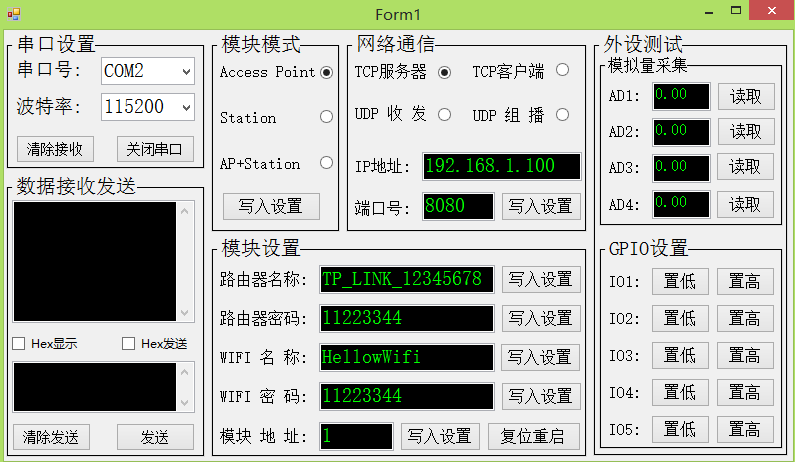

上位机

![]()

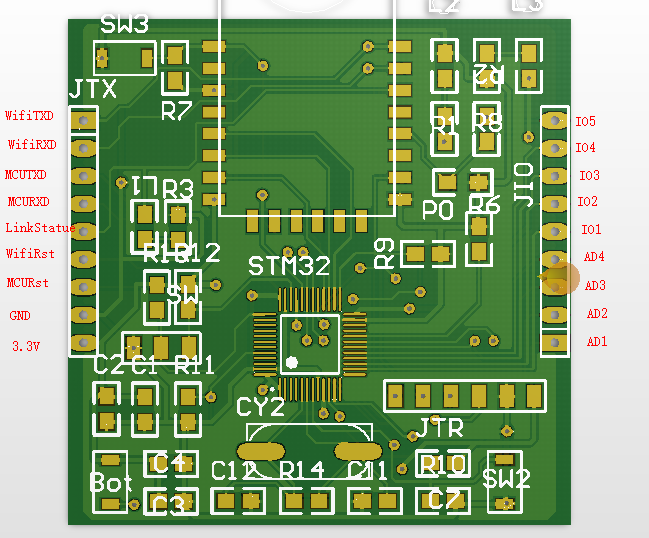

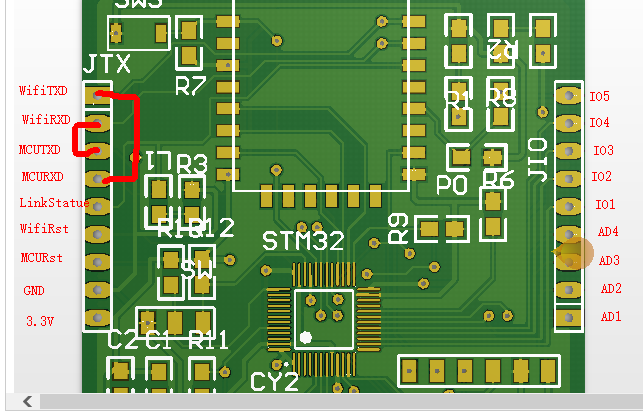

板子

![]()

现在测试一下

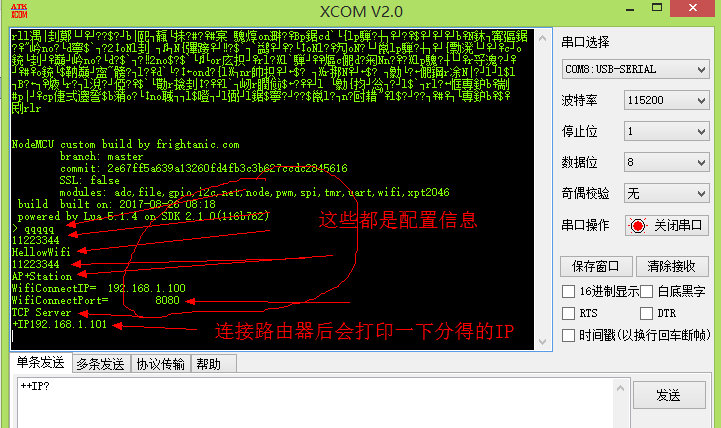

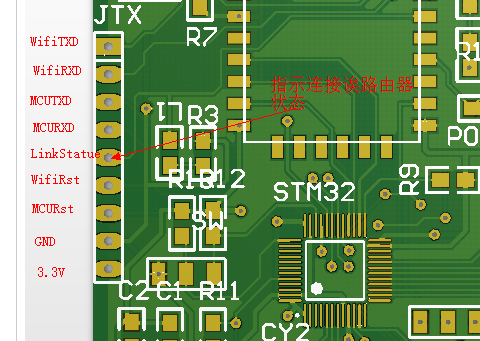

说一下配置的时候串口连接的是单片机的MCUTXD和MCURXD,,,,,我当初设计的时候没有占用WIFI的串口,因为自己想着WIFI的串口是用来

传输用户数据的,用户不一定传输什么样的数据,,,防止数据与配置指令上有所冲突

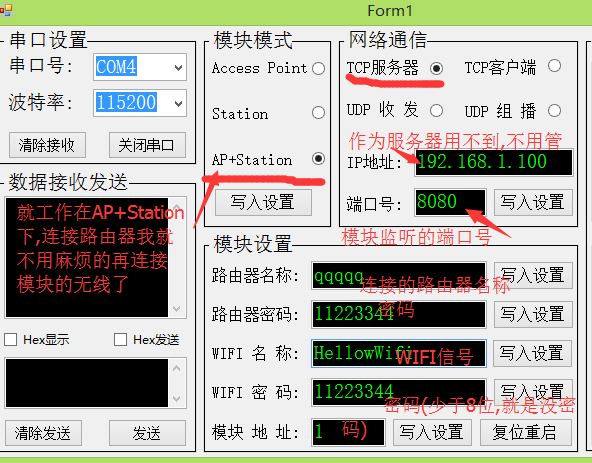

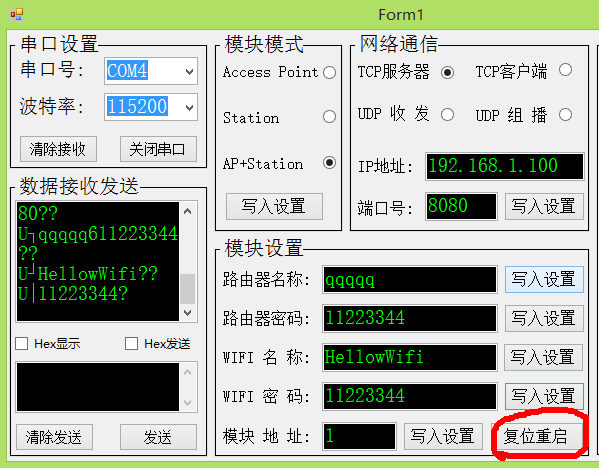

一,TCP服务器

![]()

![]()

![]()

对了板子上有一个引脚连接路由器后为高电平,断开连接为低电平(模块内部设置的是断开后自动重连)

![]()

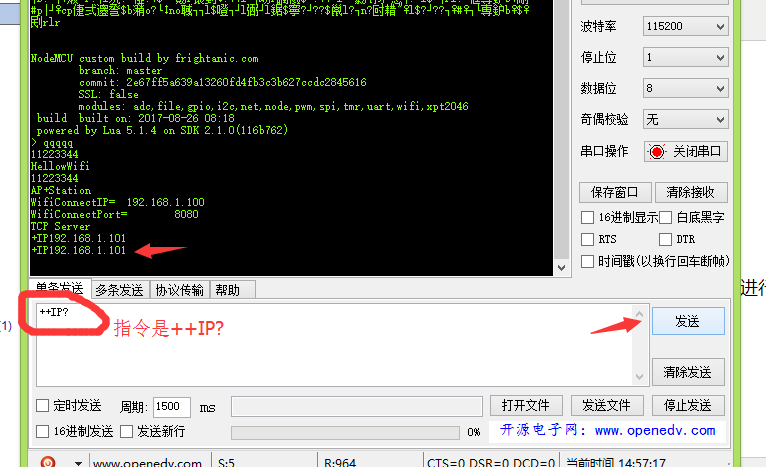

还有就是还可以发指令询问一下,,是通过WIFI模块的串口,,,因为用户是直接WIFI模块进行数据传输,当然直接问模块比较好

![]()

如果没有连接模块会回+IPnil

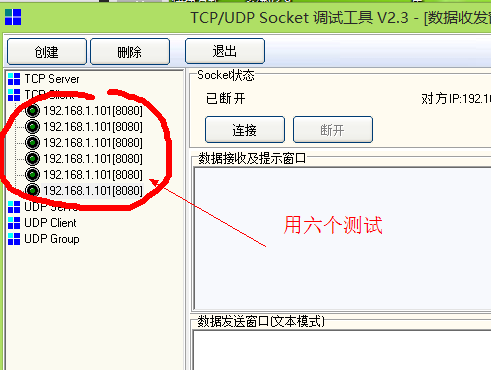

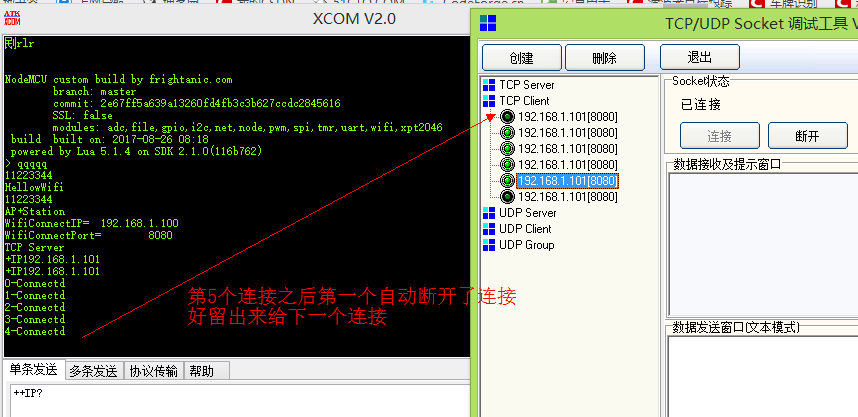

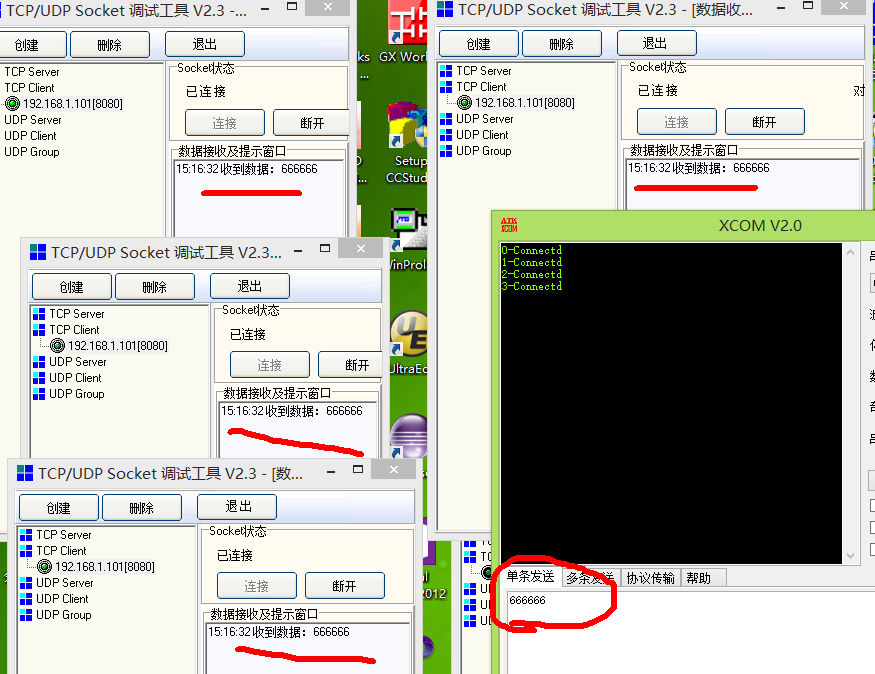

服务器建好了现在连接,,连接的个数为5个,超过之后每来一个新的连接就循环的断开以前的连接

![]()

![]()

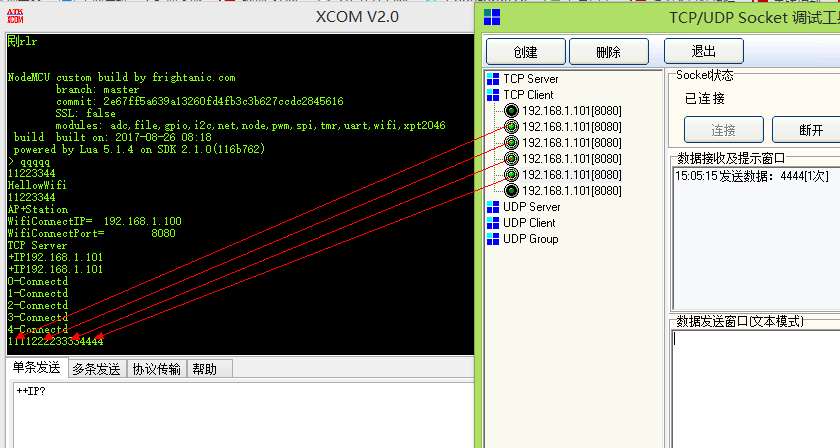

现在发数据客户端发给服务器,第一个发1111,第二个2222,第三个3333,第四个4444

![]()

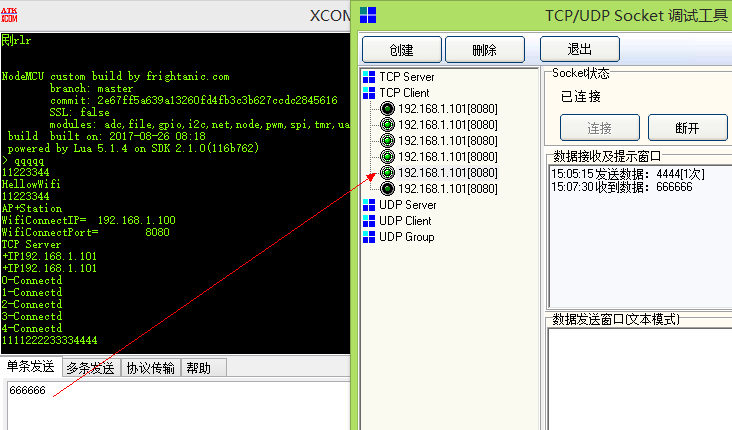

现在服务器发给客户端

![]()

等一下哈我把客户端分开,然后重新连接,,,,这样不好截图

![]()

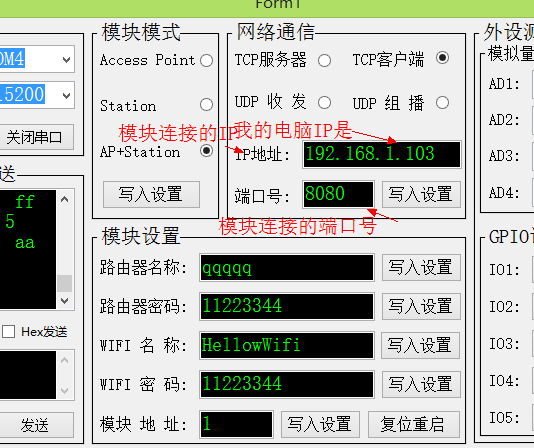

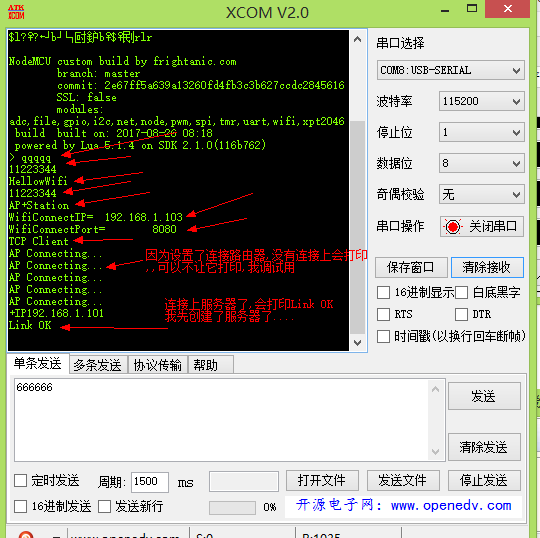

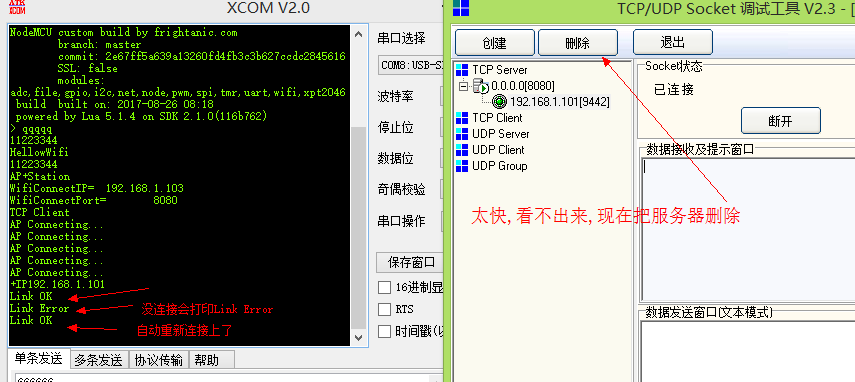

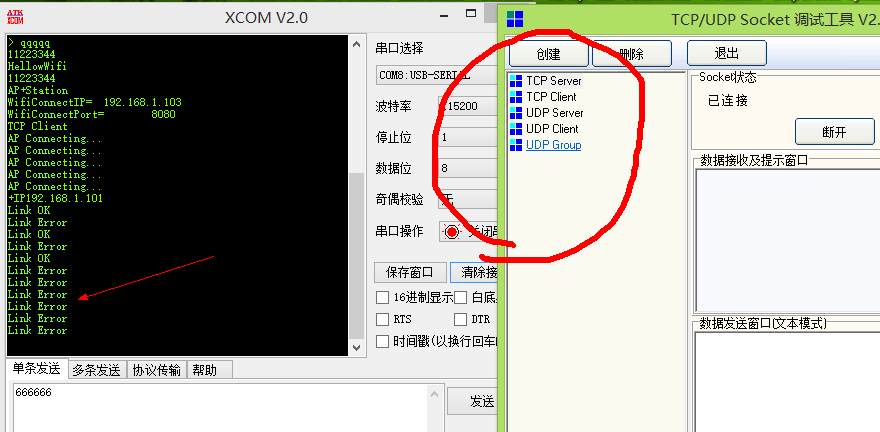

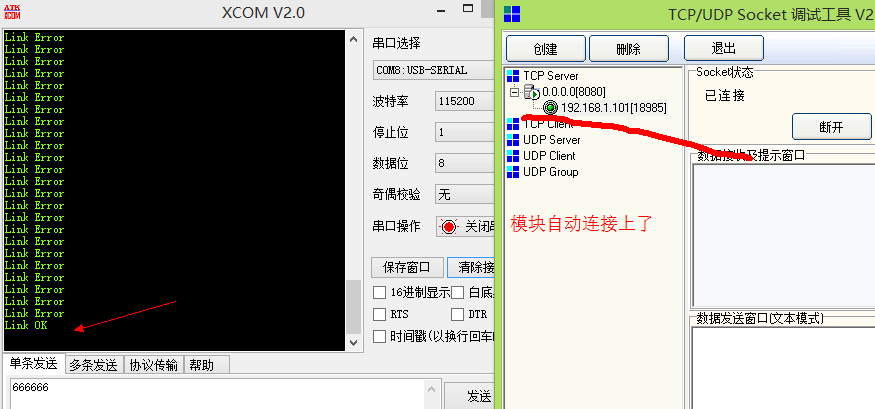

二,TCP客户端

模块设置了断线自动重新连接,看后面的演示把

![]()

![]()

![]()

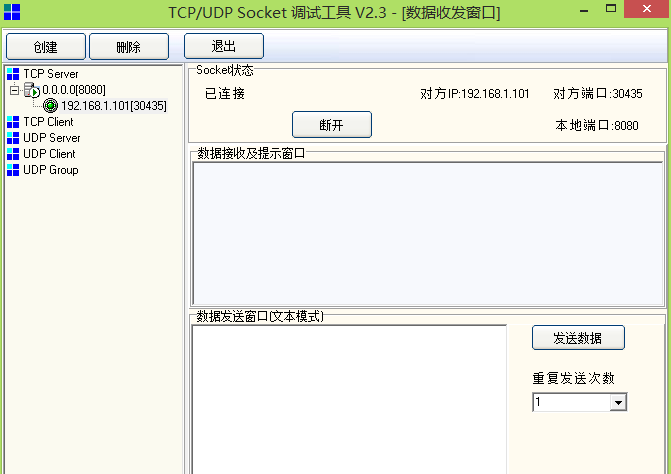

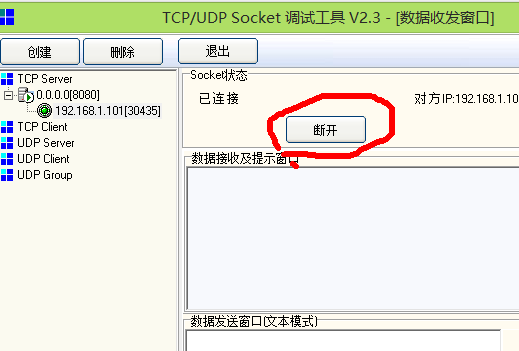

创建服务器后模块连接了....

![]()

我现在断开服务器

![]()

![]()

![]()

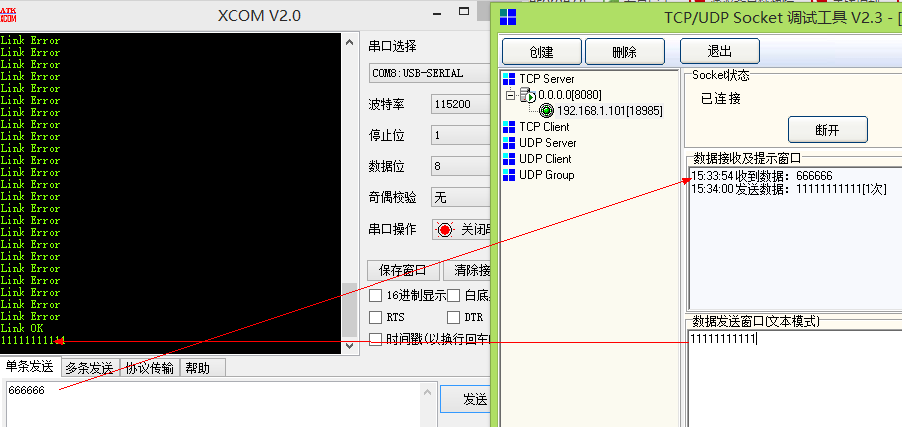

删除之后模块每尝试一下连接就打印一个Link Error

现在把服务器创建出来

![]()

现在测试发信息

![]()

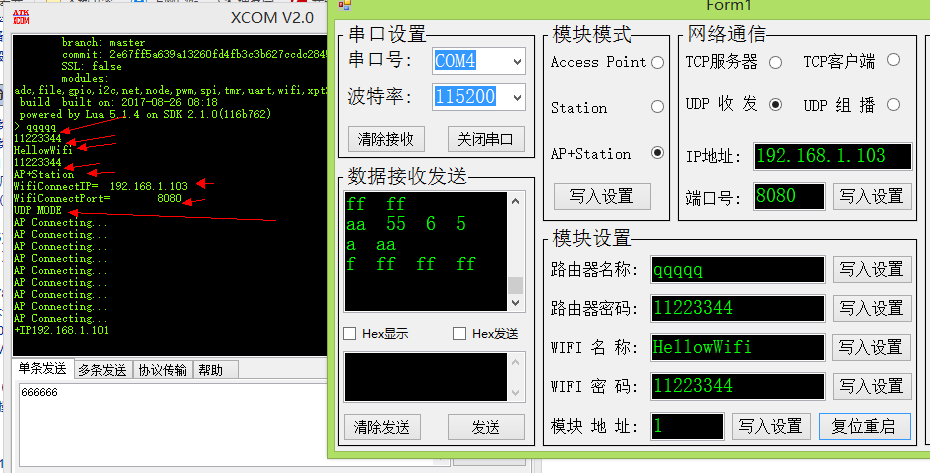

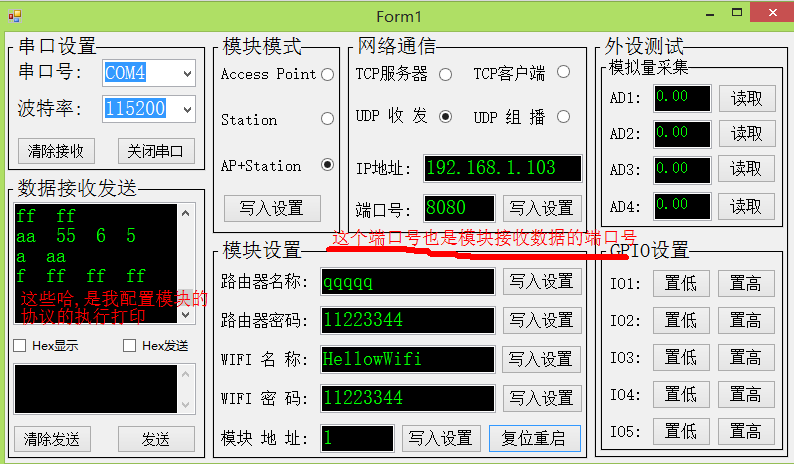

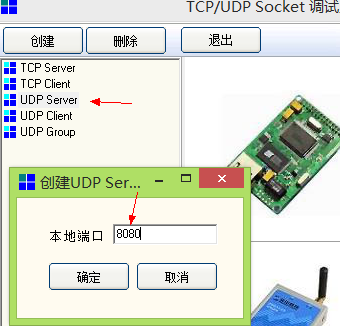

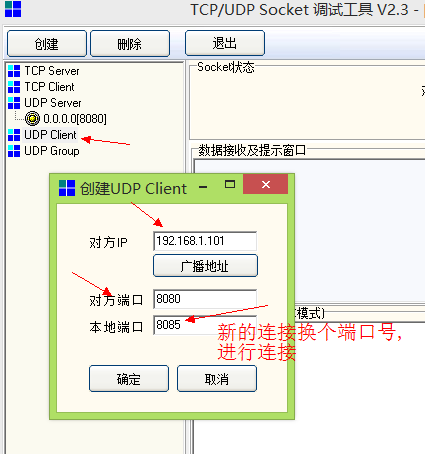

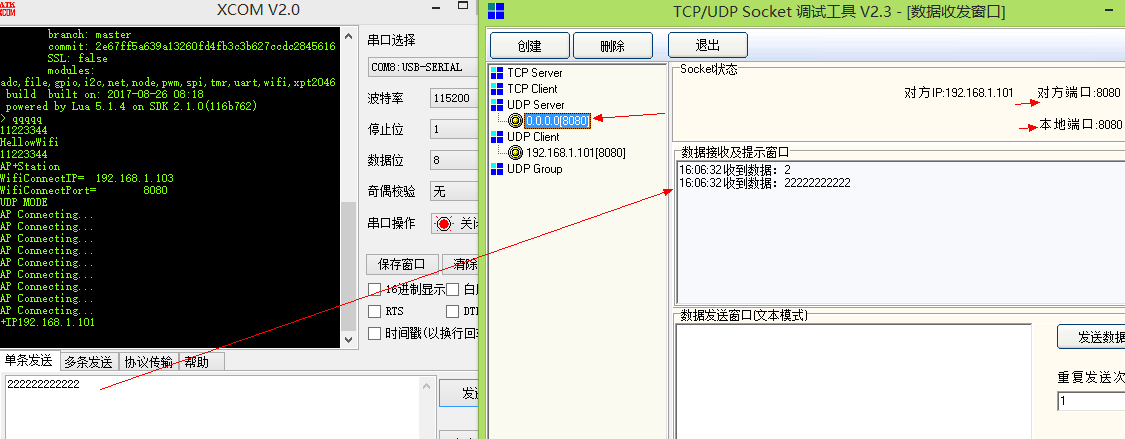

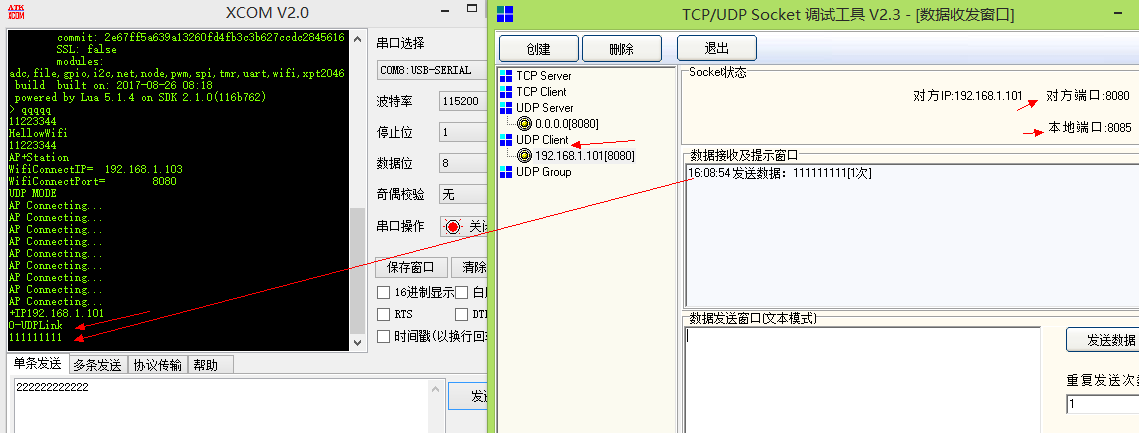

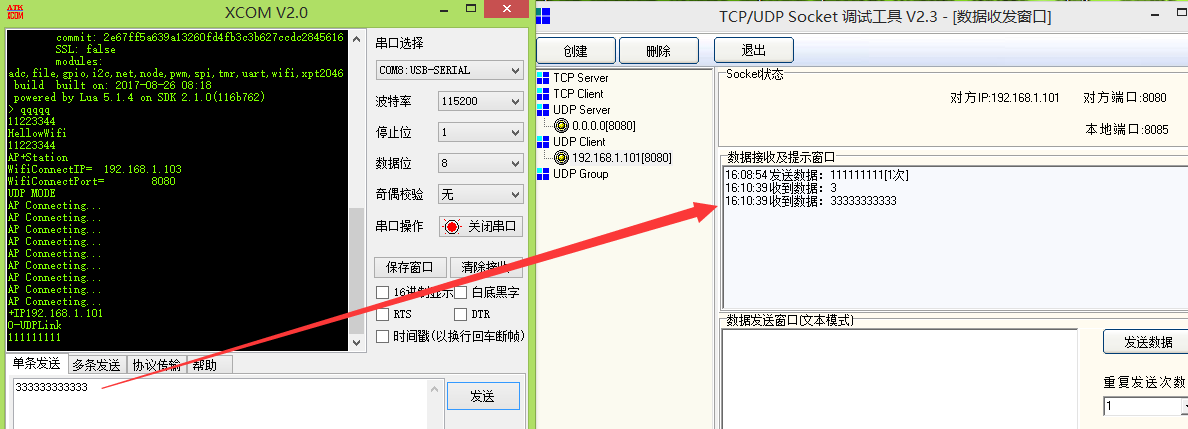

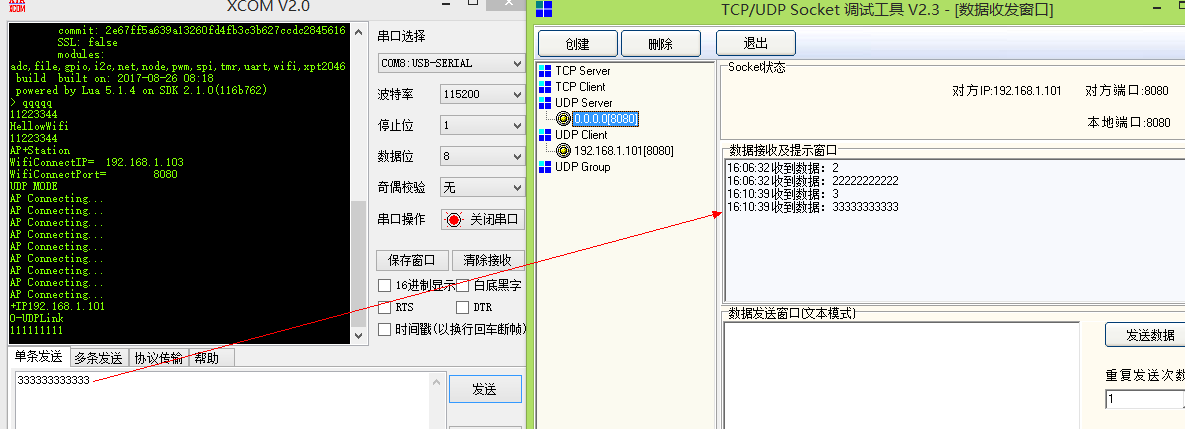

三,UDP收发

先说一下,我设置的模块可以同时和四个UDP通信,界面上设置的是模块默认一直通信的一个

其余的三个呢,是后面又连接的三个,如果有第四个再连接,就断开第一个(不会断开默认的),然后就是循环这样子

![]()

![]()

对了还要说一下

![]()

现在测试一下

如果想用新的UDP连接模块,那么IP地址或者端口号,不一样就行

![]()

![]()

先让模块发数据,看一看是不是默认发给192.168.1.103:8080

![]()

现在用新UDP发送给模块数据...

![]()

现在让模块发数据,,模块会同时发给默认的和现在连接的

![]()

![]()

当然也可以多连接几个,,,,,,情况可TCP Server差不多,,,只不过有一个默认的不会断开..........

好了测试的差不多了,,最后的那个UDP组播现在还有问题.......也不敢用广播测试,,,,容易把网络弄瘫痪....................

关于最后面的

![]()

现在直接和单片机通信没有问题了,,,,我在想是直接通过WIFI然后通过指令就控制还是

![]()

还是说,用户想用的时候短接一下.........正在纠结中

板子明天发到工厂里面做出来,以后如果再是WIFI的项目就直接用它了...........方便快捷...省事省力,,,能少撸好多代码.....

关于源码,,我会在近2~3个星期的时间来叙述自己的代码..........其实好麻烦...所以需要很长事件整理....................

代码现在还在测试中,,,,如果测试没问题了会以博文的形式提供,,,,应该是自己讲解自己的代码,,,,,

实物可以在我的淘宝店里买哈...........