跨平台 .NET IDE Rider 近日公布了 2020.2 的路线图,介绍了目前正在开发的一些特性,并表示其中一些可能在接下来的版本中出现。主要包括:

- Windows 上的 .NET Core 后端:Rider 2020.1 已在 macOS 和 Linux 上的 .NET Core 上运行 ReSharper 后端。Windows 方面,后端仍在 .NET Framework 上运行,并使用 NGen 获得启动方面的改进。现在正在将后端也移至 Windows 上的 .NET Core,并准备使用 CrossGen 替代 NGen。

- 新的 Debugger API:Debugger API 已被大量重写,允许增加更多功能,并且还允许插件加入调试过程,包括自定义值表示形式和改进的惰性值计算,具有更好的中断效果。

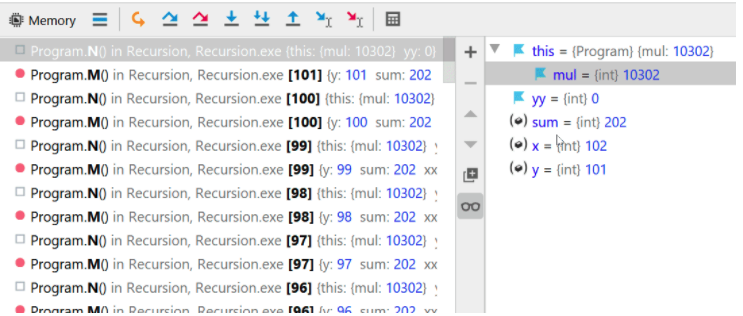

- Pin-To-Frame:将扩展 Pin-To-Top 功能以跨帧固定值。在调试递归函数时,这将使我们能够观察不同迭代中值的状态:

![]()

- 数据断点:每当更改某个属性或字段时,就中断执行,而无需创建多个不同的语句断点。平台限制,目前可能仅适用于 Windows 上的 .NET Core 3+。

- 重新设计的工具栏:将使其更简洁,并更易于使用 VCS 集成、运行配置和调试模式等常用功能。同时也可以解决可用性问题,尤其是对于刚加入 Rider 的新用户而言。

- 彩色工具提示:目前在 Rider 中实现类似 ReSharper 的 EnhancedTooltip 插件的可视化,并使用高亮标识符、类型名称、修饰符和文档等。

- 更好的 Blazor 支持:目标是与 Razor 组件、与参考、导航和代码补全有关的源组件更好地集成。这也包括重构,主要是重命名重构。同时也致力于能够运行 Blazor WebAssembly(WASM)项目。

- 与 Cloud Services 集成:扩展 Azure 工具包,使其能够为已发布的数据库应用迁移数据库,并在发布 Web 应用和功能应用时选择部署插槽。

- F# 支持:将引入有关推断类型、参数名和管道表达式的提示。

- TFS 服务器工作区:将扩展 Azure DevOps 插件以支持服务器工作区,以与更多 TFS 用例兼容。

- 使用 IIS/IIS Express:将改善与在 IIS/IIS Express 上运行的 ASP.NET Core 项目的集成,以启用进程内托管并允许更好的调试器附件。

- 本地化管理器:在 ReSharper 2019.3 中发布了新的本地化管理器,以更方便地编辑资源文件(

.resx),目前正在开发 Rider UI,使得其也可以使用本地化管理。

详情查看:https://blog.jetbrains.com/dotnet/2020/05/29/rider-2020-2-roadmap