一提到漏洞披露,人们首先想到的是漏洞赏金平台或者国家漏洞库之类,但事实上,最重要的、最“及时”的漏洞披露渠道,往往是社交媒体。

据美国能源部太平洋西北国家实验室(PNNL)的计算机科学家称,在政府官方漏洞网站披露软件漏洞之前,漏洞信息往往已经在社交媒体上展开讨论,这种做法可能构成国家安全威胁,但也为政府网络安全提供了一个机会,那就是在社交媒体尚更紧密地监视关于软件漏洞的讨论。

![]()

PNNL数据科学和分析小组高级研究科学家Svitlana Volkova说:

| 一些软件漏洞已被攻击者作为目标并加以利用。我们想看看围绕这些漏洞的讨论是如何演变的,社会化网络安全是一个巨大的威胁。政府和企业迫切需要了解、衡量不同类型漏洞如何跨平台传播。 |

社交媒体(尤其是GitHub)引领漏洞披露潮流

![]()

PNNL的研究表明,从2015年到2017年,有四分之一的软件漏洞讨论首先出现在社交媒体网站上,然后才录入国家漏洞数据库(NVD、美国官方漏洞信息存储库)。此外,对于这部分漏洞,社交媒体上开始讨论近90天后才能显示在国家数据库中。(上图)

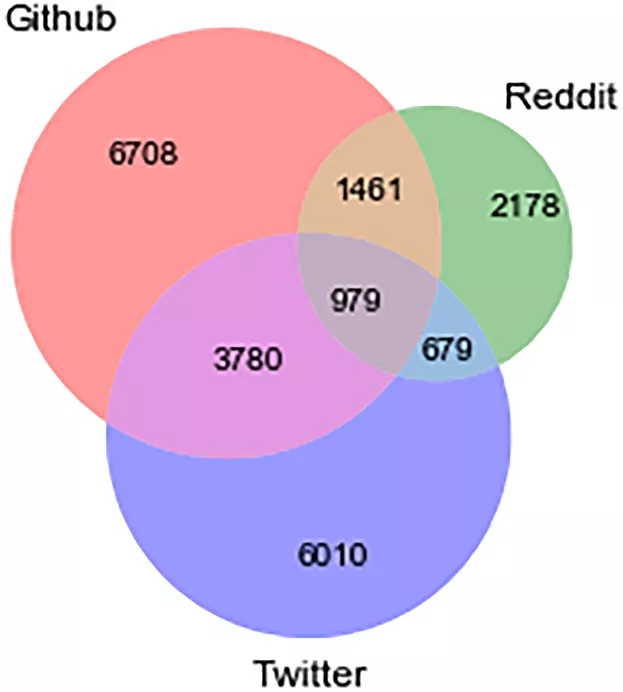

该研究集中在三个社交平台(GitHub、Twitter和Reddit)上,并评估了关于软件漏洞的讨论如何在每个社交平台上传播。分析表明,GitHub是程序员常用的网络和开发站点,到目前为止,这三个站点中最有可能成为讨论软件漏洞的起点。

研究人员写道,将GitHub作为讨论软件漏洞的起点是有道理的,因为GitHub是面向软件开发的平台。

![]()

研究人员发现,将近47%的漏洞信息讨论开始于GitHub,然后向Twitter和Reddit扩散(上图)。大约16%的漏洞在被发布到官方网站之前就已在GitHub上开始讨论。

无处不在的代码库漏洞

研究指出,几乎所有的商业软件代码库都包含开源共享代码,其中将近80%的代码库至少包含一个漏洞。

此外,每个商业软件代码库平均包含64个漏洞。研究称,国家漏洞数据库负责管理和公开发布的漏洞(CVE)“正在急剧增长”,“迄今为止,已经收录超过10万个已知漏洞。”

研究人员在论文中讨论了哪些美国对手可能会注意到这种漏洞。他们提到了俄罗斯、中国和其他国家,并指出在利用软件漏洞时,这些国家/地区使用这三种平台的方式有所不同。

根据研究,2017年与俄罗斯相关的网络攻击涉及200,000多名受害者,影响了300,000多台计算机,并造成了约40亿美元的损失。

研究称:“发生这些攻击是因为现代软件中存在各种已知漏洞,而一些高级持续威胁组织有效地利用了这些漏洞来进行网络攻击。”

机器人和人类都构成威胁

研究人员还区分了人类产生的社交媒体流量和机器人发出的自动消息。研究人员发现,由人类编写的社交媒体信息比机器生成的信息能更有效地提高人们对软件漏洞的认识,因此对二者的区分非常重要。

研究者通过Botometer这个工具来区分人类信息和机器信息。Botometer能够通过用户、朋友、社交网络、时间和内容等多个维度的分析来区分机器与人类,尤其是在Twitter上,Botometer区分人类和“僵尸粉”的准确性非常高。

总结

大多数CVE信息在Twitter和Reddit之前就在GitHub上开始讨论,甚至在漏洞正式发布之前就开始了,这对于网络分析师而言是至关重要的信息。分析人员以及产品供应商和代码库所有者可以使用社交媒体中的漏洞情报,提高开发人员和普通用户对漏洞和软件补丁的认识。

研究指出,对社交媒体传播软件漏洞信息的能力的认识,为政府、企业和机构给出了一个非常重要的提示:

在预测和确定漏洞优先级方面,社交媒体往往会比官方渠道更及时更有效。

此外,对现社交环境中传播的漏洞和补丁信息进行持续量化分析,应当成为企业网络安全风险管理和威胁情报工作的重要内容。

【本文是51CTO专栏作者“安全牛”的原创文章,转载请通过安全牛(微信公众号id:gooann-sectv)获取授权】

戳这里,看该作者更多好文