1. 漏洞描述

近日,百度云安全团队跟踪到jackson-databind在github上更新了一个新的反序列化利用类com.caucho.config.types.ResourceRef,issue编号2660,该类绕过了之前jackson-databind维护的黑名单类。如果项目中包含resin-kernel库,并且JDK版本较低的话,请及时升级jackson-databind到安全版本。

2. 影响范围

jackson-databind < 2.9.10.4

JDK < 6u201、7u191、8u182、11.0.1(LDAP)

3. 漏洞分析

该漏洞本质是java的JNDI注入,我们先来了解下JNDI基础知识。简单来说,JNDI是一组应用程序接口,它为开发人员查找和访问各种资源提供了统一的通用接口,可以用来定位用户、网络、机器、对象和服务等各种资源。比如可以利用JNDI在局域网上定位一台打印机,也可以用JNDI来定位数据库服务或一个远程Java对象。JNDI底层支持RMI远程对象,RMI注册的服务可以通过JNDI接口来访问和调用。JNDI接口在初始化时,可以将RMI URL作为参数传入,而JNDI注入就出现在客户端的lookup()函数中,如果lookup()的参数可控就可能被攻击。

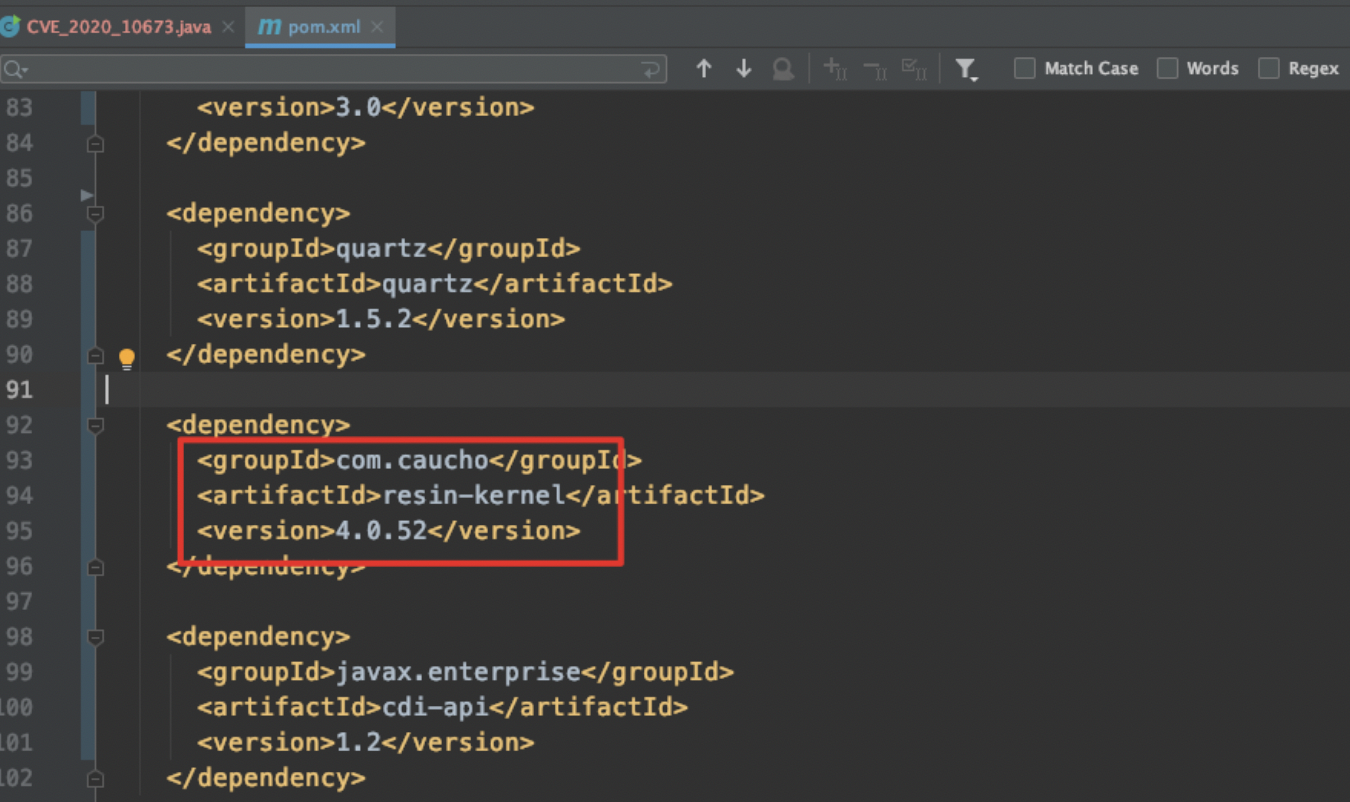

因此分析的时候,可以直接先搜索受影响类的lookup方法,看看漏洞入口在哪里,本文复现的时候用的是resin-kernel-4.0.52版本。

![1.png]()

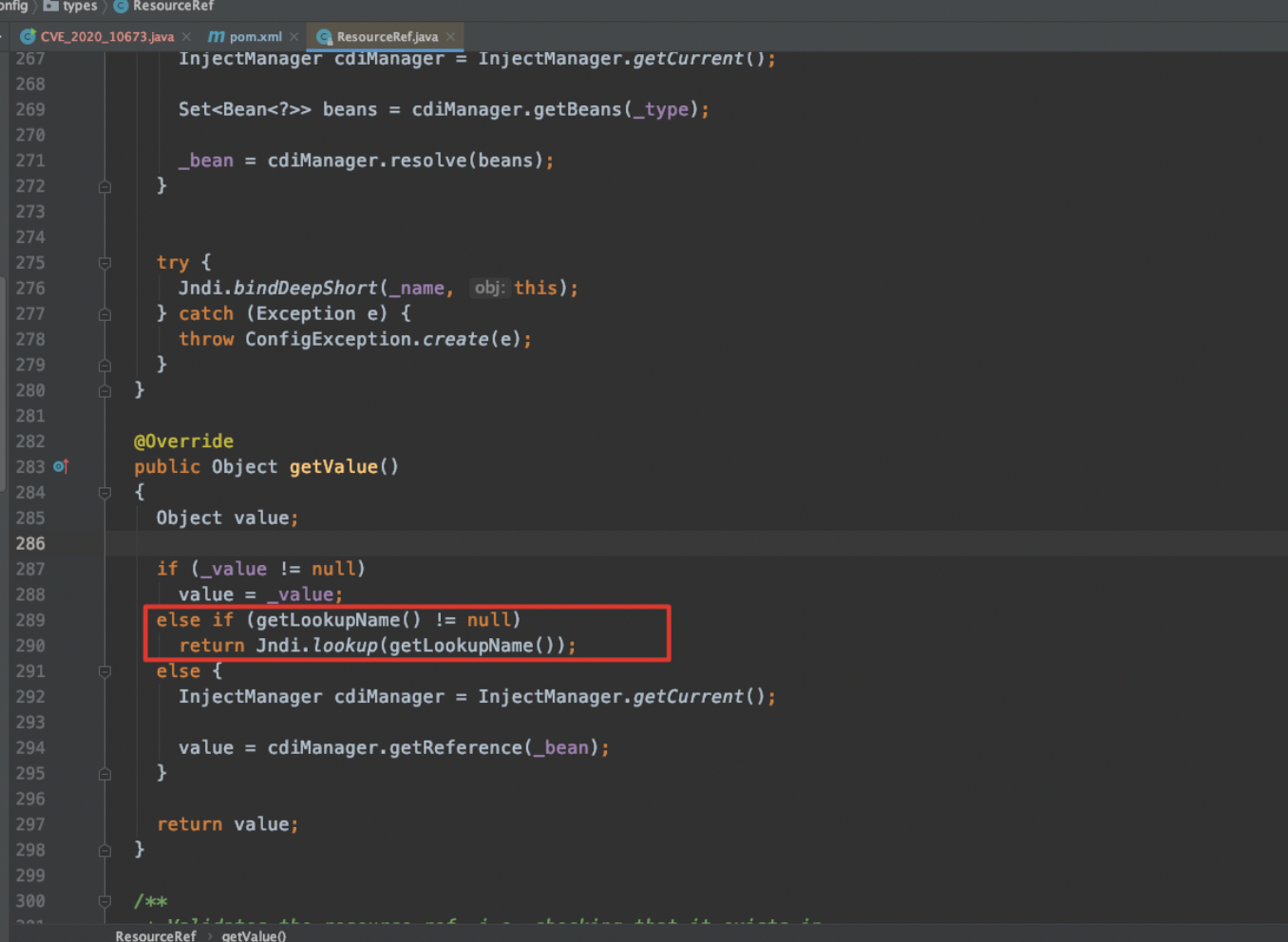

首先定位到com.caucho.config.types.ResourceRef类,我们在getValue方法中找到了jdni.lookup方法,但需要满足getLookupName方法不为空。

![2.png]()

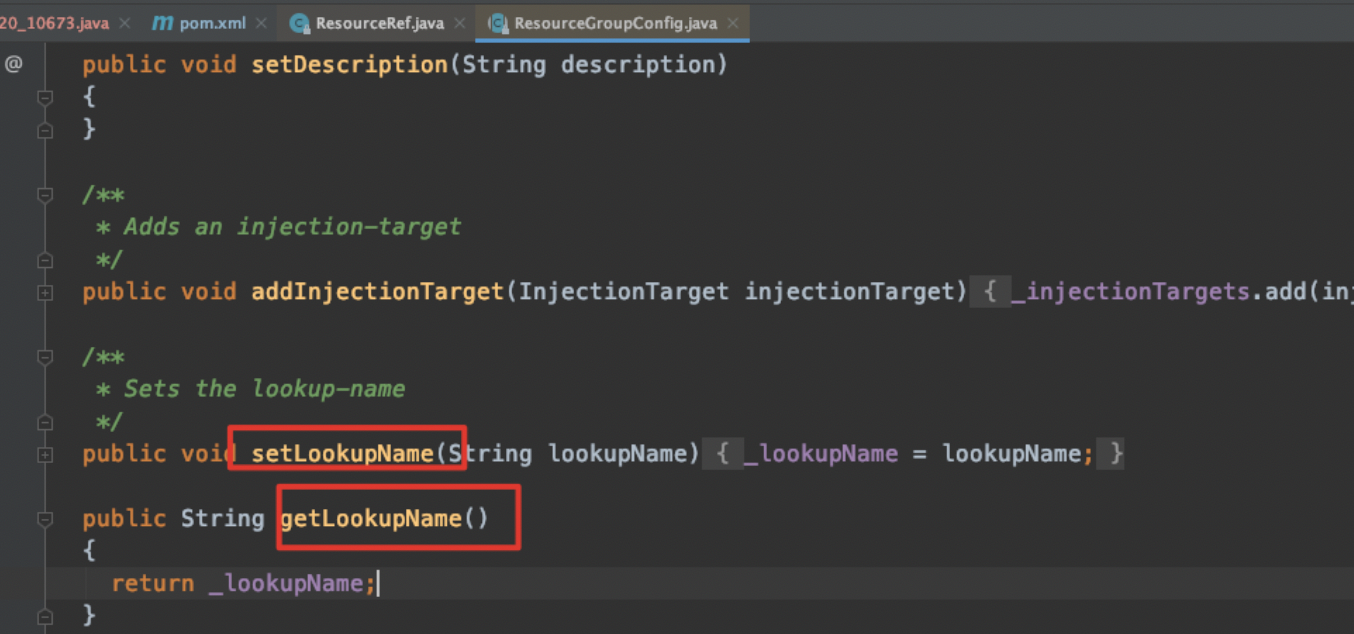

跟进到父类ResourceGroupConfig,getLookupName方法直接返回_lookupName变量,但会在setLookupName方法进行赋值。

![3.png]()

因此可以确远程对象调用入口为lookupName,我们可以写入如下的反序列化的测试代码。由于触发是在getValue方法中,因此在反序列化后需要再调用writeValueAsString方法进行序列化,以触发get方法。可用marshalsec监听ldap服务,并制作好可执行命令的class文件。

![4.png]()

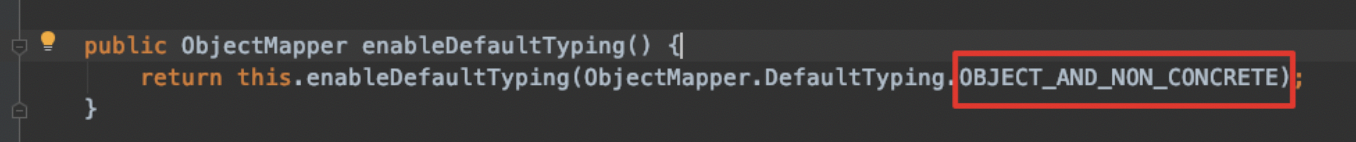

其实,在这里还需要说下为什么需要调用mapper.enableDefaultTyping(),当不带参数调用enableDefaultTyping时,会设置DefaultTyping为OBJECT_AND_NON_CONCRETE。

![5.png]()

DefaultTyping有四个选项:

JAVA_LANG_OBJECT: 当对象属性类型为Object时生效;

OBJECT_AND_NON_CONCRETE: 当对象属性类型为Object或者非具体类型(抽象类和接口)时生效;

NON_CONCRETE_AND+_ARRAYS: 同上, 另外所有的数组元素的类型都是非具体类型或者对象类型;

NON_FINAL: 对所有非final类型或者非final类型元素的数组。

因此,当开启DefaultTyping后,会开发者在反序列化时指定要还原的类,过程中调用其构造方法setter方法或某些特殊的getter方法,当这些方法中存在一些危险操作时就造成了代码执行。

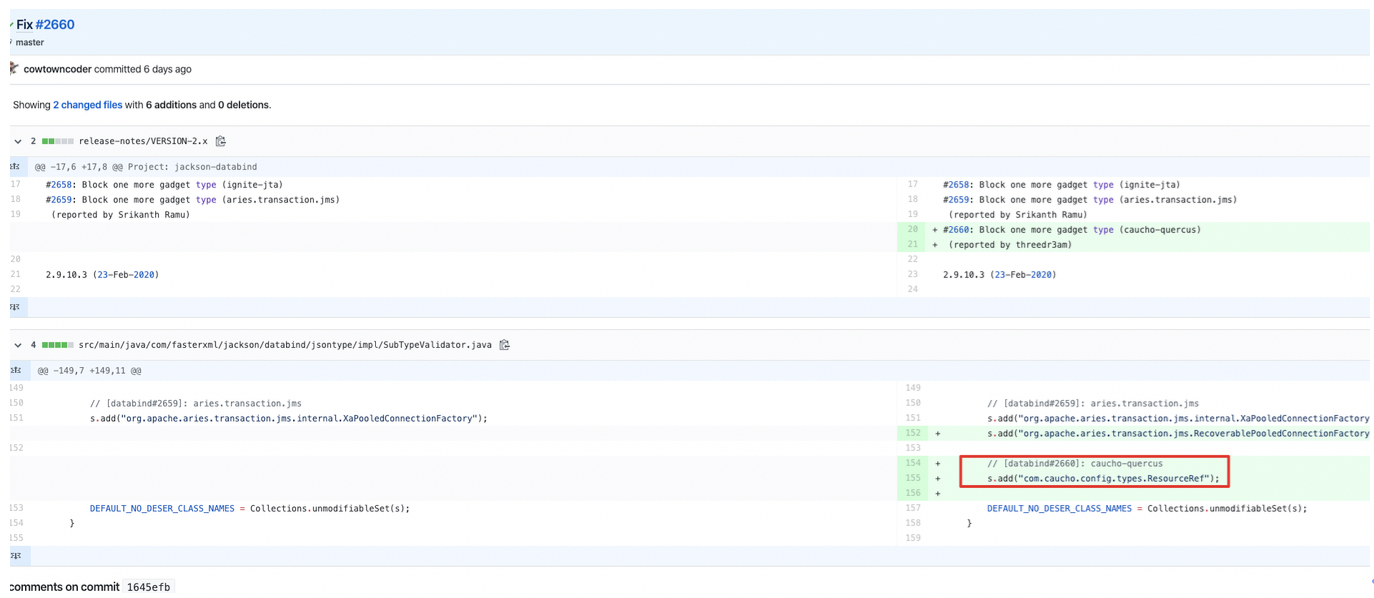

官方在github的更新措施(https://github.com/FasterXML/jackson-databind/commit/1645efbd392989cf015f459a91c999e59c921b15),仍然是添加com.caucho.config.types.ResourceRef为黑名单类,但这种方式治标不治本,后续可能出现其他绕过黑名单的gdaget。

![6.png]()

4. 防御措施

1. 及时将jackson-databind升级到安全版本(>=2.9.10.4,> 2.10.0);

2. 升级到较高版本的JDK。

参考:

https://qiita.com/shimizukawasaki/items/d72fb40b69bb0d328ee7

https://github.com/FasterXML/jackson-databind/issues/2660