导语:前方高能剧透!

随着互联网、移动互联网以及企业在线业务的发展,人们不断加深对数据价值的认识,也审视数据资产的保护。为透视网络攻击内在机制与安全趋势,帮助企业从容应对风险与挑战,数世咨询、白山云科技及上海云盾将于4月16日联合发布《2019年DDoS威胁态势与攻防产业链研究报告》与《2019年全球互联网安全态势报告》。

依托全网安全威胁情报储备与大数据分析能力,两份报告会带来哪些观点与建议?抢先阅读,一探究竟。

《2019年DDoS威胁态势与攻防产业链研究报告》详解

DDoS攻击是形形色色网络攻击中极具破坏力的一种,破解DDoS攻防产业链各个环节,才能最大程度制定防御的万全之策。报告基于2019年DDoS攻击数据,透视DDoS威胁态势与攻防产业链。

攻·黑灰产业链研究

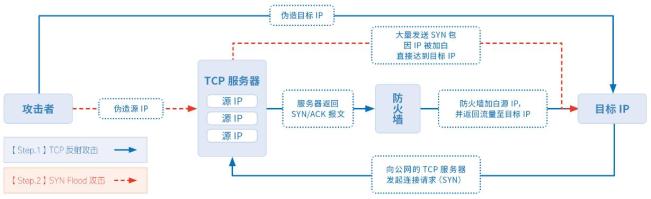

为避免与CDN/云厂商资源对抗场景下DDoS攻击的高成本消耗,黑客更倾向于“绕过防守”直击目标。

1. 结合TCP反射攻击可以将反射服务器IP加入DDoS防火墙白名单的特性,绕过防守后,伪装反射服务器IP,发起大规模SYN Flood攻击,直击后端服务器;

![]()

2. 通过敏感页面抓取、历史DNS解析记录查询、子域名查询、证书信息查询、邮箱MX记录查询、漏洞利用等方式,获取源服务器真实IP地址,绕过CDN/云厂商的“替身式防御”,发动DDoS攻击,直击源IP;

![]()

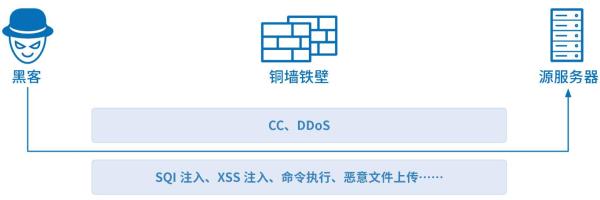

3. Web应用攻击+DDoS攻击的组合,让防御方疲于应对DDoS攻击,使Web应用攻击绕过防守主力,达到最终的攻击目的;

![]()

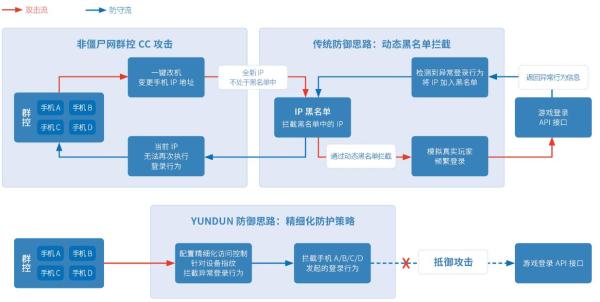

4. 针对App场景,借助非僵尸网群控技术模拟真实用户访问行为,绕过传统动态黑名单拦截的防御模式,实施针对性CC攻击;

![]()

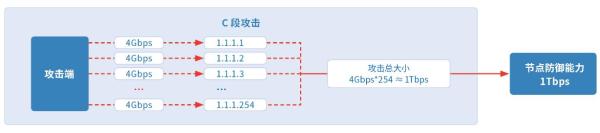

5. 针对属于同一网段的单个IP进行小流量的DDoS攻击,绕过单IP的黑洞封禁策略,实现针对整体IP段流量压制,最终封堵整个节点带宽。

![]()

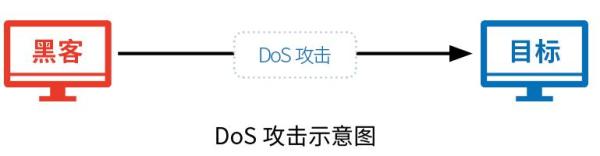

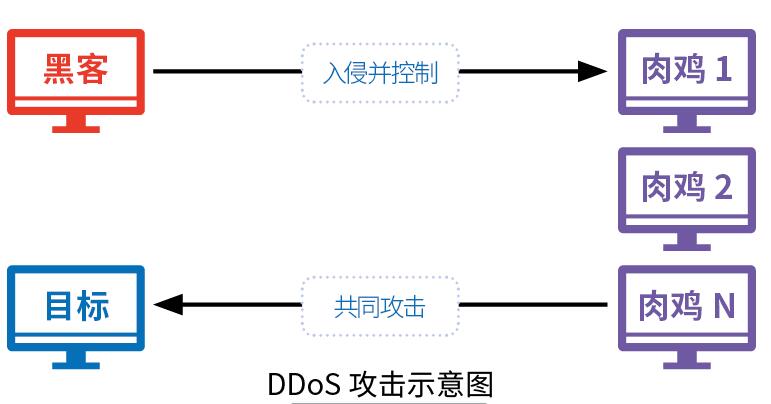

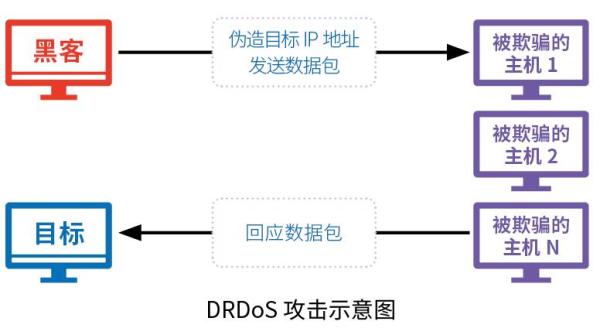

DDoS攻击形态由起初一对一的DoS攻击,向借助C/S系统技术的DDoS攻击模式演进;近年来已形成不需要配备大量肉鸡、利用广播地址与回应请求实现拒绝服务的DRDoS攻击模式。

![]()

![]()

![]()

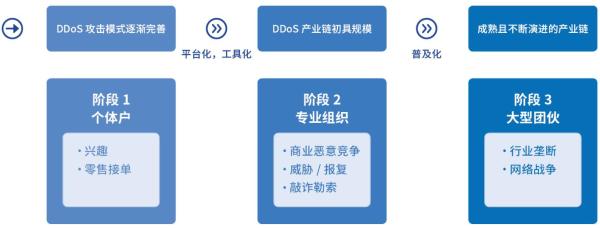

DDoS攻击链上下游均已形成细分产业链,如僵尸网肉鸡、自制网资源、反射服务器资源等攻击资源的传播与售卖;渠道一般为百度搜索,或海外网站、黑客论坛、淘宝、QQ群、邮件等。

同时出现集成自动化的DDoS攻击软件、平台化的SaaS服务。且逐渐团伙化发展,形成DDoS完整攻击链闭环。

![]()

守 · 防御对抗研究

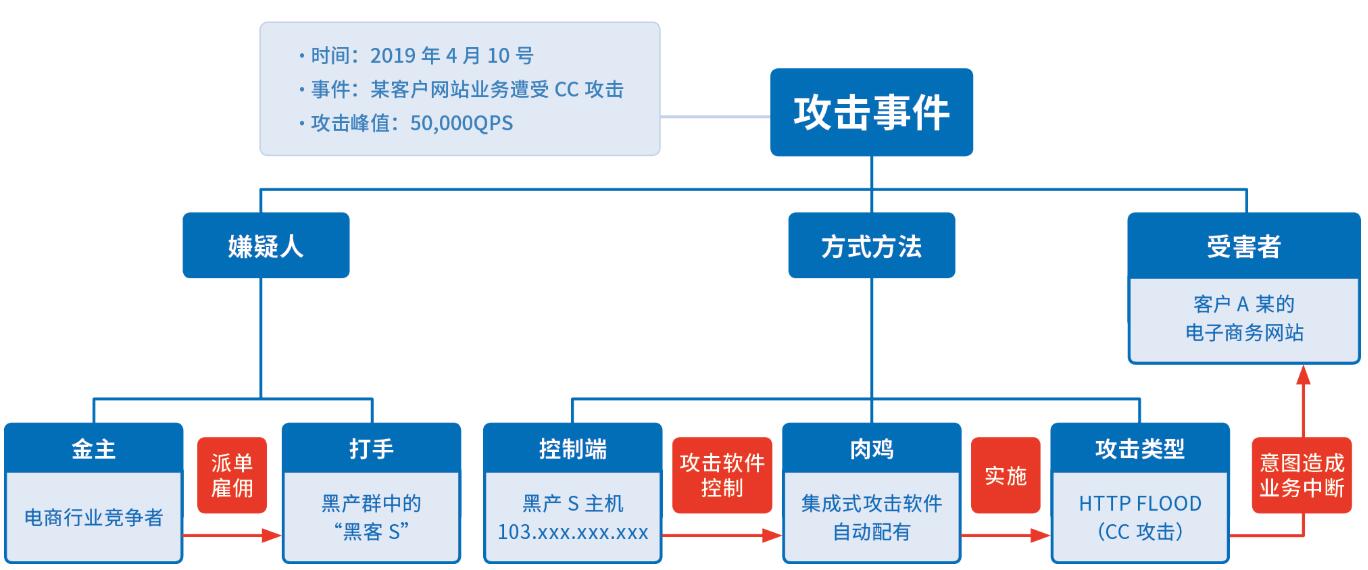

得益于互联网威胁情报系统的建设,通过整合多维情报数据源,基于大数据和AI技术,进行归纳、推理、关联等。可以将攻击事件、受害者、僵尸网络、嫌疑人、金主构建全景情报关系网。从而对攻击事件进行全链路溯源分析,抓出攻击团伙,提升成功率。

![]()

精准溯源,不仅依托于事前威胁情报系统的建设,同时需要挖掘事中“防守”过程中的突破点。参考ATT&CK框架,DDoS与APT攻击相似,有其攻击链特征模型。“捕获”攻击链各阶段线索,将为DDoS攻击的精准溯源提供至关重要的突破点。

上海云盾DDoS攻击链简要模型:

- 踩点阶段:浏览网站寻找弱点,扫描域名解析记录,抓包分析,原生App逆向;

- 攻击阶段:操作控制台输入攻击指令(IP、Domain、URL);

- 确认阶段:PING、Telnet、打开网页、登录App。

- 面向业务的创新三阶复合对抗模型

随着攻击数量级不断提高,整个安全行业都致力于在资源不对等的情况下完成面向最终客户业务的防御模式创新。上海云盾创新三阶复合对抗模型,助力客户从容应对互联网新环境。

![]()

模型基于零信任安全理念,默认不信任任何终端,建立端边云一体化架构。在终端部署安全SDK,预认证设备及用户可信度。安全大脑持续评估终端环境、用户行为等是否可信,动态调整信任等级,未通过可信认证的终端将被拒绝服务,实现面向客户业务的主动、有效、精准防御。

![]()

《2019年全球互联网安全态势报告》详解

目前企业要应对的数据安全风险与日俱增,大流量 DDoS 攻击已成常态化,T 级时代来临;业务层威胁两极化分明,爬虫攻击稳步上升。报告从Web应用攻击、DDoS攻击、业务层攻击三方面,结合六个典型安全事件复盘,解析2019年全球互联网安全态势。

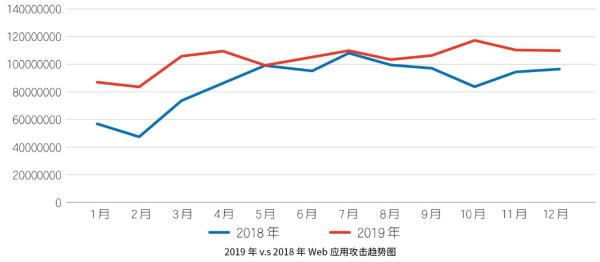

2019年上海云盾安全运营中心监测到Web应用攻击12.6亿次,同比上升 20%。

![]()

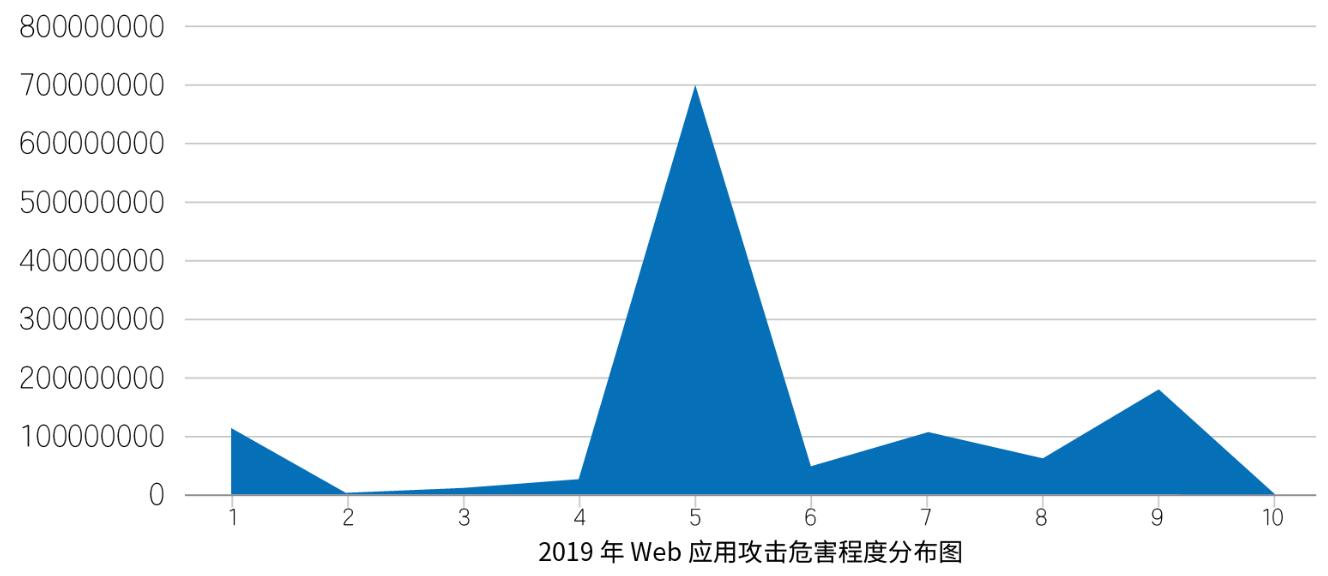

对于影响程度,大多数攻击可能的影响集中在造成业务波动 (5 档),但造成业务无法运行(10 档)的攻击依旧存在,需专注防护。

![]()

超过300Gbps的DDoS攻击占比超15%,月平均峰值带宽接近1Tbps。

![]()

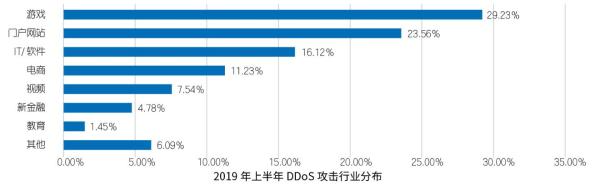

游戏行业受DDoS攻击影响最为严重。

![]()

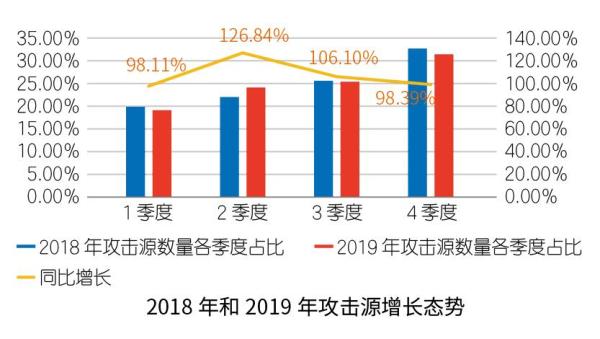

2019年白山ATD平台监测到网络攻击9566.5亿次,攻击源24.5亿个,攻击次数和攻击源数量保持高速增长。

![]()

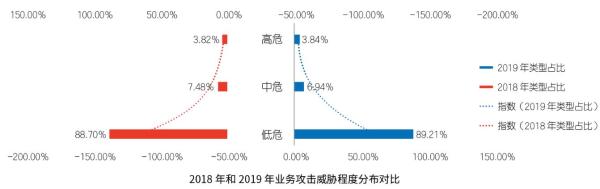

对于影响程度,2019年业务攻击威胁程度分布与2018年分布相似,业务层威胁两极化。

![]()

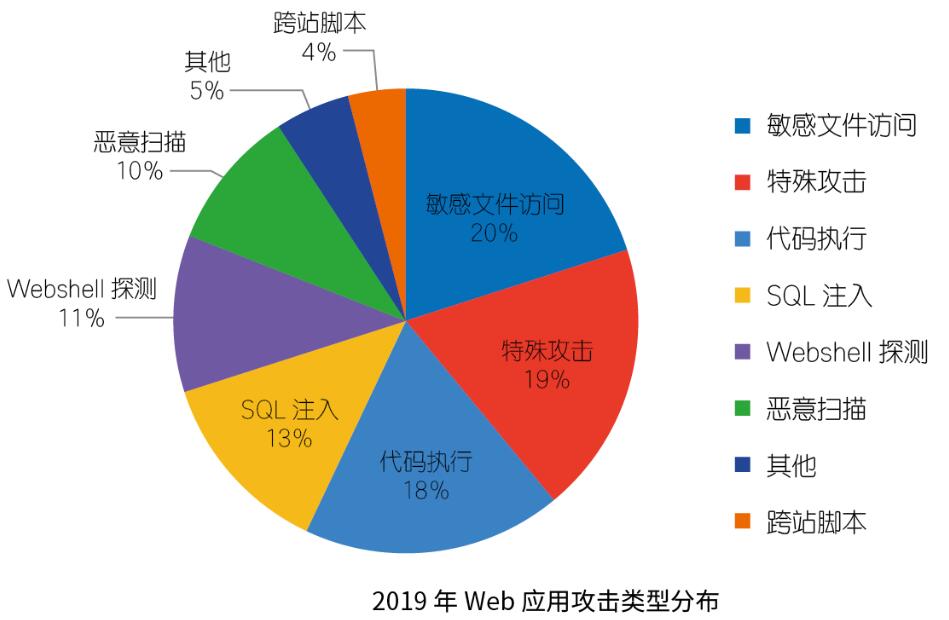

20%的Web应用攻击类型来源于敏感文件访问。

![]()

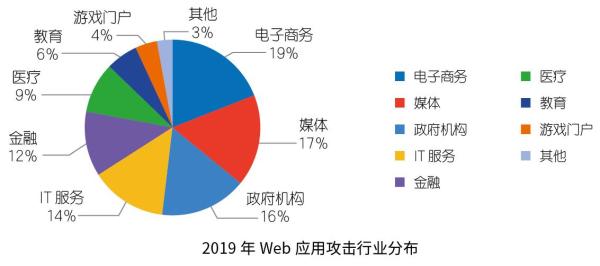

电子商务、媒体、政府机构受Web应用攻击影响严重;

![]()

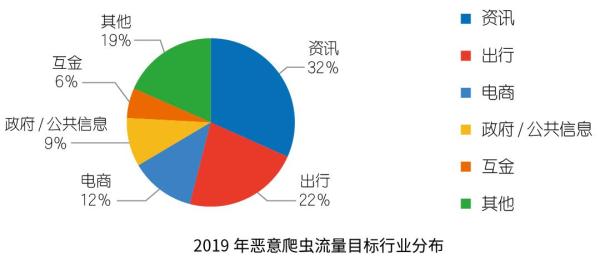

资讯行业受爬虫攻击影响最为严重。

![]()

超过75%的攻击流量来源于扫描器。

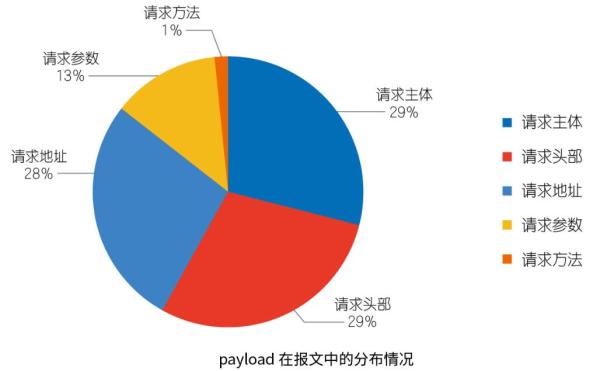

攻击者更偏向于在请求地址、请求头部、请求主体中插入攻击点。

![]()

纵观2019年的安全态势和攻击案例,目前企业针对数字资产的保护,安全手段仍有一定局限:

- 传统安全技术忽视“爬虫”,但爬虫其实是造成数据资产泄露的主要途径;

- 大多企业应用点防御,缺少对数字资产的梳理和基于流量/数据的纵深防御;

- 依赖规则,维护成本高,且覆盖不全,只能解决已知威胁;

- 安全产品使用不当,带来安全威胁。

而AI、IPv6、5G等新技术的发展与应用,或将给企业安全防护带来新的机遇与挑战。

- AI:传统基于规则的防火墙面临严峻挑战,基于领域知识的规则不仅难以应对新型攻击而且维护难度高、成本大。另外,业务增长令行为分析和事件关联越发庞杂。自动化网络安全解决方案,依靠大数据和机器学习,将推动网络安全技术不断升级。

- IPv6:IPv6的设计对安全性有一定的提升,但并未彻底解决IPv4中存在的安全隐患,IPv6的一些新特性甚至带来新风险。

- 5G:5G将大大促进人工智能、大数据、物联网等新兴技术的不断发展,但其中存在的安全缺陷不容忽视。

4月16日15:00,《2019年全球互联网安全态势报告》与《2019年DDoS威胁态势与攻防产业链研究报告》全文将于线上发布。全文将以更详实的数据,更细致的解读,更生动的案例,还原网络安全战场。同时,白山与上海云盾安全专家将携手带来全干货直播,解读报告,交流洞见。与你相约,拨开网络迷雾,另辟安全蹊径。

扫码入群交流

![]()

获取报告 http://baishanhui.mikecrm.com/GFfb225

进入直播 http://live.vhall.com/367477616

【责任编辑:

张燕妮 TEL:(010)68476606】