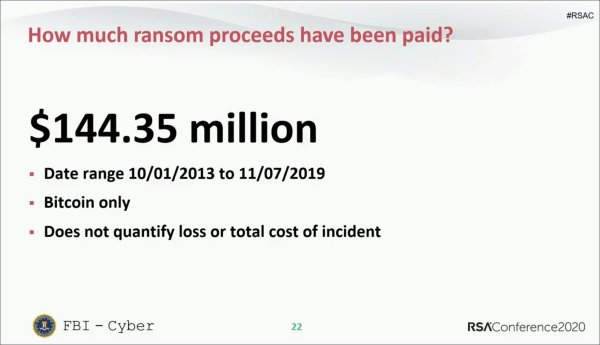

在本周的RSA 2020会议上,FBI特别探员Joel DeCapua分享了关于勒索软件相关的话题。FBI通过私人分享或者VirusTotal等渠道收集比特币钱包和赎金记录,来统计近六年来受害者支付了多少赎金。

![勒索软件 勒索软件]()

据DeCapua的数据,在2013年1月10日至2019年7月11日期间,大约有价值144350000万美元的比特币支付给了勒索软件攻击者,这损失并不包括与攻击相关的运营成本,而是纯粹的赎金支付。

![勒索软件 勒索软件]()

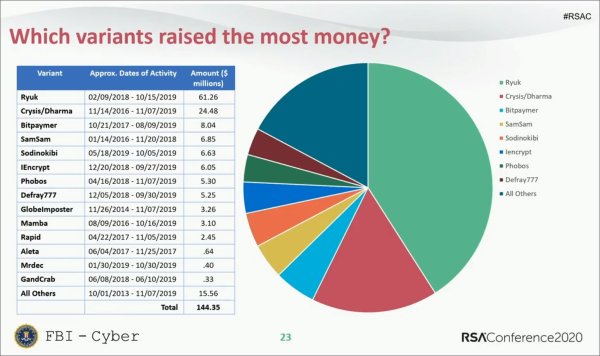

通过分析获得赎金的勒索软件家族,Ryuk以总计6126万美元的赎金收入脱颖而出。排在第二位的是Crosis/Dharma,收入为2448万美元,其次为Bitpaymer,收入为804万美元。

![勒索软件 勒索软件]()

需要注意的是,全球范围内在过去六年里,因勒索攻击造成的实际支付赎金必定远超FBI所统计的数字,因为有大量赎金记录和加密货币钱包是无法获取到的。其次,很多公司对勒索攻击事件实行严格保密,以防影响股价。

Joel DeCapua在RSA 2020 演讲实录:https://v.qq.com/x/page/b30739kvjg6.html

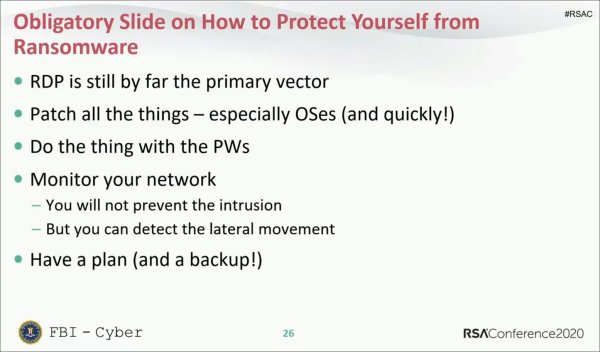

FBI提供勒索软件防御技巧

在DeCapua的分享中,还提供了一些关于企业如何抵御勒索软件攻击的建议。

![]()

1. RDP占网络入侵的70%-80%

DeCapua 指出,Windows 远程桌面协议 (RDP) 是攻击者在部署勒索软件之前访问网络的最常见方法。有70%-80%的勒索软件都是以RDP作为最初的立足点。

因此,如果企业中使用RDP,建议使用网络级身份验证 (NLA),要求客户端在实际连接到远程桌面服务器之前通过网络进行身份验证,这样能够有效提升安全性,与此同时,还需要对RDP帐户使用唯一且复杂的密码。

有条件的话,可以将所有 RDP 服务放在 VPN 之后,以便它们不能在互联网上公开访问。

2. 小心网络钓鱼攻击

DeCapua 特别提到,除了通过RDP网入侵之外,勒索软件多会利用网络钓鱼或者是远程代码执行漏洞。

所有用户都必须警惕带有附件的陌生邮件,要求您启用内容或启用编辑,在与 IT 人员或系统管理员沟通之前之前,就不要轻易授权。

网络钓鱼越来越难被发现,而且越来越复杂,尤其是现在攻击者试图黑掉同事的帐户,并利用他们来钓鱼其他员工。

因此,对于任何带有附件的电子邮件,请始终保持警惕,如果您不能100%确定它们是否安全,请在打开之前通过电话联系发件人或与系统管理员联系。

3. 保持软件和操作系统的及时更新

每月的第二个星期二,微软都会发布其软件和 Windows 的安全更新,在更新发布后不久就披露POC漏洞利用是非常常见的,这对管理员和研究人员很有用,但也可供攻击者用于攻击。

因此,尽快安装这些更新非常重要,尤其是面向公众的服务(如 RDP、Exchange 等)。

4. 使用复杂密码

每个人都知道需要使用不同的复杂密码,来保证每个登录账户的唯一性。可惜,并不是所有人都严格听从这个建议,依然会在每个网站上使用相同的密码。

这意味着如果其中一个站点遭到黑客攻击,您暴露的凭据可能会被用于其他站点的凭据填充攻击,甚至可能用于网络登录。

建议使用密码管理器来管理复杂的密码,可以有效提升每个账户的安全性。

5. 监控您的网络

DeCapua表示,企业中难免会有人遭受网络钓鱼、黑客攻击或者其他形式的网络入侵,因此始终监控网络中的可疑活动非常重要。

DeCapua 说:“你无法阻止入侵,但当攻击者横向移动并试图提升他们的权限时,行为就会变得很明显。”

企业需要借助网络监控工具和入侵检测系统,以检测网络中的可疑活动和流量。

6. 制定应急计划和备份

如果事故已经发生,那么你最好需要有一个良好的应急计划和备份。

无论您多么努力地保护您的计算机和网络,总会有人点击错误的东西,或者服务器以某种方式暴露。

因此,请始终确保每晚都有经过测试且可以正常使用的文件版本控制备份例程,包括无法通过云端访问的离线备份。

一般的勒索软件攻击者也会针对性破坏受害者基于云的备份服务,并在加密之前删除所有备份。因此,保留不能被入侵者擦除的脱机备份非常重要。