【51CTO.com原创稿件】全数字化转型已经成为全球范围讨论的热议话题,然而全数字化转型到底意味着什么?怎样能够通过全数字化转型让人们在工作、生活、学习和娱乐这四个方面都得到提高?什么才是客户真正需要的全数字化转型解决方案?近日,思科的两位高层,与媒体沟通了思科关于全数字化转型的观点和理念,并对上述大众关心的问题一一做了解答。

![]()

曹图强是思科全球副总裁,大中华区首席技术官,他首先表态,思科要打造的不是一个思科自己的王国,而是一个给所有人带来全数字化转型体验的全球生态链。“这是思科最大的价值,在这个方面思科是唯一的。”

思科关注重点:联接、安全与自动化

曹图强认为,人与人、人与物之间的交流,必须先有联接,产生数据。有了数据的传递,安全问题就成为重中之重。现在的大数据动辄就达到兆兆字节规模,如果没有一个自动化的流程、自动化的IT基础架构、以及完整的解决方案,无法实现大数据分析。不仅如此,要想做出最快、最好、最及时的数据分析,也离不开自动化的支持。因此,他将思科关注的重点分为三个领域:

一是数据与网络的联接。思科在几年前就提出了万物互联的概念,例如通过思科Jasper提供的技术,特斯拉汽车可以联接到车联网平台中去,平台对所有的信息做大数据分析,同时反馈信息帮助汽车做智能决定。“我们希望通过思科的联接技术能够把全球的人、物和所有的相关流程有机地结合起来。有了这些联接后,数据可以传递,可以被采集,并通过联接传送回来。”

二是安全问题。曹图强认为这几年从国家到企业到地方政府到每个人,都感觉到安全变得越来越重要,一个安全的联接、安全的数据也是思科关注的重中之重。与思科其他业务的并购不同,思科先对安全有一个全局的架构理念——在攻击之前、攻击之中和攻击之后的每一个环节都能够把安全的理念通过技术来实现。根据安全架构设定来收购相关的安全公司,最终提供高水准的安全解决方案。

三是IT流程如何实现自动化。曹图强认为第四次工业革命最重要的就是智能部分,如何提供一个智能的IT,改变所有人的生活和工作,这才是关键。在全数字化转型需求旺盛的情况下,为了支撑业务应用,用户IT系统的配置和部署经常需要改变。当上层应用需要改变时,网络架构、服务器架构甚至存储架构都需要做相应的改变,如果通过人力去操作,费时会很长,因此自动化部署就变得非常的重要。在云架构时代,用户需要的是弹性的基础架构,可以实现自动配置、自动部署和自动管理。

正因为上文中存在的客观需求,因此在IT中率先要实现的是IT流程自动化,这也是思科一个非常重要的投资方向。在自动化这个层面,思科的动作的确比较快。之前提出面向数据中心的ACI(以应用为中心的基础架构)解决方案,就是通过APIC控制平台,对网络系统进行有效的、自动的、智能的部署,提升效率与生产力。到了今年,思科又提出了面向园区网的全数字化网络架构DNA(Digital Network Architecture),也是一款面向数字业务的软件驱动架构,具备开放和可扩展的特性,同时也是ACI技术的有效补充。

“我们从ACI到DNA打造一个从数据中心到园区的整体化的全数字化网络。这是今天思科能够提供给我们的客户,从企业到政府到个人一个最好的全数字化的平台。这个全数字化的平台能够保证从数据中心到园区实现全部的自动化,这种自动化的部署就能保证我们有一个真正的全数字化基础架构。” 曹图强总结道。

如何让大数据“聪明”起来?

过去人们也可以搜集到很多数据,但是为什么无法形成切实有效的分析报告呢?曹图强认为,其根本原因在于之前的数据都是单点数据,无法形成一个全局观。“这就是为什么大数据分析平台一定要在云平台才能实现的原因,只有云的架构才能实现最强扩展性,收集到更多点的数据。”曹图强表示,数据点越多,精确度就越高,分析出的结果就越智能,由此才能提供智能的服务。

记者了解到,前不久思科发布了一个新品Tetration Analytics,该产品通过思科硬件+软件的平台,可以完全自动地收集所有网络信息,然后反馈给用户最真实的网络情况,并给出建议,如现有配置是否为最佳方案,如果不是最佳方案,那么差距在哪?它将指挥网络设备再自动部署成最优方案。“这就是思科设想中,用户最希望看到的IT ,一个动态的、快速的、智能的IT系统。”曹图强强调。

思科安全“解法公式”:有效与全面

![]()

谈到大数据分析,安全是一个绕不开的话题。思科大中华区安全业务总经理庄敬贤与记者分享了一组数据:2020年,全球物联网设备将达500亿台,将孕育19万亿美元的业务机会。在全数字化的年代,攻击面越来越广、威胁源越来越多,攻击复杂度也不断提升。然而在“对手”越来越活跃的场景下,企业用户的安全应对措施却远远不够,安全的解决方案往往是碎片化,无法形成一个统一无缝的防护架构。

面对全新的安全挑战,庄敬贤给出了思科的“解法”——有效的安全与全面的安全。

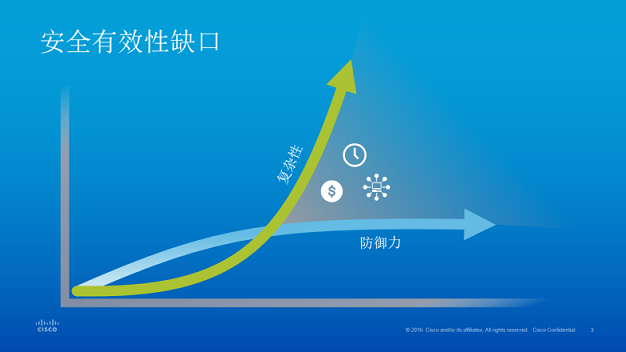

有效的安全的出现,始于思科发现企业用户安全部署往往存在一个有效性的缺口,随着安全产品复杂性和数量的增多,尽管总体有效性增加,但边际有效性却在不断下降,能够提供给用户的防御力和其构成的复杂性之间存在一个安全有效性的缺口。

![]()

![]()

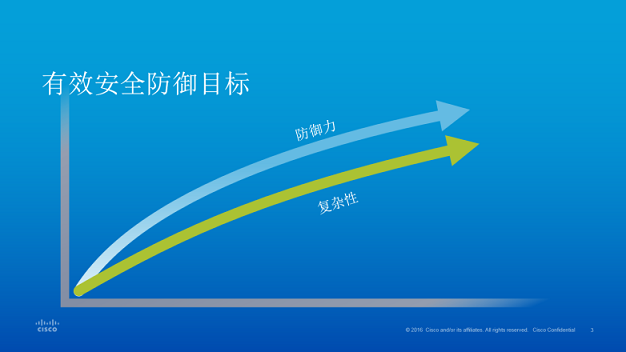

思科未来的目标是希望能够做到防御力跟复杂性成正比,有效的安全就是可以弥补安全有效性缺口的解决方案。里面包括三个很重要的环节,一是集成化,二是整合化,三是自动化。“一个安全的解决方案中,必须同时具备这三个条件。”庄敬贤表示。

谈及全面的安全防御理念,庄敬贤详细谈到,Gartner一位高层建议企业应该改变自己的防御策略,从以前的90%防御+10%的检测跟响应,更改为60%的防御+40%的检测跟响应,这与思科提出的全面性安全防御思路非常一致。

“企业再强的防御也有被攻破的可能,所以安全防御必须覆盖整个攻击周期,从攻击前、攻击中到攻击后。”庄敬贤进一步谈到,全面防御的思路包含非常多的细节,例如在攻击过程中,智能化系统如何快速判断攻击类型、攻击位置,如何将之快速隔离,确保数据安全;在攻击后,如何做好分析、补漏工作,将学到的经验再运用回攻击前的加固与防御,整个循环周期覆盖了整个企业架构,包括终端、分支、边线、园区网、数据中心、云、运作技术在内的全面覆盖。

看得见的安全

庄敬贤认为,要想实现有效的安全与全面的安全,必须要实现安全的可视性,他将可视性又分为宏观与微观。宏观主要是对外,及时了解全球与自身相关的安全事件、安全最新技术,针对自身企业有哪些类似的攻击手段已经发生;而微观主要是对内,深入了解用户内部架构的部署与运营情况。

“思科有一个威胁研究和情报分析小组Talos。每天有250个专业的研究和情报分析的人员,去研究和分析全球的威胁和攻击,向企业用户提供宏观可视安全情报。”庄敬贤表示,思科投入如此多的资源与精力,目的就是要打造一个简单、开放、自动和高效的网络安全自动解决方案,并应用到生态圈中去。

不仅仅是产品与解决方案,思科更看重生态圈的成长,在今年,思科在全球范围内推出一个1000万美元的网络安全奖学金计划,试图培育更多优秀网络安全人才。目前国内已经有2000多位学生申请奖学金。

在采访最后,曹图强表示,不同行业、不同国家发展速度不一样,企业起点也不一样,但是思科看到了企业全数字化转型的趋势,希望通过思科在数据、联接、安全、大数据分析、自动化这五个层面综合的核心价值,去帮助企业用户实现战略发展。

作者:周雪

来源:51CTO