![4f889cf4f52bb806b7ae6afde8e9958603f6230a]()

作为 GitHub 的忠实使用者,一直都在密切关注者 GitHub 的一举一动,尤其是被微软收购以后,GitHub 变得貌似更加频繁了。变化咱们先不说,先来看看最新出炉的 2018 年度报告吧!

在过去的一年里目前总共托管的 9600 万个开源项目里,约有1/3是在过去这一年中创建的。而第 2 亿次 PR 请求是来自于 Vuetify.js 项目。

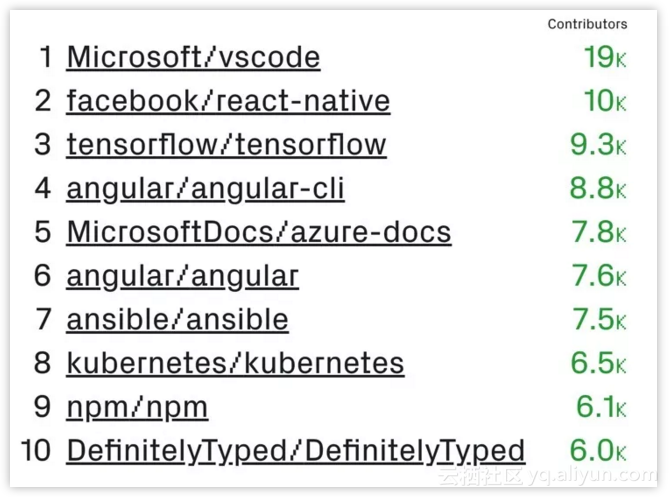

2018 年最热的开源项目 top 10

你知道在 GitHub 上 2018 年按照贡献者数量排名,排在前 10 的开源项目是哪几个吗?

![361b6285dfef50b3aaccb2540bb9640473d48dc6]()

在这份榜单上, VS Code, React 和 Tensorflow 继续领跑榜单,而 Kubernetes、Azure 文档、TypeScript 类型文件项目则是今年首次登上榜单。

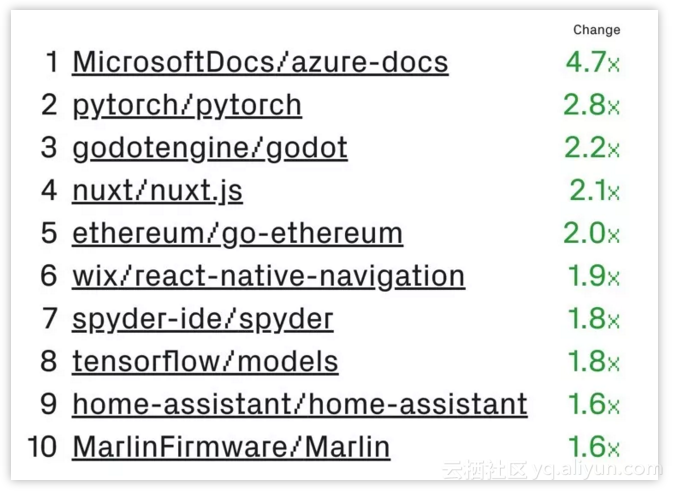

增长最快的开源项目

GitHub 统计了增长高于标准的项目,它们发现增长最快的领域包括机器学习、游戏、3D 打印、家庭自动化、科学编程、数据分析,以及 JavaScript 全栈开发等。top 10 榜单如下:

![97eabb9e8492ea8c17b816b01e22b08709e003fb]()

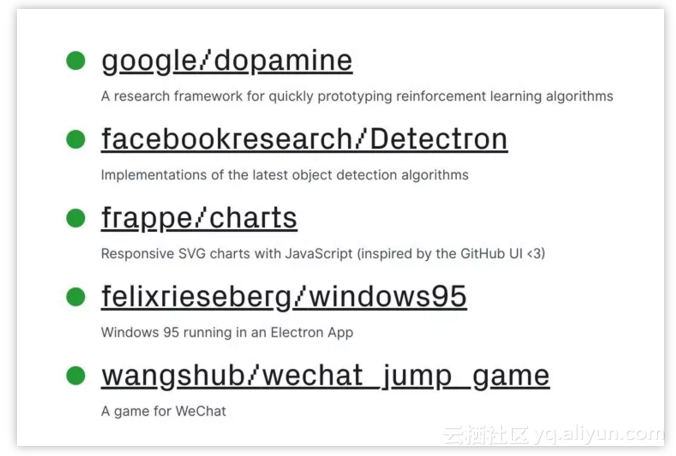

酷炫好玩的开源项目

GitHub 总结了近一年中比较酷,认为比较好玩的开源项目。从机器学习到游戏, 这些项目并不是增长最快或收入最高的项目,但是确实是非常有潜力的好玩的明星项目。如下:

![b5311364279e08adbfdf485213d176720530a367]()

简单介绍和解释一下,上面 5 个分别如下:

1. google/dopamine:谷歌推出的给强化学习算法快速建立原型的研究框架。

2. facebookresearch/Detectron:Facebook 人工智能实验室推出的最新的物体检测算法实现的开源项目。

3. frappe/charts:响应式的 JavaScript SVG 图表库。

4. felixrieseberg/windows95:在 Electron 中运行完整的 Windows 95 镜像。

5. wangshub/wechat_jump_game:微信的跳一跳小游戏的 Python 辅助。

看到了么?没想到一个用 Python 写的微信跳一跳辅助助手都上了榜单了。我简直不敢相信,通过这个就知道微信跳一跳小游戏到底有多火了。哈哈……

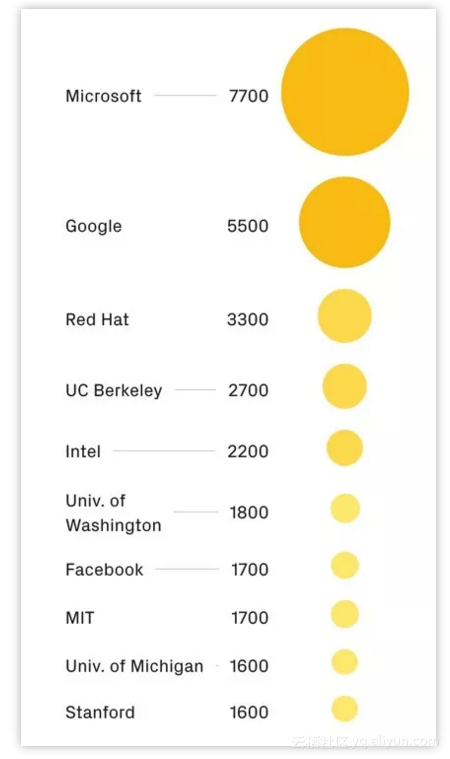

组织贡献排名 top 10

不同组织的员工都在提供开源贡献,按照贡献人所属公司和组织划分的话,来自于微软的员工贡献最多,看看榜单就知道了。如下:

![4546806dda40a98b4a7fbabd89f9be6ab6e92571]()

微软,谷歌,红帽,英特尔和许多大学是员工对开源贡献最大的组织之一。

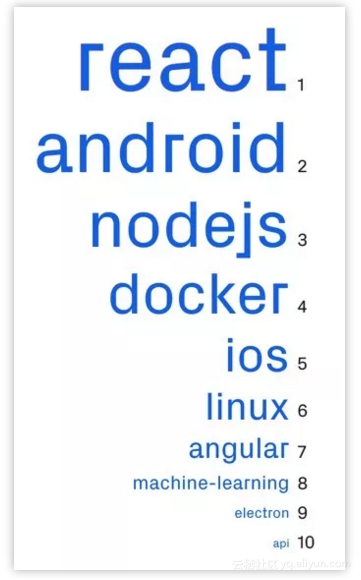

年度最热话题

在今年贡献的数百万个项目涉及数千个主题。 JavaScript(前端和后端),机器学习,移动应用程序开发和容器化是贡献最多的主题。

![8dd2467c1b8fa12ff2c9d2f5d218d63af93aa770]()

增长最快的话题

机器学习和 React 是 GitHub 社区的热门话题:PyTorch 是一个机器学习库,而基于 React 的 Web 开发工具,如 Gatsby,都是今年发展最快的话题之一。 区块链发展不同领域的主题也是趋势。 当然,Hacktoberfest 名列榜首。

1. hacktoberfest

2. pytorch

3. machine

4. dapp

5. gatsby

6. cryptocurrency

7. erraform-provider

8. easy-to-use

9. smart-contracts

10.exchange

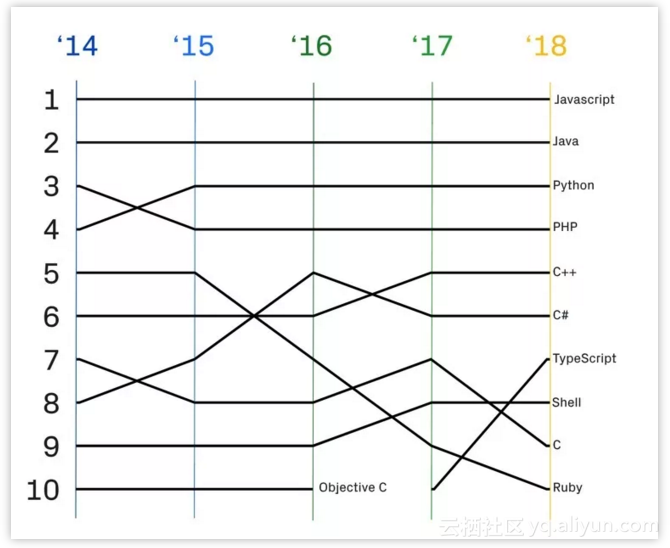

GitHub 2018 年度热门开发语言

重点来了,我们大家比较关心的就是开发语言了,哪些语言排名上升了,就代表着是一个热门的趋势,可能就要多向这个语言学习。我们通过一张图来感受一下近五年热门语言榜单的变化。如下:

![77c9b5799b37f91a1f7b9901ed6a65c6e1b4414d]()

GitHub 上使用数百种编程语言编码,但 JavaScript 不管在公共和私有存储库,还是各种规模的组织以及世界上的每个区域中仍然拥有最多的贡献者。

今年,TypeScript 在去年首次进入前 10 名之后,在整个平台上使用的顶级语言中排名第 7。 TypeScript 现在是所有地区最常用的十大语言之一,GitHub 贡献者来自私有,公共和开源存储库。

看完榜单,不禁感叹:JS 和 Java 真的是稳如泰山啊!

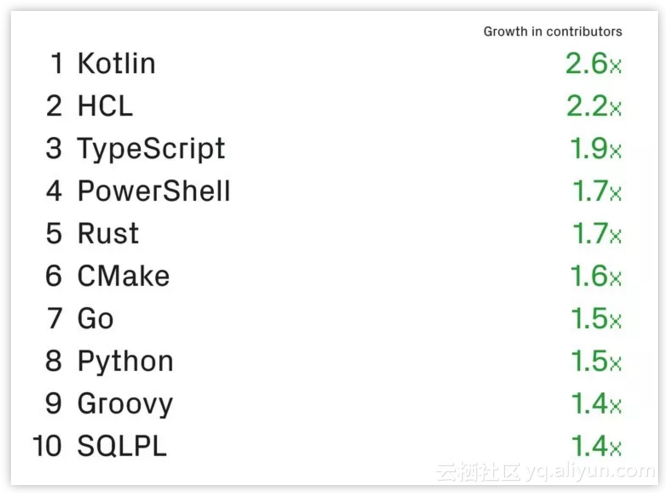

增长最快的开发语言

![03ccb6a4ddd7294882f4356581c4de76ff7d0e26]()

我们看到了更多关于线程安全性和互操作性的静态类型语言的趋势:Kotlin,TypeScript 和 Rust 今年发展迅速。

此外,自 2017 年以来,编写 HCL(DevOps 的人类可读语言)的贡献者数量增加了一倍以上。在机器学习项目中,Python 排名第 8。 今年写作 Go 的贡献者比去年增加了 1.5 倍。

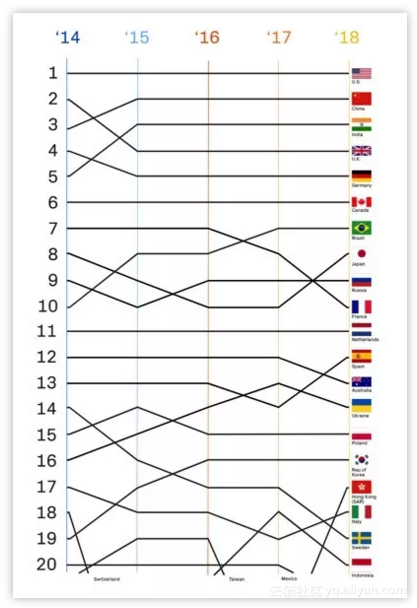

你知道贡献最多的地方是哪里吗?

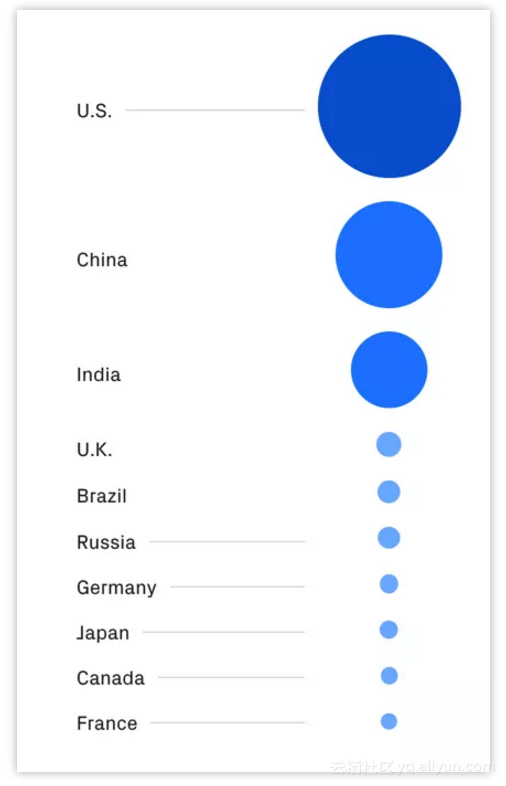

你们猜猜哪些地方和国家是开源贡献最多的地方呢?直接看榜单吧!如下:

![9bf29d478b36f4e8b9ffe0c79311534bd7649603]()

看到了吗?在过去的五年中,最稳定的三个国家,排名前三的分别是:美国,中国和印度。而巴西现在是 2018 年贡献最多的国家,并且是南美大多数 GitHub 社区的所在地。

新注册用户的来源地

GitHub 正在快速的增长,用户和开发者不断的增加,你知道每年新增注册最多的地方和国家是哪些吗?如图:

![9407f919795582b1a49bab811ff63f86223355cd]()

今年有 800 万新开发者加入 GitHub,并且新增注册数量最多的也依次是美国、中国和印度。2018 年的新增用户数远远超过了前六年的总和。新的 contributors 是 2017 年的 1.6 倍。

由于中国和印度的存在,代码提交最多的是亚洲,且亚洲开源项目数量已超过其他任何地方。

不知道大家看完上述的 GitHub 年度报告之后,有什么感受?有没有了解到整个技术发展的趋势和动态呢?前面说自从被微软收购以后,GitHub 就一直在更新变化,在我看来,它的变化越来越好,越来越方便。就在前几天 GitHub 平台主管萨姆兰伯特说:GitHub 将迎来史上最大转变。

但是具体变化还是未知,据说以后大家不用下载代码就可以直接可以在 GitHub 上进行运行测试,因为很多人在 GitHub 上下载代码之后,发现并不能运行,浪费了大家的时间,转变之后,大家可以运行部分代码,直接就知道改开源项目好不好用。还比如,如果你上传的代码中带有隐私信息,比如:密码,会自动给你警告提示,防治泄露隐私。

当然,我们作为开发者真的特别希望 GitHub 能够变得越来越好。

原文发布时间为:2018-10-19 本文作者: loonggg 本文来自云栖社区合作伙伴“非著名程序员”,了解相关信息可以关注“非著名程序员”。