![screenshot screenshot]()

出品丨Docker公司(ID:docker-cn)

编译丨小东

每周一、三、五晚6点10分 与您不见不散!

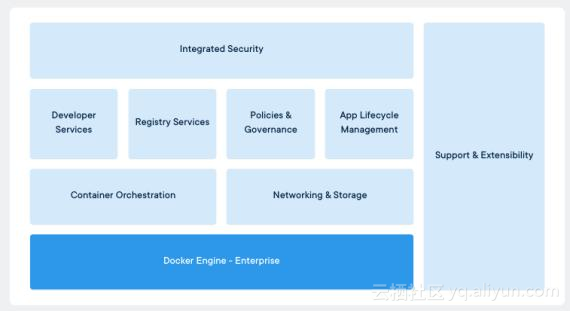

在最新一期的网络研讨会中,我们有幸邀请到了 IDC(国际数据公司)研究经理 Gary Chen 作为我们的嘉宾来分享最近 IDC 对企业中容器和容器平台使用的调查结果。最新的 IDC 数据显示,越来越多的组织正在使用容器将应用程序部署到生产环境中,从而推动了对 Docker Enterprise 等容器平台的需求,这些平台集成了广泛的如编排、安全性和访问控制等管理功能。

与会者对 IDC 数据和生产环境中的容器化应用程序提出了很多值得借鉴的问题。在本文中,我将挑选出最主要的几个问题与大家分享、学习。

![screenshot screenshot]()

如果您错过了网络研讨会,您可以浏览 https://goto.docker.com/WR2018-09-26DockerWebinarwithGuestSpeakerfromIDCContainersinProduction.OD_01-OnDemandRegistration.html 了解更多详情。

问: IDC 的统计数据是基于什么统计出来的呢?

答: IDC 对300多名容器部署人员进行了调研,这些部署人员来自于雇员超过1000人的公司,他们主要负责美国的容器基础设施。IDC 基于这些部署人员收集的有关该行业的各种数据来源进行建模。

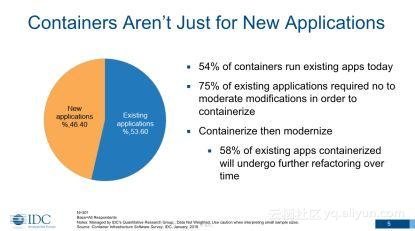

问:IDC 在统计报告中提到了有 54% 的容器化应用程序是旧版的应用程序。那么,有没有这样一种简单的“测试”来检测一个应用程序是否可以很容易地进行容器化改造呢?

![screenshot screenshot]()

答:Docker 与许多组织合作,根据应用程序类型、依赖关系及其部署特征对应用程序组合进行评估和分类。独立的、无状态的应用程序(如负载均衡器、Web、PHP 和 JEE WAR 应用程序)通常是最容易进行容器化改造的应用程序。集群和有状态的应用程序也是进行容器化改造的候选者,但对它们来说可能需要做更多的准备。

问:我们如何将已经投入生产的应用程序进行容器化改造?

答:Docker 创建了一套工具和服务来帮助组织大规模地将现有应用程序进行容器化改造。我们可以帮助您进行评估和分析您的应用程序组合,并且提供自动化的应用程序发现和容器转换工具,同时还可以为您提供将它们集成到现有软件管道和基础架构中的方法。

浏览 https://goto.docker.com/MTAkit.html 了解更多详细信息。

问:我们如何抉择是否使用 Swarm 或 Kubernetes 来编排生产环境中的应用程序?

答:这取决于应用程序的类型和组织的偏好。Docker Enterprise 的优势在于可以让您在同一平台中使用任意一种编排工具,同时还可以让您的工作流和 UI 保持一致。您的应用程序可以在 Compose 文件或 Kubernetes YAML 文件中进行定义。此外,您还可以选择将 Compose 文件部署到 Docker Enterprise 中的 Swarm 或 Kubernetes。

问:如何检查容器的漏洞呢?

答:容器是基于镜像文件进行构建的。Docker Enterprise 中的漏洞扫描功能可以在镜像文件的每一层上执行二进制级别的扫描,识别每一层中的软件组件并将其与 NIST CVE 数据库进行比较。

浏览 https://docs.docker.com/ee/dtr/user/manage-images/scan-images-for-vulnerabilities/ 了解更多详细信息。

问:我们正在探索基于不同云的 Kubernetes 服务。那么,我们为什么还要关注 Docker Enterprise 呢?

答:Docker Enterprise 平台的集成管理功能以及安全性的价值都远远超出了商业支持的 Kubernetes 发行版。具体来说就是无论您选择哪家云提供商,Docker Enterprise 都可以让您始终如一地使用这些功能。

使用 Docker Enterprise,您可以得到一套集成的高级镜像仓库解决方案,其中包括针对分布式开发团队的漏洞扫描、中转镜像仓库和高速缓存功能以及针对可扩展操作的基于策略的镜像提升功能。我们还提供了关于 Kubernetes 的集成操作功能,它可以帮助您简化设置团队、定义角色以及访问控制、集成 LDAP、创建客户端证书和监控运行状况等工作。Docker Enterprise 使 Kubernetes 的详细配置变得更加快速且易于上手和使用。