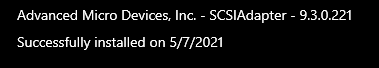

如果你在近日检查 Windows 10 更新时,看到了由 AMD 提供的 9.3.0.221 版的 SCSIAdapter 驱动程序,那请立即采取中止操作。Windows Latest 报道称,有许多用户吐槽微软推出的该版本驱动程序,对某些 AMD 硬件平台造成了困扰。具体说来是,更新或导致 PC 崩溃并显示“无法访问启动设备”(INACCESSIBLE_BOOT_DEVICE)的蓝屏死机(BSOD)代码。

![]()

早在四月最后一周,Windows Insider 测试者们就已经向官方提交过类似的反馈。

但不知怎么回事,这个拙劣的 9.3.0.221 版 AMD SCSIAdapter 驱动更新还是逃脱了微软的质量保证机制的控制,导致大量 Windows 10 2004 / 20H2 系统用户躺枪。

在流入了 Windows 10 生产版本的更新渠道之后,受影响的硬件平台将反复出现“INACCESSIBLE_BOOT_DEVICE”报错,然后 Windows 10 系统会进入 WinRE 尝试自动修复。

![]()

(来自:Microsoft Community)

Windows Latest 指出,目前该问题似乎仅影响某些 AMD 硬件平台,尤其是采用技嘉 X570 主板的 PC 。

但不清楚是否硬件老化导致,小编办公室同事的一台戴尔 Precision T3500 老工作站(英特尔单路至强 CPU 平台),也遇到了同样的 BSOD 错误代码。

庆幸的是,据 Reddit 上某位不愿透露姓名的支持人员所述,微软已从 Windows Update 中剔除了存在问题的这个驱动程序更新。

![]()

如果你不想后续因为类似的问题躺枪,也可尝试采取以下措施:

- 若已检查过更新,且驱动正在等待下载,可考虑借助 WUSHOWHIDE 工具来阻止。

- 方法是打开该工具,并点开‘显示或隐藏更新’。

- 点击‘下一步’以检查更新。

- 选择想要被隐藏的特定更新,这里以 AMD SCSIAdapter 为例。

- 点击特定更新旁边的复选框,然后关闭疑难解答。

- 转到‘设置 -> 更新和安全 -> 检查更新’,此时你将不会再在列表中看到它。

![]()

(来自:Reddit)

若已下载更新,且 Windows 要求重启系统,请立即转至“设备管理器 -> 存储控制器 -> 驱动程序”,然后点击“回滚”按钮。

若系统已经无法正常启动,那在三次失败之后,Windows 10 将转入自动修复,或者你也可以通过“疑难解答”屏幕来选择运行“启动修复”。

最后,对于安全修复之外的非必要更新(尤其是可选的驱动程序更新),许多 Windows 10 用户已经习惯了设置一定的“延迟更新”时间,以避免成为第一波倒下的小白鼠。

【责任编辑:

未丽燕 TEL:(010)68476606】